Платформа криптовалютного кредитования Euler Finance объявила результаты 29 аудиторских отчетов от 12 различных фирм по кибербезопасности относительно ее перезапуска «v2». Согласно сообщению, отчеты показывают, что все проблемы безопасности были решены. Протокол также предусматривал публичное вознаграждение за обнаружение ошибок после аудита в размере 1,2 миллиона долларов, в результате которого не было обнаружено ни одной проблемы средней или высокой степени серьезности.

В общей сложности более 4 миллионов долларов было потрачено на усиление безопасности Эйлера в преддверии перезапуска, говорится в сообщении.

Предыдущая версия Euler была использована на сумму 195 миллионов долларов США в ходе атаки с использованием мгновенного кредита 13 марта 2023 года. Впоследствии злоумышленник вернул все средства.

Согласно объявлению, новая версия Euler «прошла один из самых дорогих и комплексных процессов обеспечения безопасности для любого протокола DeFi на сегодняшний день».

Децентрализованная автономная организация Эйлера, EulerDAO, выделила команде разработчиков более 11 миллионов долларов на разработку v2, более 4 миллионов долларов из которых пошли на безопасность. На эти средства команда наняла новых сотрудников, которым было поручено привести протокол в соответствие со стандартами ISO27001, используемыми банками и оборонными компаниями.

Для разработки векторов атак и проверки безопасности Euler v2 были привлечены различные внешние эксперты. В число этих экспертов входили, среди прочего, два инженера по безопасности из компании Certora, занимающейся безопасностью Web3, сооснователь протокола Yield Альберто Куэста Каньяда, исследователи безопасности Spearbit Cmicchel и StErMi и другие.

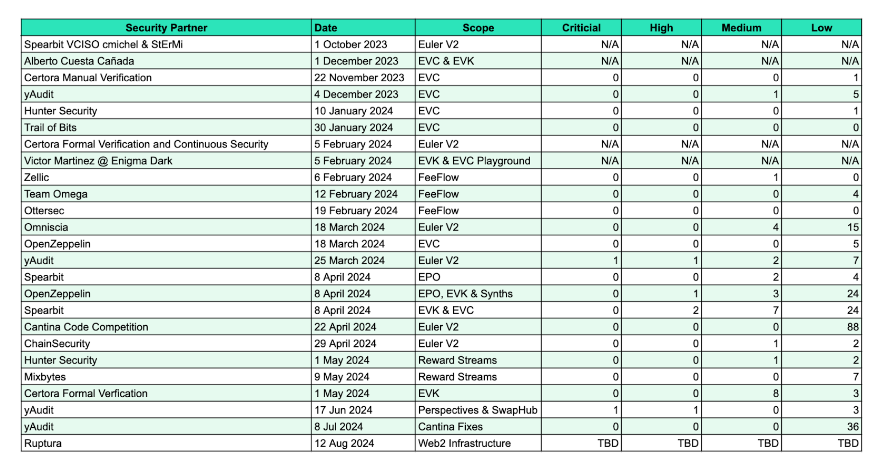

После того, как код был завершен, команда наняла 12 фирм по кибербезопасности для проверки каждого из модулей Эйлера, и на данный момент было проведено в общей сложности 29 проверок.

В число аудиторов вошли Spearbit, Certora, Hunter Security, Trail of Bits, Zellic, OpenZeppelin, Chain Security, Hunter Security, Omniscia, yAudit, Ruptura и другие. Аудиторы обнаружили две уязвимости критической серьезности и пять уязвимостей высокой степени серьезности, все из которых впоследствии были устранены.

Когда сторонние проверки были завершены, команда запустила конкурс на сумму 1,25 миллиона долларов, чтобы помочь определить, не пропустили ли аудиторы какие-либо уязвимости. Участники bug bounty не смогли обнаружить ни одного критического, высокого или среднего уровня серьезности. Команда наградила в общей сложности 200 000 долларов участникам, обнаружившим уязвимости низкой степени опасности.

В дополнение к этим улучшениям безопасности, версия 2 предоставит новые функции, такие как настраиваемые хранилища, синтетические активы и механизм комиссионных аукционов, согласно сообщению в блоге, которое команда опубликовала 22 февраля.

Связанный: Атака Euler Finance: как это произошло и чему можно научиться

Первоначальная версия Euler была использована в ходе атаки с использованием мгновенного кредита в марте 2023 года. Злоумышленник использовал две отдельные учетные записи. Первая учетная запись заимствовала данные из протокола, а затем использовала функцию «пожертвования», чтобы принудительно перейти в состояние по умолчанию.

Как только он оказался в состоянии дефолта, второй аккаунт злоумышленника ликвидировал первый. Благодаря щедрым скидкам, предоставленным ликвидаторам в Euler v1, злоумышленник смог получить большую стоимость активов на втором счете, чем он потерял на первом, что позволило ему получить прибыль более 195 миллионов долларов.

Всего через 23 дня после атаки эксплуататор вернул все украденные средства. Атака Эйлера стала крупнейшей атакой децентрализованных финансов в 2023 году.