Новое вредоносное ПО для Android под названием SpyAgent, обнаруженное фирмой по обеспечению безопасности программного обеспечения McAfee, может украсть закрытые ключи, хранящиеся в скриншотах и изображениях во внутренней памяти смартфона.

В частности, вредоносная программа использует механизм, известный как оптическое распознавание символов (OCR), для сканирования изображений, хранящихся на смартфоне, и извлечения из них слов. OCR присутствует во многих технологиях, включая настольные компьютеры, которые могут распознавать, копировать и вставлять текст с изображений.

В McAfee Labs пояснили, что вредоносное ПО распространяется через вредоносные ссылки, отправляемые в текстовых сообщениях. Компания по кибербезопасности сломала этот процесс, начав с того, что ничего не подозревающий пользователь нажал на полученную ссылку.

Ссылка перенаправит пользователя на, казалось бы, законный веб-сайт и предложит загрузить приложение, представленное как заслуживающее доверия. Однако это приложение является вредоносным ПО SpyAgent, и его установка поставит под угрозу телефон.

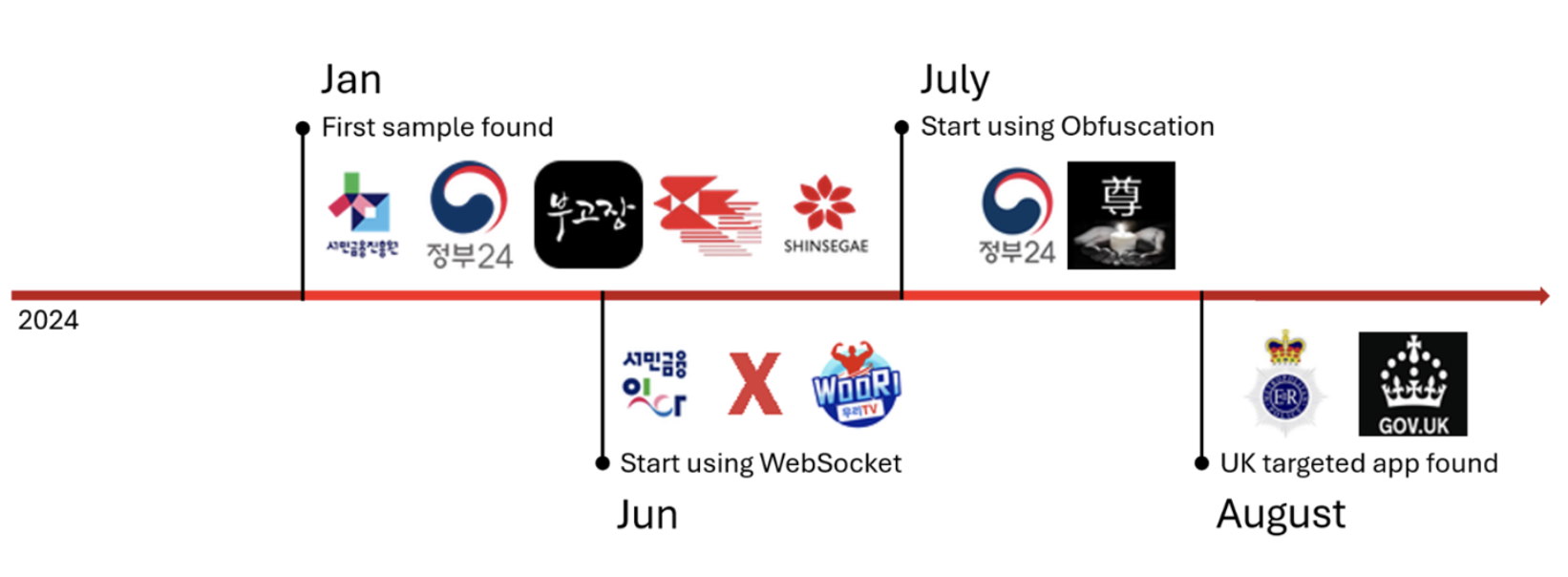

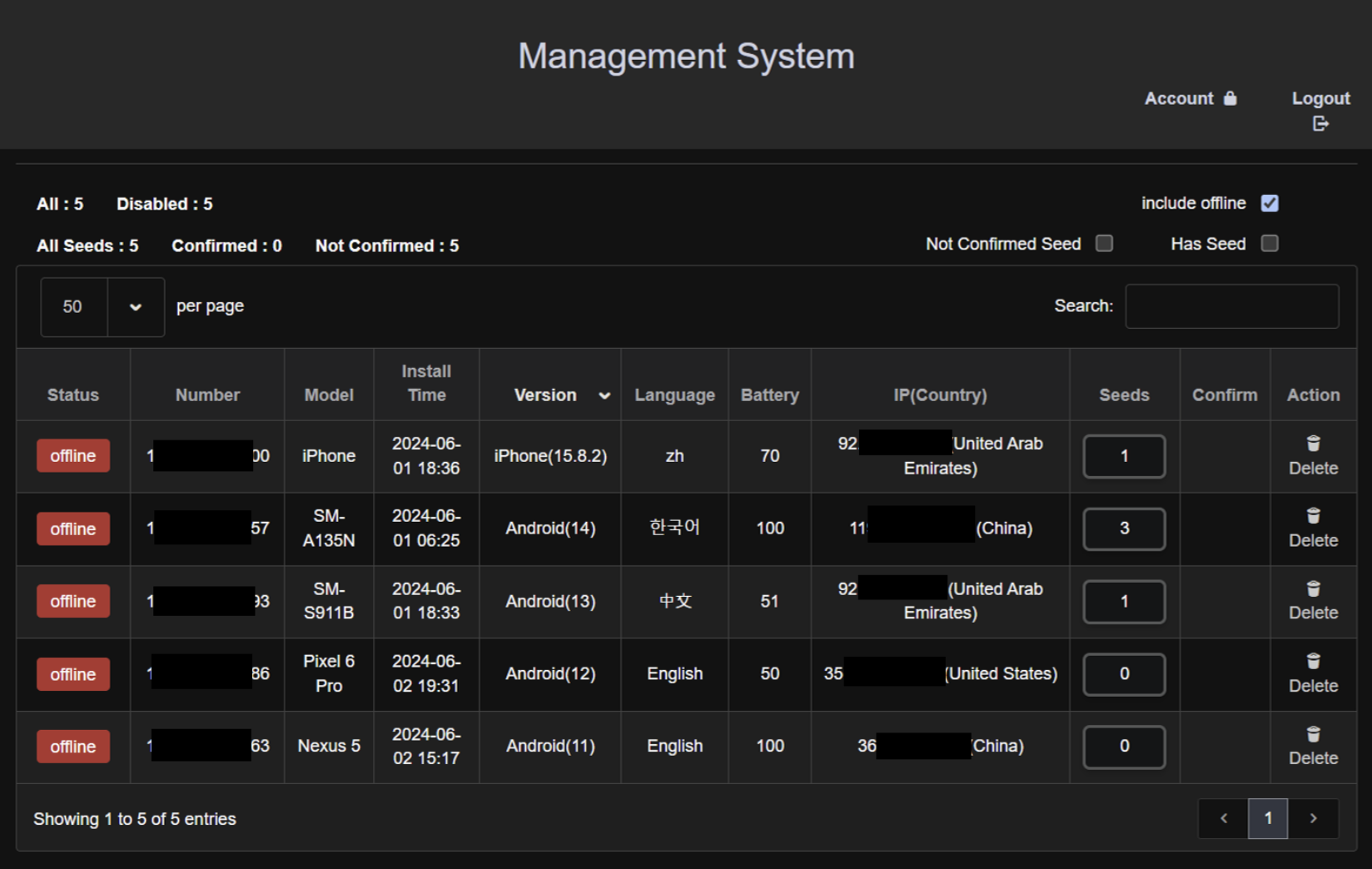

Согласно отчету, эти мошеннические программы маскируются под банковские приложения, правительственные приложения и потоковые сервисы. После установки приложений пользователям будет предложено предоставить приложению разрешение на доступ к контактам, сообщениям и локальному хранилищу.

В настоящее время вредоносное ПО в основном нацелено на южнокорейских пользователей и было обнаружено специалистами McAfee по кибербезопасности в более чем 280 мошеннических приложениях.

Связанный: Пользователи Mac, будьте осторожны: вредоносное ПО AMOS клонирует приложения кошелька и забирает вашу криптовалюту

В 2024 году вырастет количество атак вредоносного ПО

В августе было обнаружено аналогичное вредоносное ПО, поражающее системы MacOS, под названием «Cthulhu Stealer». Как и SpyAgent, Cthulhu Stealer маскируется под легальное программное приложение и крадет личную информацию пользователя, включая пароли MetaMask, IP-адреса и закрытые ключи для холодных кошельков, живущих на рабочем столе.

В том же месяце Microsoft обнаружила уязвимость в веб-браузере Google Chrome, которой, вероятно, воспользовалась северокорейская хакерская группа под названием Citrine Sleet.

Сообщается, что хакерская группа создала фальшивые биржи криптовалют и использовала эти сайты для рассылки мошеннических заявлений о приеме на работу ничего не подозревающим пользователям. Любой пользователь, выполнивший этот процесс, случайно установил в свою систему удаленно управляемое вредоносное ПО, которое украло у пользователя секретные ключи.

С тех пор уязвимость Chrome была исправлена. Однако частота атак вредоносного ПО побудила Федеральное бюро расследований (ФБР) выпустить предупреждение о северокорейской хакерской группе.