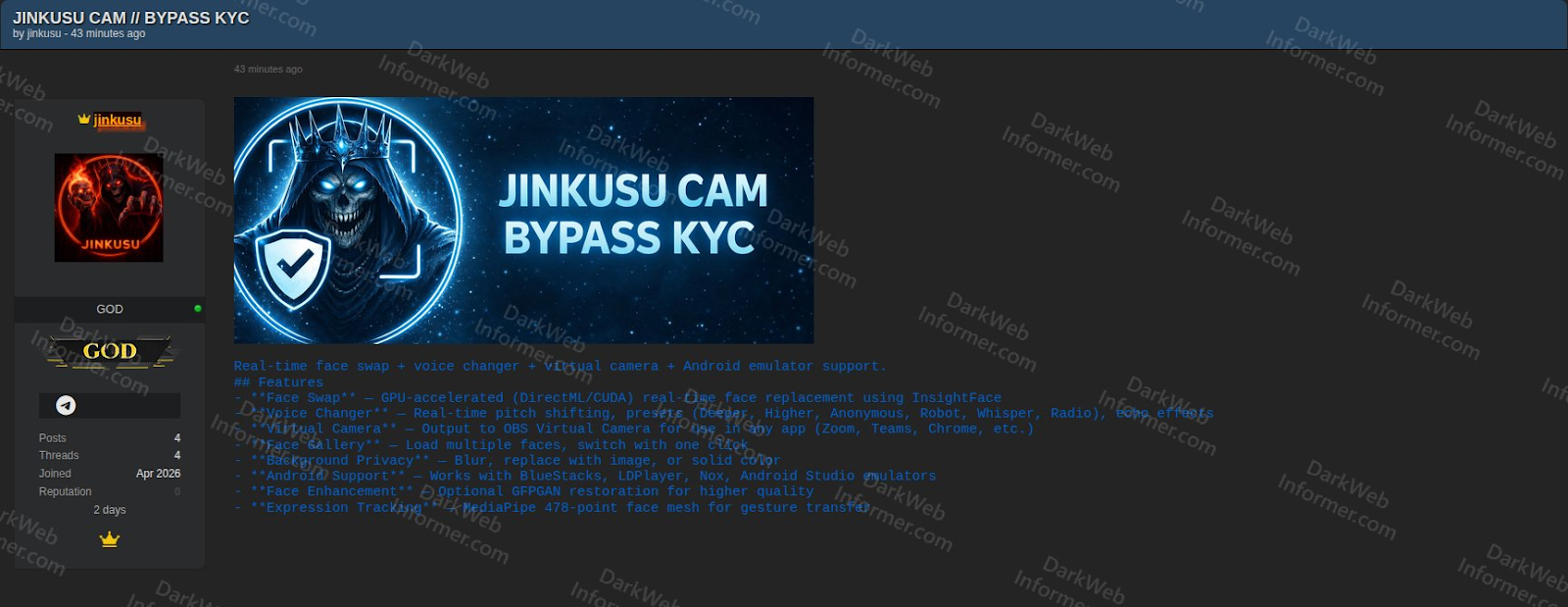

Злоумышленник, известный как Jinkusu, предположительно продает инструменты киберпреступности, предназначенные для обхода проверок «Знай своего клиента» (KYC) в банках и на криптовалютных платформах.

Инструмент использует дипфейки и голосовые манипуляции, чтобы обмануть системы проверки KYC на финансовых платформах, пишет трекер киберпреступности Dark Web Informer в воскресном посте X.

Компания по кибербезопасности Vecert Analyser добавила, что Jinkusu использует искусственный интеллект для смены лиц в реальном времени через InsightFace для «плавной передачи жестов», а также голосовую модуляцию для уклонения от биометрии.

По словам Дедди Лавида, генерального директора платформы безопасности блокчейна Cyvers, появление инструментов дипфейков является «тревожным сигналом» для отрасли, поскольку оно подчеркивает недостатки систем проверки KYC.

«Поскольку ИИ снижает барьеры для мошенничества с синтетическими идентификационными данными, входная дверь всегда будет оставаться уязвимой», — сказал Лавид Cointelegraph, призывая платформы принять многоуровневый подход к безопасности, сочетающий проверку личности с мониторингом ИИ в реальном времени.

ИИ может взломать системы KYC с помощью одной картинки

Директор службы безопасности Binance Джимми Су подчеркнул растущую угрозу технологии дипфейков еще в мае 2023 года.

Он предупредил, что улучшение алгоритмов искусственного интеллекта позволит взломать системы идентификации KYC, используя одну фотографию жертвы.

Новый набор инструментов для мошенничества также позволяет мошенникам совершать любовные аферы, такие как «забой свиней», без каких-либо технических знаний.

Криптовалютные инвесторы потеряли 5,5 миллиардов долларов из-за 200 000 зарегистрированных случаев забоя свиней в 2024 году.

Мошенничество как услуга угрожает инвесторам в криптовалюту

Автором нового мошеннического пакета, Jinkusu, подозревается тот же злоумышленник, который выпустил фишинговый комплект Starkiller в феврале 2026 года.

В отличие от традиционных наборов для фишинга на основе HTML, Starkiller создает обратный прокси-сервер в режиме реального времени, создавая автономный браузер Chrome внутри контейнера Docker, загружая подлинную страницу входа целевого бренда и передавая весь пользовательский ввод, включая логины и пароли, злоумышленнику, как пояснила платформа кибербезопасности Abnormal в отчете от 19 февраля.

Хотя потери от фишинговых атак на криптовалюту в 2025 году сократились на 83%, вредоносные скрипты для слива криптовалютных кошельков оставались активными, а новые вредоносные программы продолжали появляться, говорится в январском отчете Scam Sniffer.