По меньшей мере три основатели криптовалюты сообщили о попытке предполагаемых северокорейских хакеров украсть конфиденциальные данные с помощью поддельных звонков Zoom в течение последних нескольких дней.

Ник Бакс, член группы Hacker Hacker Hacker The Security Alliance, сказал в посте 11 марта X метод, используемый северокорейскими мошенниками, видел миллионы долларов, украденных у подозревающих жертв.

Как правило, мошенники свяжутся с целью с предложением встречи или партнерством, но как только начнется звонок, они отправляют сообщение, притворяющиеся проблемы с аудио, в то время как на экране на экране находится фондовое видео с скучным венчурным капиталистом;Затем они отправляют ссылку на новый вызов, согласно Bax.

Having audio issues on your Zoom call? That's not a VC, it's North Korean hackers.

Fortunately, this founder realized what was going on.

The call starts with a few "VCs" on the call. They send messages in the chat saying they can't hear your audio, or suggesting there's an… pic.twitter.com/ZnW8Mtof4F

— Nick Bax.eth (@bax1337) March 11, 2025

«Это фальшивая ссылка и инструктирует цель установить патч, чтобы исправить их аудио/видео», – сказал Бакс.

«Они эксплуатируют человеческую психологию, вы думаете, что встречаетесь с важными венчурными капиталами и спешат исправить звук, заставляя вас быть менее осторожными, чем вы обычно. Как только вы установите патч, вы Rekt.

Пост побудил нескольких основателей криптовалюты подробно описать свой опыт с мошенничеством.

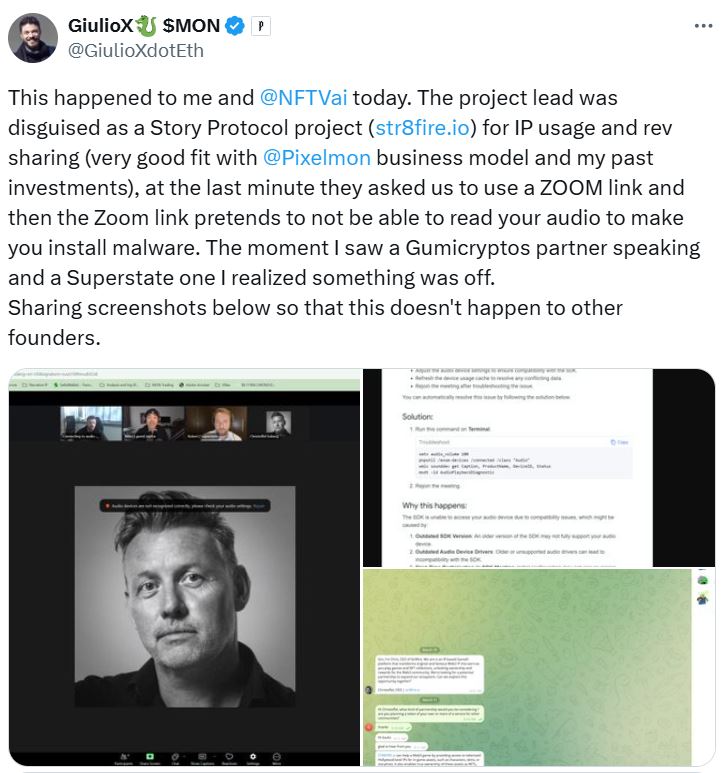

Джулио Xiloyannis, соучредитель протокола Blockchain Gaming Mon, сказал, что мошенники пытались обмануть его и руководителя отдела маркетинга с встречей о возможности партнерства.

Тем не менее, он был предупрежден о уловке, когда в последнюю минуту ему было предложено использовать зум -ссылку, которая «притворяется, что не может читать ваш звук, чтобы вы установили вредоносное ПО».

«В тот момент, когда я увидел, как говорил партнера Gumicryptos, и суперзвезти, я понял, что что -то не так», – сказал он.

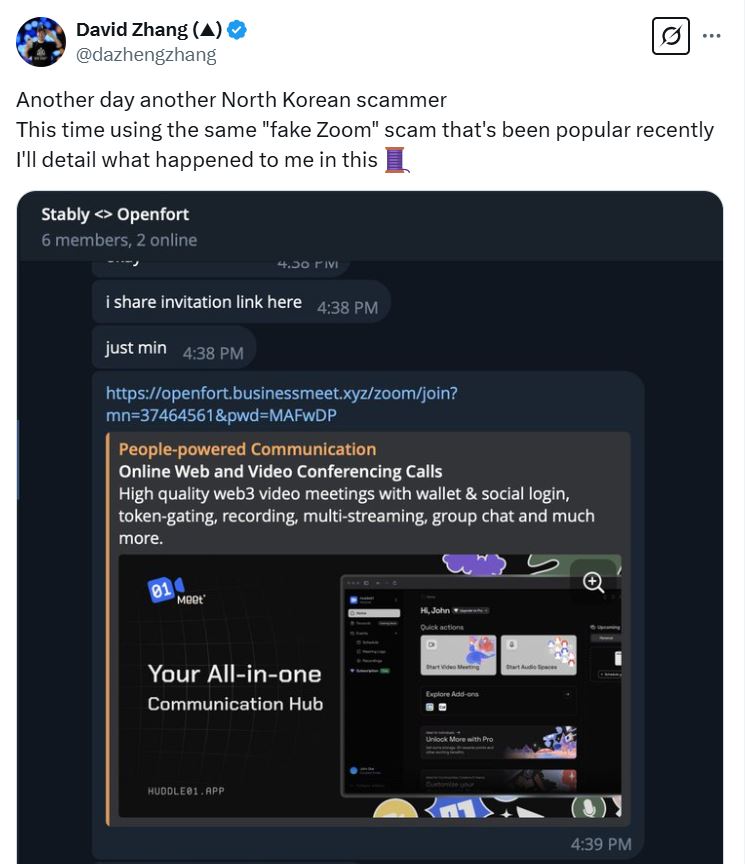

Дэвид Чжан, соучредитель US Venture, стабильно стабильному, также был нацелен. Он сказал, что мошенники использовали его ссылку Google Meet, но затем придумали оправдание внутренней встречи, попросив его присоединиться к этой встрече.

«Сайт действовал как обычный звонок с масштабированием. Я взял звонок на своем планшете, поэтому не уверен, каким было бы поведение на рабочем столе », – сказал Чжан.

«Вероятно, он попытался определить ОС, прежде чем побудить пользователя что -то сделать, но она просто не была создана для мобильных OSES».

Мельбин Томас, основатель Devdock AI, децентрализованной платформы искусственного интеллекта для проектов Web3, сказал, что он также был поражен мошенничеством и не был уверен, была ли его технология все еще подвержена риску.

«То же самое случилось со мной. Но я не дал свой пароль, пока инсталляция происходила », – сказал он.

«Отключил мой ноутбук, и я сбрасываюсь на заводские настройки. Но передал мои файлы на жесткий диск. Я не подключил жесткий диск обратно к своему ноутбуку. Это все еще заражен? »

Связанный: Поддельное увеличение вредоносных программ ворует криптовалюту, в то время как она «застряла», пользователь предупреждает

Это произошло после того, как США, Япония и Южная Корея 14 января выпустили совместное предупреждение против растущей угрозы, представленной хакеры криптовалюты, связанные с северокорейскими хакерами.

Такие группы, как The Lazarus Group, являются первоклассными подозреваемыми в некоторых из крупнейших кибер -краев в Web3, включая взлом Bybit 1,4 млрд. Долл. США и взлом Ronin Network 600 млн. Долл. США.

По данным Blockchain Security Firm Certik, группа Lazarus Group перемещала активы Cryptocurrenty, используя смесители, которая обнаружила в сфере вклада в 400 Ether (ETH) на сумму около 750 000 долл. США для службы смеси на торнадо.