Группа северокорейских ИТ-работников заработала более 3,5 миллионов долларов всего за несколько месяцев, выдавая себя за разработчиков, а также пытаясь взломать криптовалютные проекты, согласно документам, полученным хакером, взломавшим одно из их устройств.

Утечку данных, полученных неназванным хакером, поделился сыщиком блокчейна ZachXBT в сообщении X в среду. Выяснилось, что один из ИТ-специалистов, «Джерри», и команда из 140 человек с конца ноября зарабатывали примерно 1 миллион долларов в месяц, что составляет 3,5 миллиона долларов в криптовалюте.

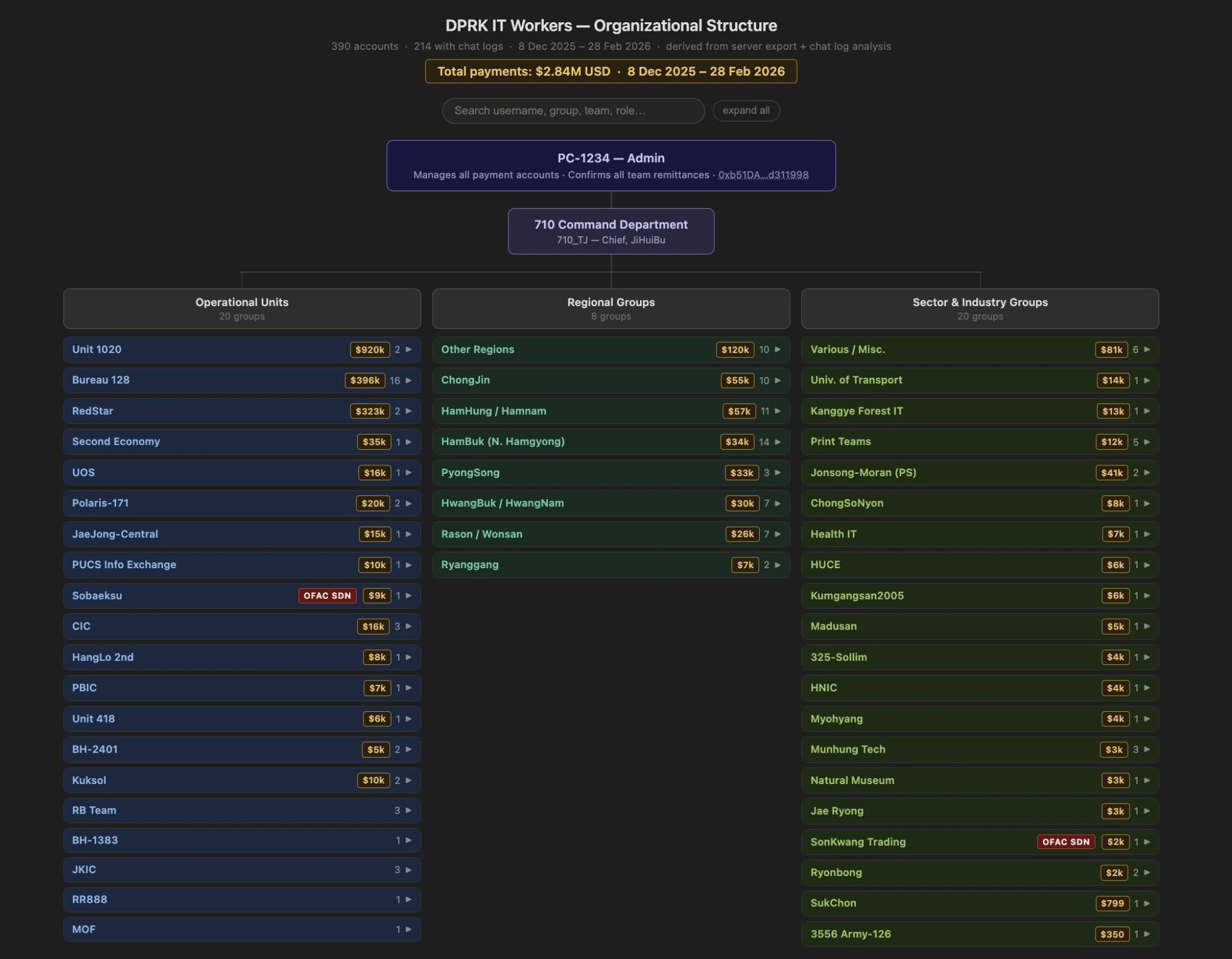

Северокорейские ИТ-специалисты координировали платежи на веб-сайте Luckyguys.site, используя общий пароль «123456», сообщил ZachXBT, добавив, что некоторые пользователи этой платформы, похоже, работают на Sobaeksu, Saenal и Songkwang, которые находятся под санкциями Управления по контролю за иностранными активами США.

Эти криптовалютные платежи были конвертированы в фиатные деньги и отправлены на счета в китайских банках через платформы онлайн-платежей, такие как Payoneer. Отслеживание этих адресов кошельков также выявило ссылки на другие известные северокорейские кошельки, которые были занесены Tether в черный список в декабре, сообщил ZachXBT.

Злоумышленники из Северной Кореи и других стран продолжают угрожать криптовалютной индустрии, используя все более изощренные тактики взлома и мошенничества.

С 2009 года поддерживаемые государством работники Северной Кореи украли средства на сумму более 7 миллиардов долларов, большая часть которых пришлась на криптовалютные проекты. Взлом криптовалютной биржи Bybit стоимостью 1,4 миллиарда долларов и взлом моста Ronin стоимостью 625 миллионов долларов являются одними из наиболее заметных атак.

Северокорейских хакеров также обвинили в взломе протокола Drift Protocol стоимостью 280 миллионов долларов, произошедшем 1 апреля.

Северокорейские ИТ-работники составили таблицу лидеров

У северокорейских ИТ-специалистов, чьи данные были раскрыты, была таблица лидеров, показывающая, сколько криптовалюты каждый ИТ-работник принес для организации с 8 декабря, со ссылками на страницы обозревателя блокчейна, показывающие подробности транзакций.

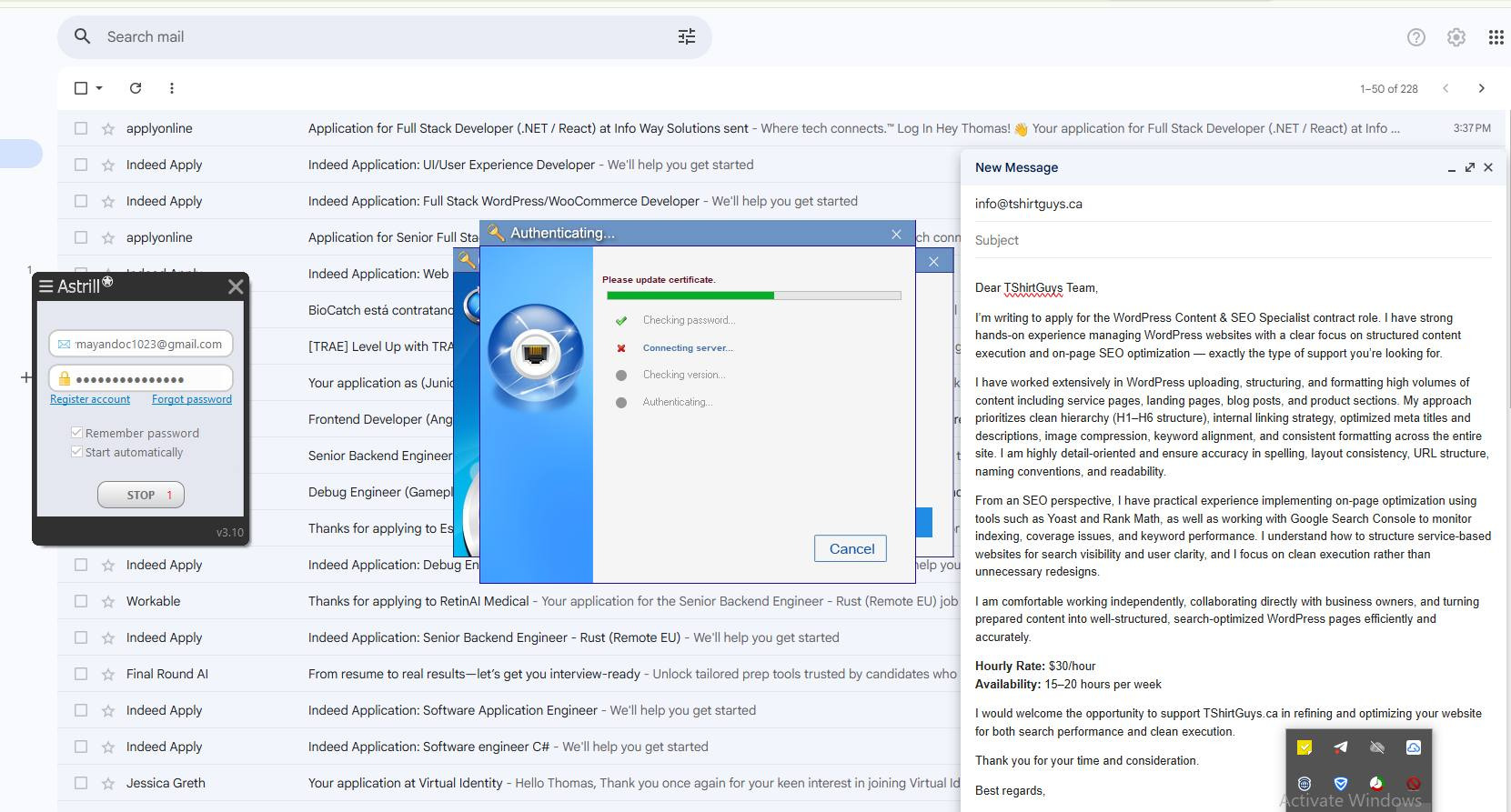

Другой скриншот, предоставленный ZachXBT, показал, что Джерри использовал виртуальную частную сеть Astrill для доступа к Gmail, где он подал несколько заявок на должности полнофункционального разработчика и инженера-программиста на Indeed.

В неотправленном электронном письме Джерри написал письмо на должность специалиста по WordPress-контенту и поисковой оптимизации в компании по производству футболок в Техасе, требуя 30 долларов в час при наличии 15-20 часов в неделю.

Документы, удостоверяющие личность, также были подделаны: один из ИТ-работников, «Мошенник», поделился фотографиями выписки по счету с использованием вымышленного имени и вымышленного адреса в Гонконге.

Мошенник также поделился фотографией ирландского паспорта, хотя неясно, использовался ли он.

Однако ZachXBT заявил, что эти ИТ-специалисты были менее опытными по сравнению с другими северокорейскими группами, такими как AppleJeus и TraderTraitor, которые «работают гораздо более эффективно и представляют наибольшие риски для отрасли».