Співзасновник Ethereum Віталік Бутерін опублікував дослідницьку статтю, присвячену системі пулів конфіденційності як інструменту для досягнення більшої конфіденційності фінансових транзакцій, що дозволяє користувачам доводити відмежування від незаконних коштів за допомогою технології підтвердження нульового знання.

У документі спочатку розглядається один із найпопулярніших протоколів підвищення конфіденційності Tornado Cash, який дозволяє користувачам вносити та знімати криптовалюти без створення ідентифікованого зв’язку між двома адресами. Нещодавно влада Сполучених Штатів висунула кримінальні звинувачення проти його засновників, звинувачуючи їх у масовому використанні зловмисниками.

«Критична проблема з Tornado Cash полягала в тому, що законні користувачі мали обмежені можливості відмежуватися від злочинної діяльності, яку залучав протокол», — йдеться в статті, співавторами якої є Джейкоб Іллум, Маттіас Надлер, Фабіан Шар і Амін Сулеймані.

Далі аналіз розробляє розширення підходу Tornado Cash, який дозволить користувачам публічно доводити джерело коштів у ланцюжку, дозволяючи докази членства («Я доведу, що мій вивід отримано з одного з цих депозитів») — і докази виключення — «Ядовести, що моє зняття не походить з одного з цих депозитів».

На думку авторів, ця концепція може забезпечити баланс між чесними та нечесними користувачами протоколу, що потенційно забезпечить дотримання фінансових вимог у мережі в майбутньому:

«Основна ідея пропозиції полягає в тому, щоб дозволити користувачам публікувати докази з нульовим знанням, які демонструють, що їхні кошти (не) походять із відомих (не)законних джерел, без публічного оприлюднення всього графіка своїх транзакцій. Це досягається шляхом доведеннячленство в користувацьких наборах асоціацій, які задовольняють певні властивості, що вимагаються законодавством або соціальним консенсусом».

За допомогою Privacy Pools користувачі можуть виключати себе з наборів анонімності, які включають адреси, пов’язані з незаконною діяльністю, на основі доказів з нульовим знанням — метод підтвердження заяви без розкриття деталей заяви.

Основна ідея, представлена в документі, стверджує, що замість того, щоб просто використовувати нульові знання, щоб довести, що «виведення коштів пов’язане з деяким раніше зробленим депозитом, користувач доводить членство в більш обмежувальному наборі асоціацій».

Набір зв’язків може включати всі раніше зроблені депозити, лише власні депозити користувача або щось середнє. Як публічний вхід, користувач визначає набір, надаючи його корінь Merkle. «Для простоти ми безпосередньо не доводимо, що набір зв’язків насправді є підмножиною попередньо зроблених депозитів; натомість ми просто вимагаємо від користувача підтвердити без знань дві гілки Merkle».

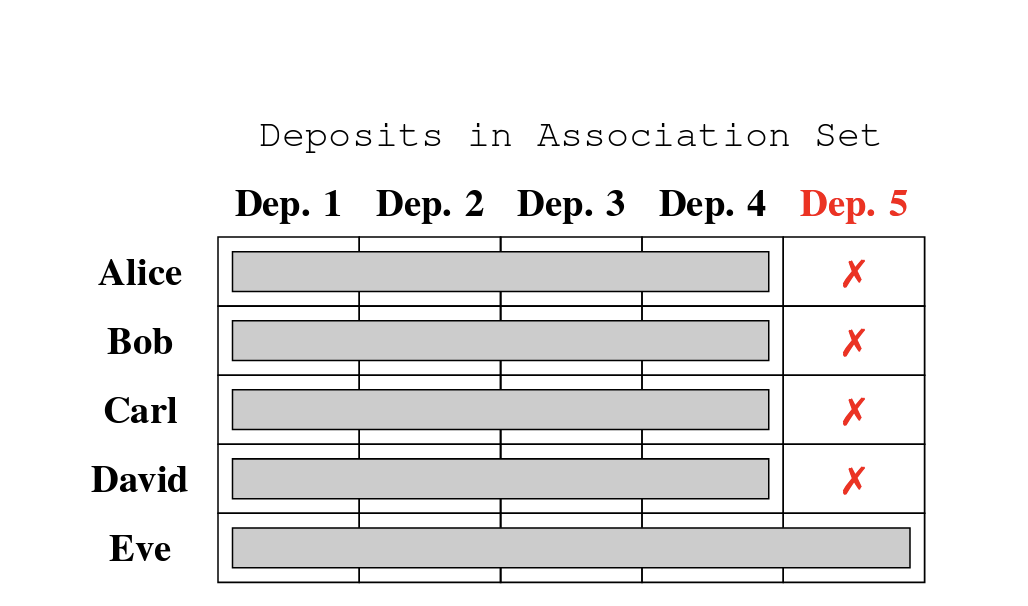

Щоб проілюструвати це в контексті правоохоронних органів, автори наводять простий приклад:

«Припустимо, що у нас є п’ять користувачів: Аліса, Боб, Карл, Девід і Єва. Перші четверо – чесні, законослухняні користувачі, які, тим не менш, хочуть зберегти свою конфіденційність, але Єва – злодійка. Припустимо також, що це загальновідомо.”

У прикладі, коли один із користувачів хоче зняти кошти, він може вказати, який набір зв’язків він хоче, тобто він має стимул збільшити свої набори зв’язків для захисту конфіденційності. Однак, щоб їхні кошти не сприймалися торговцями чи біржами як підозрілі, користувачі не включають Eve у свій набір зв’язків. Однак Єва не може виключити свій власний депозит і буде змушена створити набір асоціацій, що дорівнює набору всіх п’яти депозитів.

«[…] ми припускаємо, що Аліса, Боб, Карл і Девід включають усі інші «хороші» депозити у свої відповідні набори асоціацій і виключають депозит 5, який походить із відомого незаконного джерела. Єва, з іншого боку, не може створитидоказ, який розмежовує її зняття з її власного депозиту».

На думку авторів, приклад ілюструє одну з можливостей використання наборів асоціацій у протоколах пулів конфіденційності. «Зауважте, що система не покладається на альтруїзм з боку Аліси, Боба, Карла та Девіда; вони мають явний стимул довести свою відокремленість».

Крім того, у документі пропонується кілька інших випадків використання нульової перевірки знань для користувачів, щоб продемонструвати, що кошти не прив’язані до незаконних джерел, або довести, що кошти походять із певного набору депозитів, не розкриваючи жодної додаткової інформації.

«У багатьох випадках конфіденційність і відповідність нормативним вимогам сприймаються як несумісні. Ця стаття припускає, що це не обов’язково має бути так, якщо протокол підвищення конфіденційності дозволяє своїм користувачам доводити певні властивості щодо походження їхніх коштів».

Згідно з нещодавнім дослідженням, кількість протоколів, які працюють на рішеннях з нульовим знанням, зростає, а мережа Ethereum домінує в основних запусках. Отримані дані вказують на те, що масштабування рішень, що підтримують zk, зазнає найбільшого зростання в найближчі 12 місяців, оскільки глобальні правила розвиваються, а користувачі прагнуть захистити свою конфіденційність.