Незважаючи на те, що перший квартал 2024 року здається «відносно типовим», коли справа доходить до хаків і експлойтів, Жунхуей Гу, співзасновник фірми безпеки блокчейнів CertiK, сказав, що складність зламу приватних ключів і фішингових атак викликає занепокоєння.

Гу сказав Cointelegraph, що серед інцидентів цього кварталу втрати, пов’язані з компрометацією приватного ключа, значно зросли порівняно з першим кварталом 2023 року.

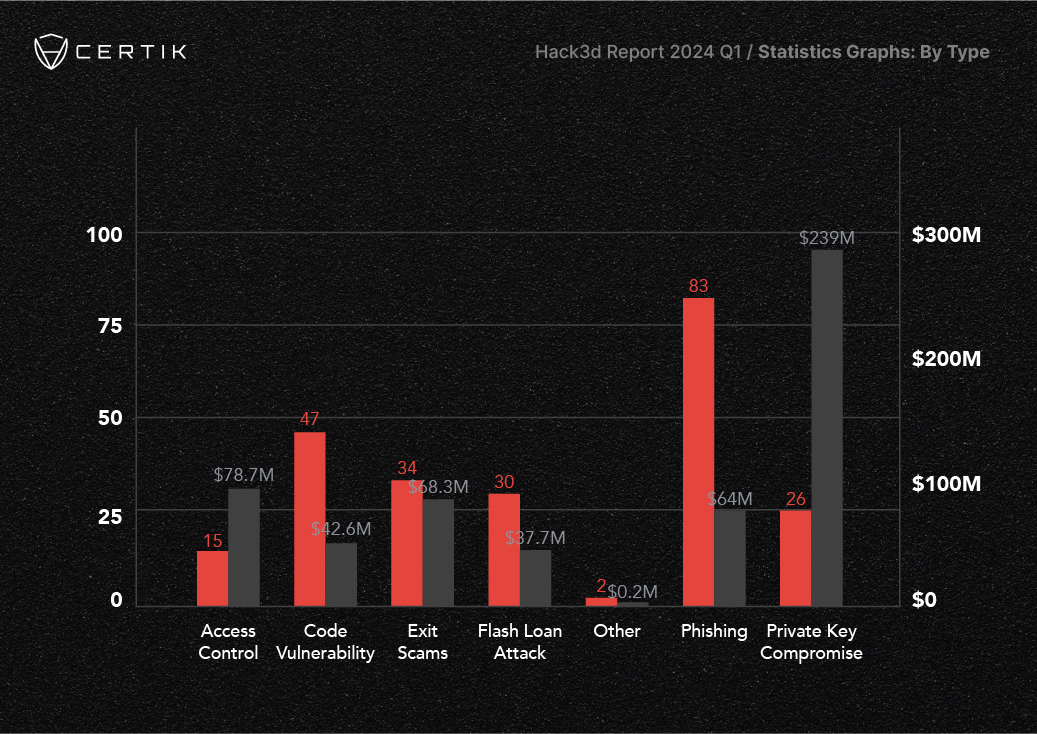

У своєму квартальному звіті про безпеку під назвою Hack3d CertiK підкреслив, що збитки від цієї атаки досягли 239 мільйонів доларів, оскільки було лише 26 інцидентів.

Порівняно з тим самим періодом 2023 року, коли збитки становили лише близько 18,8 мільйона доларів США, у цьому кварталі зафіксовано зростання збитків, спричинених зламаними закритими ключами, на 1171%.

Окрім зламу закритого ключа, загальна кількість інцидентів, пов’язаних із фішинговими атаками, досягла 83, а загальні збитки досягли 64 мільйонів доларів. Гу пояснив, що складність таких атак також викликає занепокоєння.

«Витонченість і успішність фішингових атак також досягли загрозливого рівня: 18 інцидентів фішингу, кожен з яких завдав збитків понад 1 мільйон доларів», – додав він.

Незважаючи на те, що ці два вектори атак є постійною загрозою для простору Web3, Гу вважає, що спільнота криптовалют не зовсім безпорадна. Він сказав, що впровадження мультипідписних гаманців і багатосторонніх обчислень може значно підвищити безпеку. Він сказав:

«Приватні ключі є запорукою безпеки у світі блокчейнів. Гаманці Multisig і багатосторонні обчислення можуть підвищити безпеку шляхом розподілу повноважень авторизації, таким чином зменшуючи ризик одноточкових збоїв і неавторизованого доступу».

Гу пояснив, що ці методи гарантують, що жодна особа не має повного контролю над активами. Це означає, що зловмисники повинні атакувати кілька сторін, щоб отримати доступ до закритих ключів проекту.

Пов’язане: Майже 100 мільйонів доларів було отримано від хакерських операцій у березні — PeckShield

Хоча загрози здаються проблемою Web3, Гу вважає, що для протидії цілеспрямованим і просунутим атакам необхідно використовувати методи безпеки як Web2, так і Web3.

Це включає належне шифрування внутрішніх систем, впровадження багатофакторної автентифікації та проведення регулярних перевірок безпеки для усунення потенційних вразливостей.

Окрім цього, Гу також зазначив, що для боротьби з атаками на безпеку необхідне навчання співробітників. «Навчання членів команди новітнім тактикам фішингу та соціальної інженерії може значно знизити ризик компрометації».

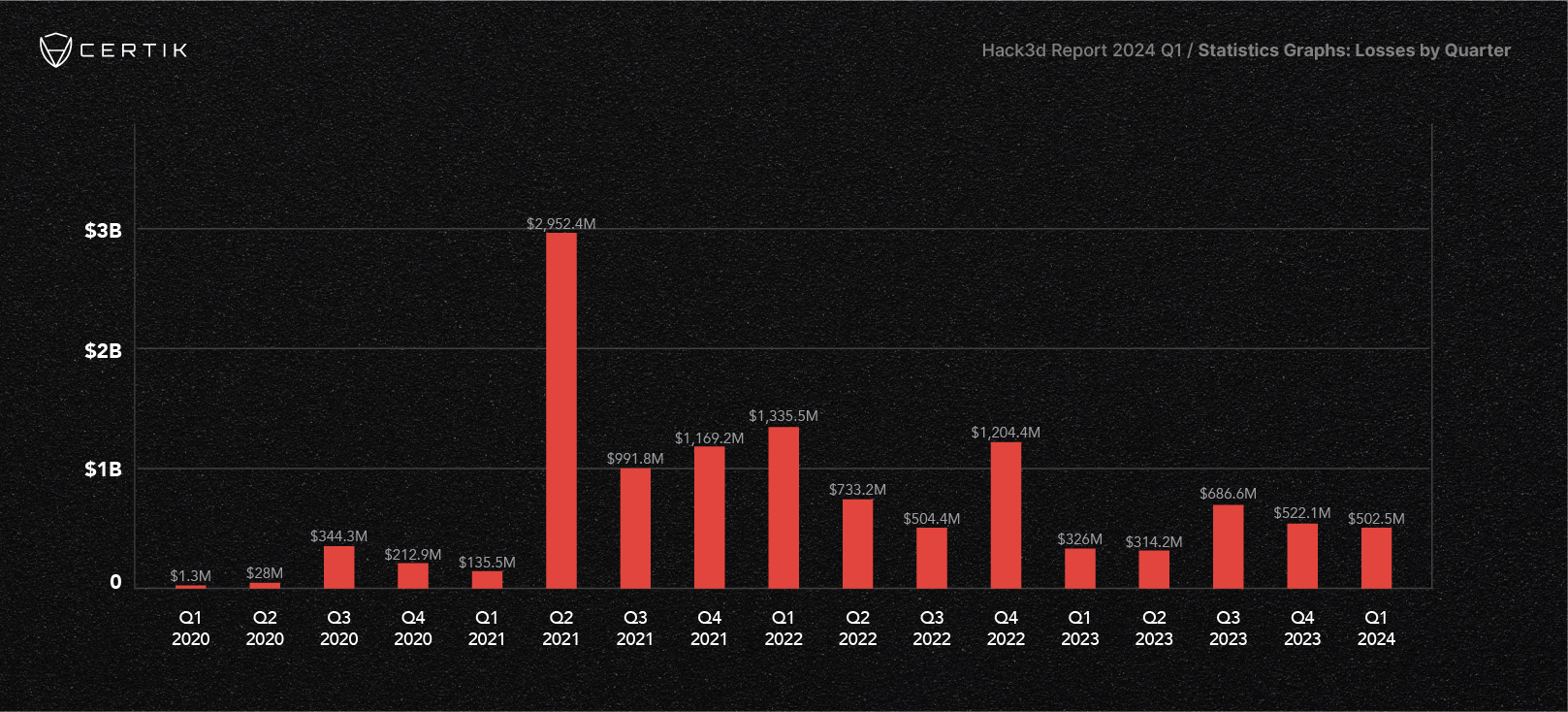

Коли його запитали, чи перенесуться тенденції, які спостерігалися в першому кварталі, на решту року, Гу передбачив, що продовження є доцільним через нещодавнє підйом ринку. Він пояснив, що в міру зростання ринку зростає і стимул для кіберзлочинців використовувати вразливості.

«Це, у поєднанні з ескалацією складності атак, говорить про те, що ми повинні не тільки очікувати продовження серйозних інцидентів безпеки, але й активно готуватися до появи нових, інноваційних векторів атак», — додав він.