Хакери створюють сотні підроблених проектів Github, спрямовані на те, щоб обдурити користувачів завантажувати криптовалюту та зловмисне програмне забезпечення,-каже фірма з кібербезпеки Касперський.

Аналітик Касперського Джорджі Кучерін заявив у звіті 24 лютого, що кампанія зловмисного програмного забезпечення, яку компанія отримала назву “Gitvenom”, бачила хакерів, які створюють сотні сховищ на підроблених проектах Github, що містять троянці віддаленого доступу (щури), інфо-фальситери та буфери лічильниківвикрадачі.

Деякі з підроблених проектів включають бот Telegram, який керує біткойн -гаманцями та інструментом для автоматизації взаємодій облікового запису Instagram.

Кучерін додав, що виробники зловмисного програмного забезпечення “йшли на великі зусилля”, щоб проекти виглядали законними, включаючи “добре розроблені” файли інформації та інструкцій, які “можливо генерували за допомогою інструментів AI”.

Ті, хто стоїть за шкідливими проектами, також штучно надувало кількість “комітетів” або змін у проекті, поряд із додаванням декількох посилань на конкретні зміни, щоб надати вигляд, що проект активно вдосконалювався.

“Для цього вони розмістили файл часової позначки в цих сховищах, який оновлювався кожні кілька хвилин”.

“Зрозуміло, що, розробляючи ці підроблені проекти, актори намагалися змусити сховища законними для потенційних цілей”, – сказав Кучерін у звіті.

Проекти не реалізували функції, обговорені у файлах інструкцій та пояснювачів, і Касперський виявив, що вони здебільшого “виконували безглузді дії”.

Під час свого розслідування Касперський знайшов кілька підроблених проектів, що датуються щонайменше за два роки, і міркував, що “вектор інфекції, ймовірно, є досить ефективним”, оскільки хакери заманюють жертв досить довгий час.

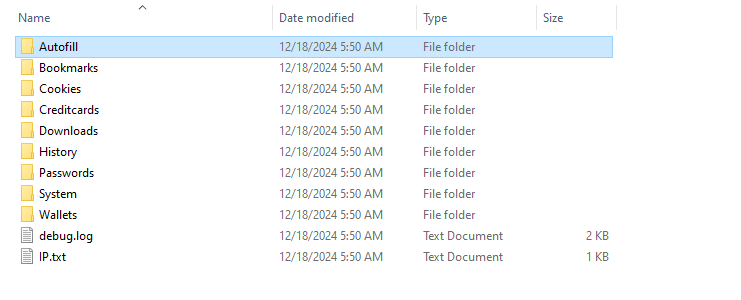

Незалежно від того, як представлений фальшивий проект, Кучерін сказав, що всі вони мають “шкідливі корисні навантаження”, які завантажують компоненти, такі як крадіжка інформації, яка бере збережених облікових даних, дані про гаманець криптовалюти та історія перегляду та завантаження його хакерам через Telegram.

Інший шкідливий компонент використовує викрадач буфера обміну, який шукає адреси гаманця криптовалюти та замінює їх на контрольованих зловмисником.

Кучерін заявив, що ці шкідливі додатки в листопаді забили щонайменше одного користувача, коли гаманець, керований хакерами, отримав 5 біткойн (BTC), який наразі коштує близько 442 000 доларів.

За словами Касперського, кампанія Gitvenom спостерігається у всьому світі, але має підвищену увагу на зараженні користувачів з Росії, Бразилії та Туреччини.

Пов’язано: втрати викупу на 35% за рік: Кейналіз

Кучерін каже, що оскільки платформи спільного використання кодів, такі як Github, використовуються мільйонами розробників у всьому світі, суб’єкти загрози продовжуватимуть використовувати підроблене програмне забезпечення як приманку інфекції.

Він порадив, що важливо перевірити, які дії виконують будь-який сторонній код перед завантаженням.

Кучерін додав, що компанія очікуваних зловмисників продовжуватимуть публікувати шкідливі проекти, але “можливо з невеликими змінами” у їхній тактиці, методах та процедурах.