Зловмисник заявив про витік вихідного коду та інших конфіденційних матеріалів, пов’язаних із платформою електронного уряду Швеції, що спонукало шведську владу провести розслідування та реагувати на інцидент CGI Sverige.

Облікові записи кібербезпеки на X і місцеві ЗМІ повідомили в четвер, що загрозливий суб’єкт, який називає себе ByteToBreach, опублікував матеріали, які, за його словами, походять від CGI Sverige, шведської дочірньої компанії глобального ІТ-гіганта CGI Group, і шведської інфраструктури електронного уряду, повідомляє місцеве інформаційне видання Aftonbladet.

CGI повідомила Aftonbladet, що її команда з кібербезпеки виявила інцидент із двома внутрішніми тестовими серверами в Швеції, які не використовувалися у виробництві. Компанія заявила, що старіша версія додатка та її вихідний код доступні, але немає жодних ознак того, що це вплинуло на виробничі дані клієнтів або операційні служби. Прес-секретар CGI Агнета Ханссон підтвердила виданню новин, що влада розслідує витік.

Згідно з даними Євростату, у 2024 році послугами електронного уряду користувалися близько 95% з 10,7-мільйонного населення Швеції.

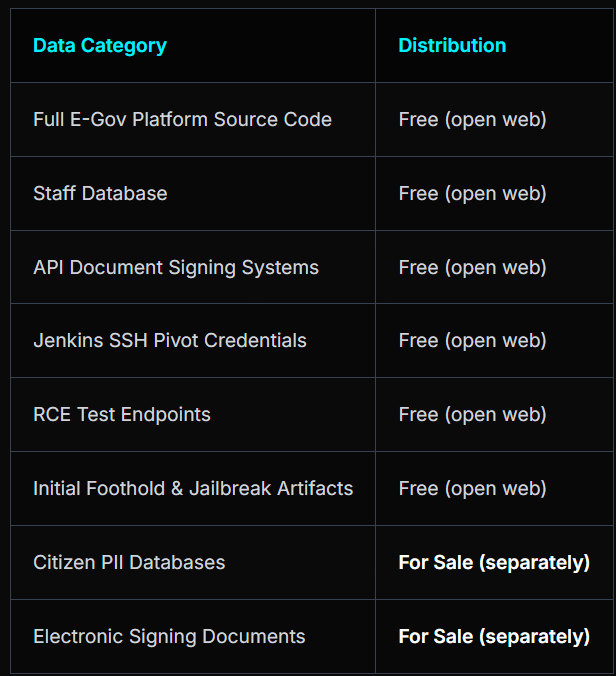

Витік файлів міг включати вихідний код платформи та файли конфігурації, внутрішню базу даних персоналу, бази даних особистої інформації громадян, документи з електронним підписом та інші конфіденційні дані.

Cointelegraph зв’язався з CGI Group і національним центром ІТ-інцидентів Швеції CERT-SE, щоб прокоментувати повідомлення про витік.

Міністр цивільної оборони Швеції підтвердив інцидент з кібербезпекою

Однак Карл-Оскар Болін, міністр цивільної оборони Швеції, підтвердив витік даних і сказав, що уряд працює з CERT-SE та Національним центром кібербезпеки, щоб ідентифікувати винних.

Експерт з ІТ-безпеки Андерс Нільссон підтвердив, що зламані ресурси виглядають справжніми. «Вихідний код для кількох програм, схоже, існує, і, як я бачу, хак виглядає справжнім», — написав Нільссон в електронному листі до ЗМІ SVT.

Цілями хакерів є шведська та європейська інфраструктура

Хакери все частіше атакують публічну кіберінфраструктуру по всій Швеції та Європі, попередила платформа аналізу загроз Threat Landscape.

«Це не поодинокий випадок», — йдеться в звіті платформи в четвер.

«ByteToBreach — той самий суб’єкт, відповідальний за взлом Viking Line, опублікований лише за день до цього, що свідчить про поточну кампанію, націлену на шведську та європейську інфраструктуру за допомогою керованих служб CGI».

Зловмисник стверджував, що злив повний вихідний код платформи електронного уряду, поділившись кількома допоміжними матеріалами.

Дослідники аналізу загроз заявили, що викриття все ще може нести подальший ризик, якщо зловмисники використають витік коду або документацію для виявлення слабких місць у публічних системах, хоча повний вміст дампа не було незалежно перевірено.