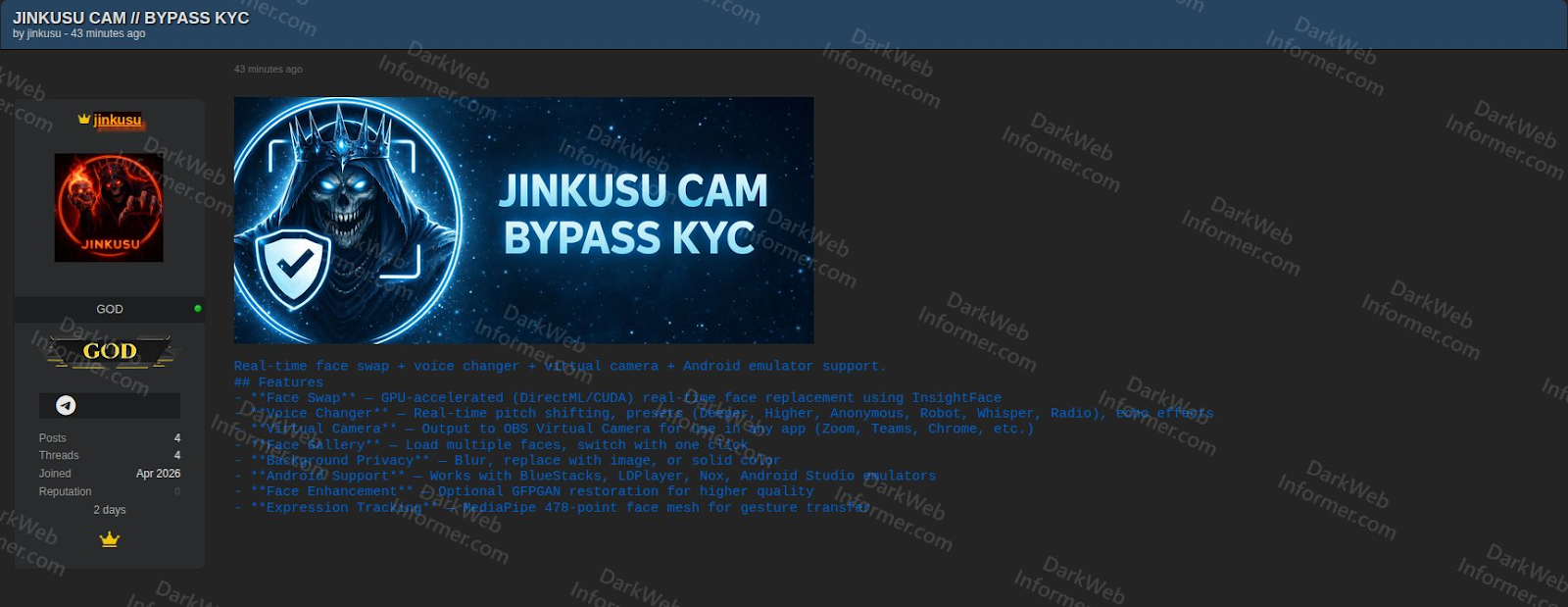

Зловмисник, відомий як «Jinkusu», нібито продає інструменти для боротьби з кіберзлочинністю, призначені для обходу перевірок Know Your Customer (KYC) у банках і платформах криптовалют.

Інструмент використовує глибокі фейки та голосові маніпуляції, щоб обдурити системи перевірки KYC на фінансових платформах, написав трекер кіберзлочинності Dark Web Informer у недільній публікації X.

Компанія з кібербезпеки Vecert Analyzer додала, що Jinkusu використовує штучний інтелект для зміни обличчя в реальному часі через InsightFace для «плавної передачі жестів» разом із модуляцією голосу, щоб уникнути біометрії.

За словами Дедді Левіда, генерального директора платформи безпеки блокчейнів Cyvers, поява інструментів deepfake є «тривожним дзвінком» для галузі, оскільки вона підкреслює недоліки систем перевірки KYC.

«Оскільки штучний інтелект знижує бар’єри для шахрайства з синтетичною ідентифікацією, вхідні двері завжди залишатимуться вразливими», — сказав Лавід Cointelegraph, закликаючи платформи прийняти багаторівневий підхід до безпеки, поєднуючи перевірку особи з моніторингом штучного інтелекту в режимі реального часу.

ШІ може зламати системи KYC за допомогою одного зображення

Головний спеціаліст із безпеки Binance Джиммі Су підкреслив зростаючу загрозу технології deepfake ще в травні 2023 року.

Він попередив, що вдосконалення алгоритмів штучного інтелекту дозволить зламати системи ідентифікації KYC за допомогою однієї фотографії жертви.

Новий набір для шахрайства також дає змогу шахраям здійснювати романтичні шахрайства, такі як «різання свиней», без технічних знань.

У 2024 році криптовалютні інвестори втратили 5,5 мільярда доларів через 200 000 випадків убивства свиней.

Scam-as-a-service загрожує інвесторам у криптовалюту

Автором нового пакету шахрайства, Jinkusu, є підозра, що той самий загрозливий актор, який випустив набір для фішингу Starkiller у лютому 2026 року.

На відміну від традиційних наборів для фішингу на основі HTML, Starkiller створює зворотний проксі-сервер у режимі реального часу, створюючи безголовий браузер Chrome у контейнері Docker, завантажуючи справжню сторінку входу цільового бренду та пересилаючи всі введені користувачем дані, включаючи логін і паролі, зловмиснику, пояснила платформа кібербезпеки Abnormal у звіті від 19 лютого.

У той час як збитки від фішингових атак на криптовалюту впали на 83% у 2025 році, шкідливі сценарії зливу криптовалютних гаманців залишалися активними, а нові шкідливі програми продовжували з’являтися, повідомляє Scam Sniffer у звіті за січень.