Нова складна фішинг-кампанія орієнтована на x облікові записи особистостей криптовалют, використовуючи тактику, яка обходить двофакторну автентифікацію та здається більш достовірною, ніж традиційні афери.

Згідно з повідомленням у середу X розробника криптовалют Зака Коула, нова фішинг -кампанія використовує власну інфраструктуру X, щоб взяти на себе рахунки особистостей криптовалют.”Нульове виявлення. Активне зараз. Повне захоплення рахунку”, – сказав він.

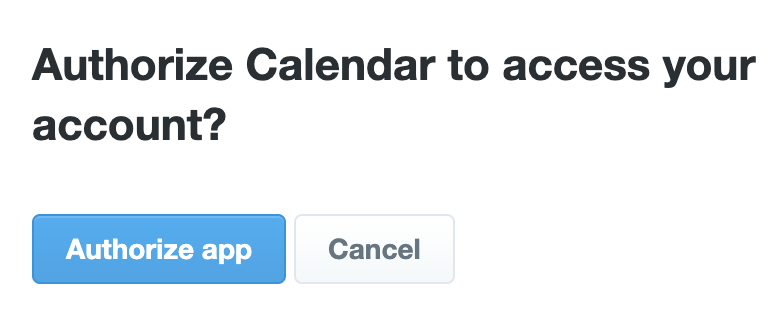

Коул підкреслив, що атака не передбачає фальшивої сторінки входу або крадіжки пароля. Натомість він використовує підтримку програм X для отримання доступу до облікового запису, а також обхід двофакторної автентифікації.

Дослідник безпеки Metamask Ом Шах також підтвердив, що побачив напад “у дикій природі”, що пропонує більш широку кампанію, а лише модель FANS також була націлена на менш складну версію нападу.

Пов’язано: Blockstream звучить тривогу в новому фішинг -кампанії електронної пошти

Створення надійного фішингового повідомлення

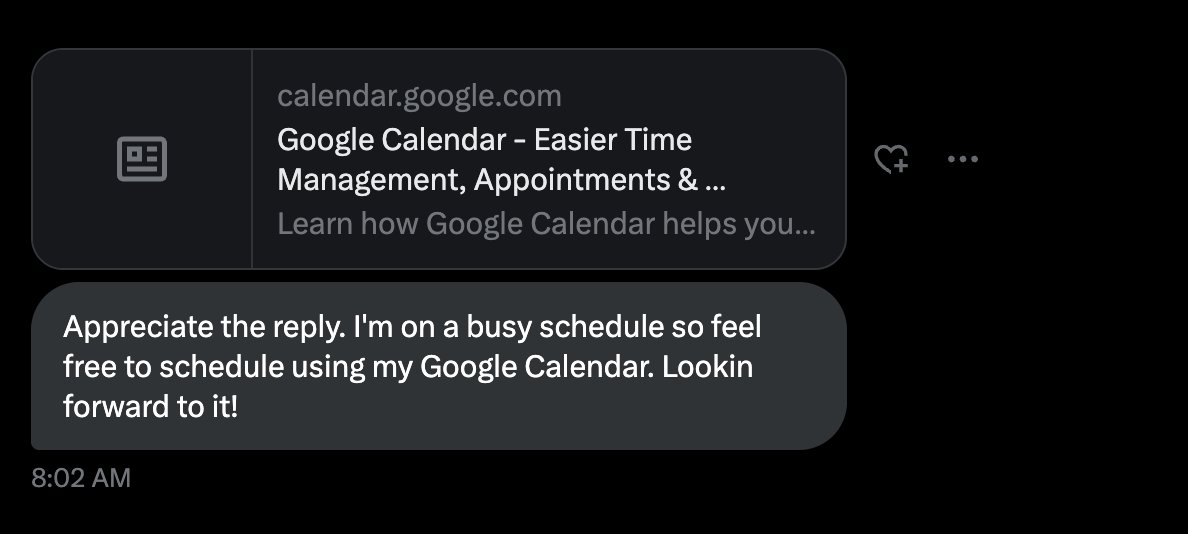

Помітною особливістю фішингової кампанії є те, наскільки вона достовірна та стримана. Атака починається з прямого повідомлення X, що містить посилання, яке, як видається, перенаправляється на офіційний домен календаря Google, завдяки тому, як платформа соціальних медіа генерує свої попередні перегляди. У випадку з Коулом повідомлення про те, що прикидається представником фірми венчурного капіталу Андрессен Горовіц.

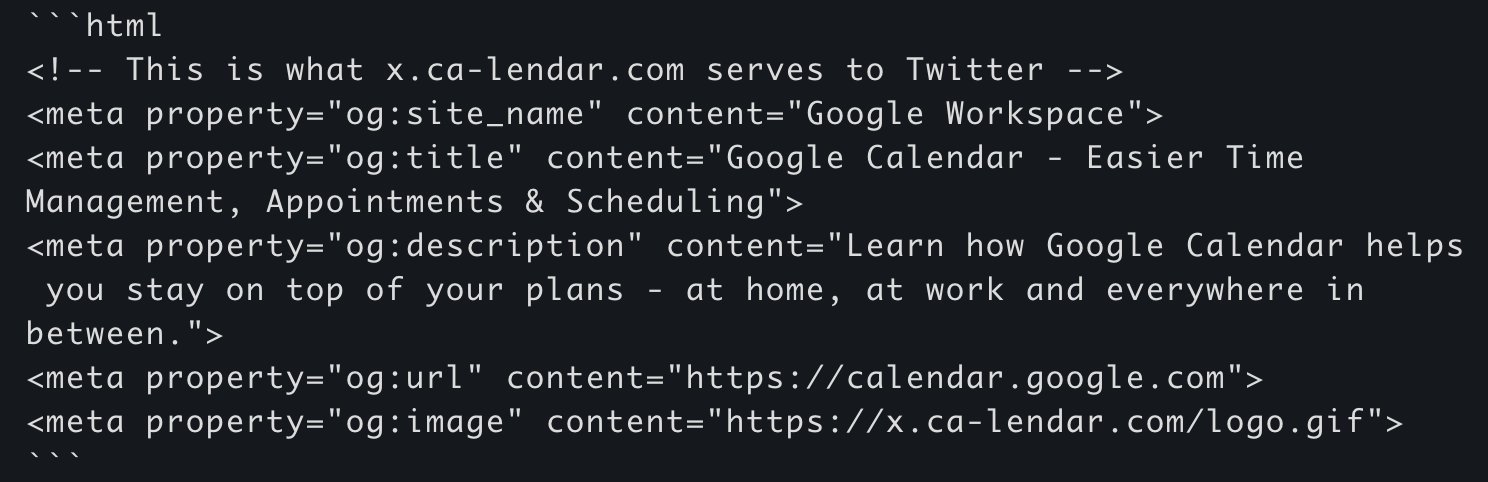

Домен, на який посилається повідомлення, є “X (.) Ca-Lendar (.) Com” і був зареєстрований 20 вересня. Все-таки X показує законний календар.google.com у попередньому перегляді завдяки метаданам сайту, що використовує, як X генерує попередні перегляди зі своїх метаданих.

“Ваш мозок бачить календар Google. URL -адреса відрізняється”.

Якщо натиснути, JavaScript сторінки перенаправляється на кінцеву точку аутентифікації X, що вимагає авторизації для програми для доступу до вашого облікового запису соціальних медіа. Додаток, як видається, є “календарем”, але технічне вивчення тексту показує, що ім’я програми містить два кириличні символи, які виглядають точно як “A” та “E” – що робить його чітким додатком порівняно з фактичним додатком “Календар” в системі X.

Пов’язано: Фішинг -афери коштують користувачам понад 12 мільйонів доларів у серпні – ось як бути в безпеці

Натяк на розкриття нападу

Поки що найбільш очевидним ознака того, що посилання не було законним, можливо, була URL -адреса, яка коротко з’являється до перенаправлення користувача. Це, ймовірно, з’явиться лише на частку секунди і його досить легко пропустити.

Тим не менш, на сторінці X автентифікації ми можемо знайти перший натяк на те, що це справді фішинг. Додаток вимагає тривалого переліку комплексних дозволів на контроль облікових записів, включаючи наступні та відключення облікових записів, оновлення профілів та налаштувань облікових записів, створення та видалення публікацій, взаємодія з повідомленнями інших тощо.

Ці дозволи здаються непотрібними для додатка для календаря і можуть бути натяком, який економить ретельного користувача від атаки. Якщо дозвіл надається, зловмисники отримують доступ до облікового запису, оскільки користувачам надається ще один натяк на перенаправлення на Chalendly.com, незважаючи на попередній перегляд календаря Google.

“Календлі? Вони підробляли календар Google, але перенаправлення на календар? Основна оперативна несправність безпеки. Ця непослідовність може відкинути жертв”, – підкреслив Коул.

Відповідно до звіту Коула Github про атаку, щоб перевірити, чи був ваш профіль порушено та витягнути зловмисників з облікового запису, рекомендується відвідати сторінку APS -підключених програм. Потім він пропонує відкликати будь -які додатки під назвою “Календар” або “Calendar”. Тим не менш, це, мабуть, хороша рекомендація скасувати будь -які програми, які ви не використовуєте активно.