За словами аналітика з кібербезпеки, північнокорейські ІТ-працівники принаймні сім років працюють у криптовалютних компаніях і децентралізованих фінансових проектах.

«Багато ІТ-працівників КНДР створили протоколи, які ви знаєте і любите, ще до літа DeFi», — сказав розробник MetaMask і дослідник безпеки Тейлор Монахан у неділю.

Монахан стверджував, що понад 40 платформ DeFi, деякі з яких є добре відомими іменами, мають північнокорейських ІТ-працівників, які працюють над їхніми протоколами.

«Сем років досвіду розробки блокчейну» в їхньому резюме «не брехня», додала вона.

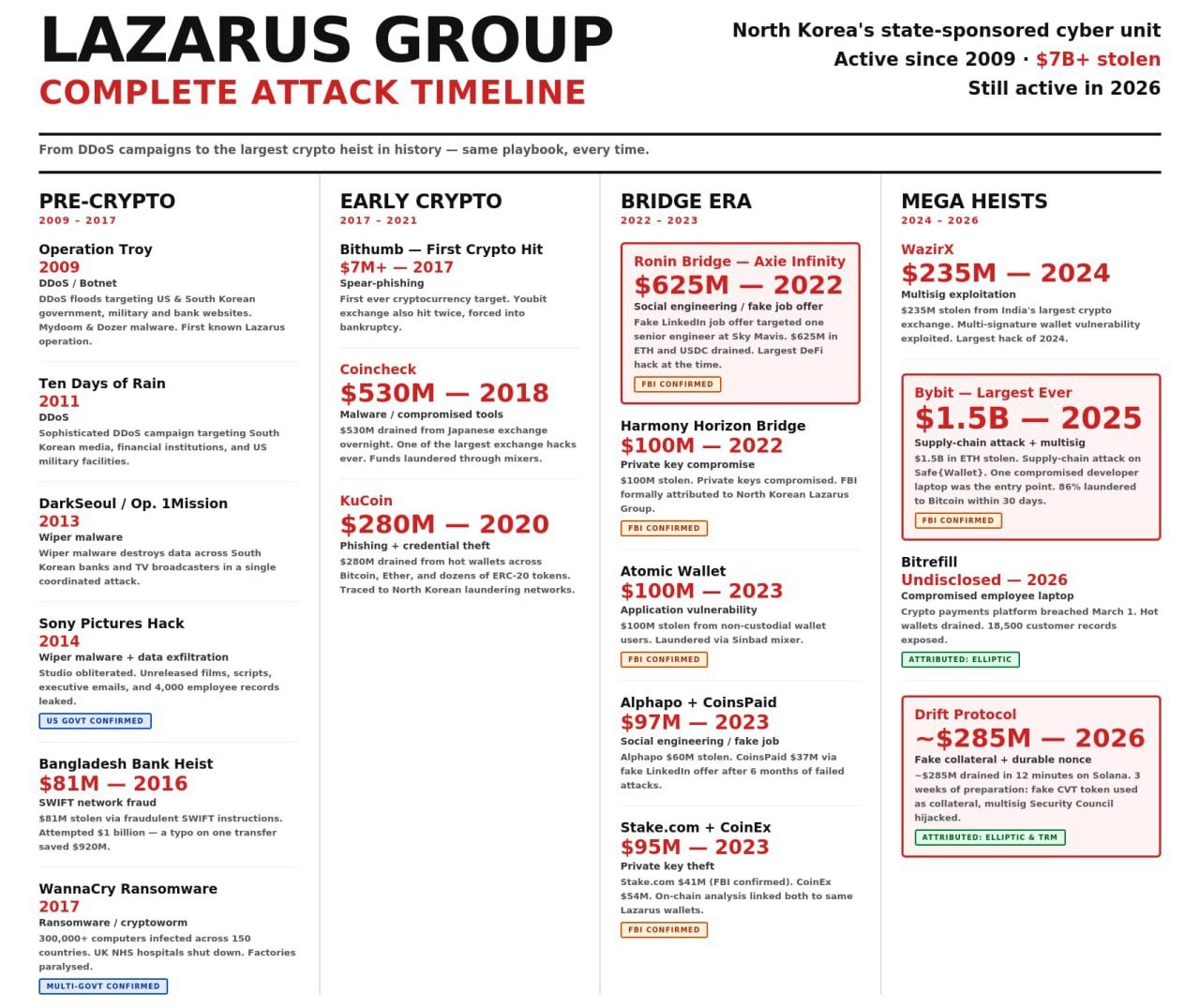

За даними аналітиків мережі R3ACH, Lazarus Group — пов’язана з Північною Кореєю хакерська група, яка з 2017 року вкрала криптовалюту на суму близько 7 мільярдів доларів.

Він був пов’язаний із найвідомішими хакерськими атаками в галузі, включаючи експлойт Ronin Bridge на 625 мільйонів доларів у 2022 році, злом WazirX на 235 мільйонів доларів у 2024 році та пограбування Bybit на 1,4 мільярда доларів у 2025 році.

Коментарі Монахана надійшли лише через кілька годин після того, як Drift Protocol заявив, що має «середньо-високу впевненість», що нещодавня акція на суму 280 мільйонів доларів проти нього була здійснена групою, афілійованою з державою Північної Кореї.

Керівники DeFi говорять про спроби проникнення в КНДР

Тім Ахл, засновник Titan Exchange, агрегатора DEX на базі Solana, сказав, що на попередній роботі «ми опитали когось, хто виявився оперативником Lazarus».

Ахль сказав, що кандидат «здійснював відеодзвінки та був надзвичайно кваліфікованим». Він відмовився від особистого інтерв’ю, і пізніше вони виявили його ім’я в «інформаційному звалищі» Lazarus.

Управління з контролю за іноземними активами США має веб-сайт, на якому криптовалютні компанії можуть перевіряти контрагентів на відповідність оновленим спискам санкцій OFAC і спостерігати за моделями шахрайства ІТ-працівників.

Дрифтовий протокол, націлений сторонніми посередниками КНДР

Посмертне дослідження Drift Protocol минулого тижня експлойту вартістю 280 мільйонів доларів також вказує на хакерів, пов’язаних з Північною Кореєю, для атаки.

Проте, було сказано, що особисті зустрічі, які врешті-решт призвели до експлойту, були не з громадянами Північної Кореї, а скоріше зі «сторонніми посередниками» з «повністю сформованими особами, включаючи історію роботи, публічні облікові дані та професійні зв’язки».

«Пройшло багато років, і здається, що у Лазара тепер є не-НК (північнокорейці), які працюють на них, щоб обманювати людей особисто», — сказав Ахл.

Погрози під час співбесіди не є витонченими

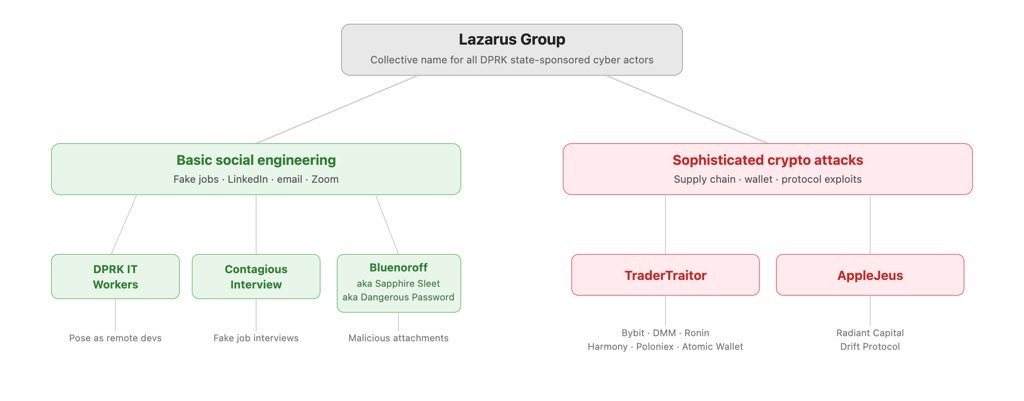

Lazarus Group — це загальна назва для «всіх кіберакторів КНДР, спонсорованих державою», — пояснив у неділю ZachXBT, спеціалізований на блокчейні.

«Головна проблема полягає в тому, що всі групують їх разом, коли складність загроз різна», — додав він.

ZachXBT сказав, що погрози через оголошення про роботу, LinkedIn, електронну пошту, Zoom або співбесіди є «простими і жодним чином не витонченими… єдине, що в них є безжальними».

«Якщо ви або ваша команда все ще закохаєтеся в них у 2026 році, ви, швидше за все, недбалі», — сказав він.