Недавний взлом 1590 криптовалютных кошельков CoinStats был осуществлен путем компрометации сотрудника CoinStats.

22 июня управляющий портфелем криптовалют CoinStats временно приостановил свои услуги после обнаружения активной атаки на его кошельки. Быстрая и активная реакция ограничила доступ хакера только к 1,3% всех кошельков CoinStats, что привело к потере 2 миллионов долларов.

Пять дней спустя, 26 июня, Нарек Геворгян, генеральный директор CoinStats, обнародовал результаты внутреннего расследования:

«Наша инфраструктура AWS была взломана, и есть убедительные доказательства того, что это было сделано через одного из наших сотрудников, которого с помощью социальной инженерии заставили загрузить вредоносное программное обеспечение на свой рабочий компьютер».

Социальная инженерия — это широко используемая тактика, используемая хакерами для манипулирования, влияния или обмана жертвы с целью получения контроля над компьютерной системой.

Хотя в сообщении Геворгяна прямо не было обещано возмещение всем жертвам, компания планирует предоставить подробный план действий после проведения тщательного патологоанатомического анализа ситуации.

«Я сочувствую тем, кто потерял деньги;Я уверен, что их положение столь же сложное. CoinStats обязательно поддержит жертв взлома, и мы обсуждаем варианты внутри компании».

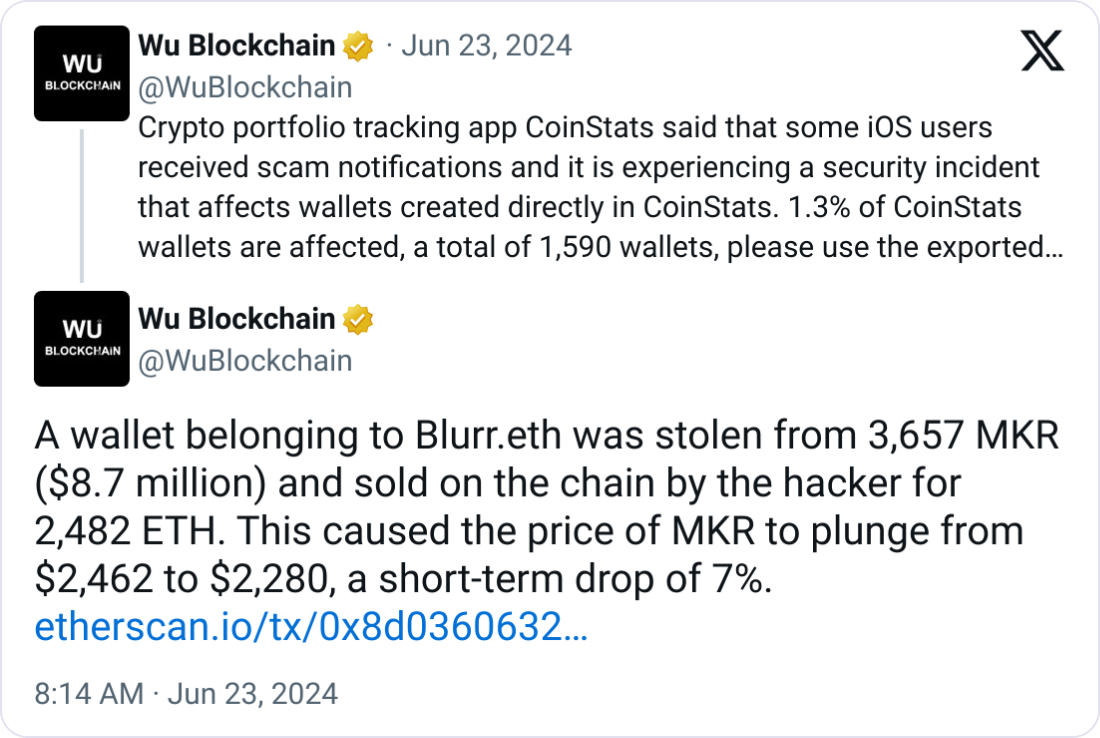

Некоторые члены сообщества сообщили о еще больших потерях из-за взлома. Например, кошелек, принадлежащий Blurr.eth, предположительно потерял 3657 Maker (MKR) на сумму примерно 8,7 миллиона долларов.

Однако компания пока не признала претензии.

Связанный: 1590 криптовалютных кошельков CoinStats «пострадали» из-за нарушения безопасности

Нарушения безопасности стали растущей проблемой среди поставщиков криптовалютных услуг.5 июня агрегатор криптовалютных данных CoinGecko подвергся утечке данных через стороннюю платформу управления электронной почтой GetResponse.

Согласно объявлению компании от 7 июня, как и в случае со взломом CoinStats, нарушение безопасности CoinGecko произошло из-за взлома учетной записи сотрудника:

«Злоумышленник взломал учетную запись сотрудника GetResponse, что привело к взлому.6 июня 2024 года в 11:58 по всемирному координированному времени мы получили подтверждение от команды GetResponse о том, что произошла утечка данных».

Скомпрометированные данные включают имена пользователей, адреса электронной почты, IP-адреса, место открытия электронной почты и другие метаданные, такие как даты регистрации и планы подписки.