По словам GK8, эксперта по хранению криптовалют, принадлежащего криптовалютной инвестиционной платформе Майка Новограца Galaxy Digital, кража закрытого ключа больше не является просто еще одним способом, с помощью которого хакеры атакуют пользователей криптовалюты. Она стала полноценным бизнесом.

В отчете, опубликованном в понедельник, GK8 подробно описал, как кража закрытых ключей превратилась в промышленное мероприятие, подчеркнув рост числа инструментов черного рынка, которые позволяют злоумышленникам находить и украсть чью-либо исходную фразу.

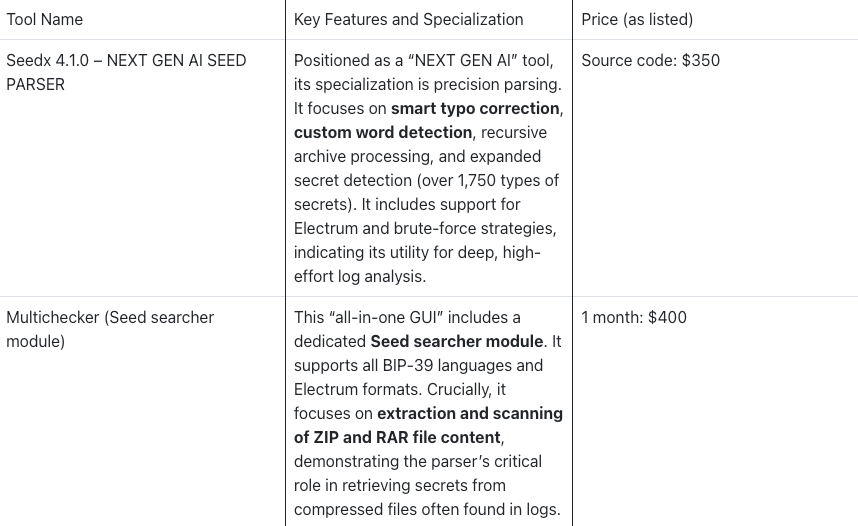

В исследовании указывается на несколько инструментов, таких как информационные кражи вредоносных программ и средства поиска исходных фраз, которые могут сканировать файлы, документы, облачные резервные копии и истории чатов, чтобы быстро извлечь закрытый ключ пользователя, эффективно предоставляя злоумышленникам полный контроль над своими активами.

«Для индустрии криптовалют использование безопасного хранения, внедрение многоэтапных процессов утверждения и обеспечение разделения ролей имеют важное значение для снижения риска, создаваемого этой коммерциализированной и постоянно развивающейся угрозой», — говорится в отчете.

Все начинается с вредоносного ПО

По данным GK8, кража закрытого ключа — это многоэтапный процесс, который обычно начинается с того, что хакеры используют вредоносное ПО для кражи больших объемов данных с зараженного устройства.

Затем злоумышленники передают украденные данные в автоматизированные инструменты, которые восстанавливают начальные фразы и закрытые ключи. После выявления кошельков, содержащих ценные активы, злоумышленники оценивают меры безопасности по сливу средств.

«Эти приложения выполняют высокоточный анализ мнемоники, преобразуя необработанные журналы в ключи, и продаются за сотни долларов на форумах даркнета», — говорится в отчете GK8.

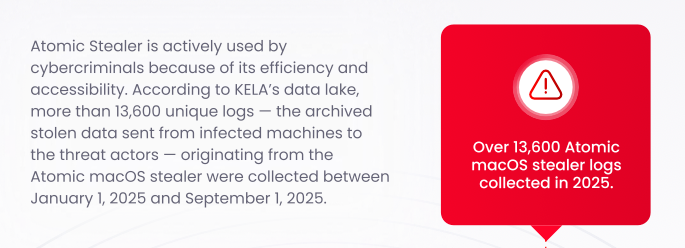

По данным компании Kela, занимающейся разведкой угроз киберпреступности, в последние годы растет число информационных воров вредоносного ПО, типа вредоносного ПО, предназначенного для незаметного сбора данных с устройств жертв, и пользователи macOS не застрахованы.

«Устройства macOS, которые когда-то считались относительно безопасными благодаря встроенной защите Apple, по-прежнему являются мишенью для киберпреступников», — заявила Кела в отчете, опубликованном 10 ноября, в котором говорится, что активность воров информации macOS «похоже, достигнет своего пика в 2025 году».

Как пользователи могут защитить себя

В условиях роста количества взломов приватных ключей пользователи могут защитить себя, предполагая, что все данные локальных устройств могут быть скомпрометированы, никогда не сохраняя начальные фразы в цифровой форме, используя многостороннее одобрение транзакций и полагаясь на системы безопасного хранения, заключил GK в своем отчете.

«Здоровое сочетание горячего, холодного и непроницаемого хранилища необходимо для минимизации стоимости активов, подвергающейся немедленной утечке», — заявил GK8.

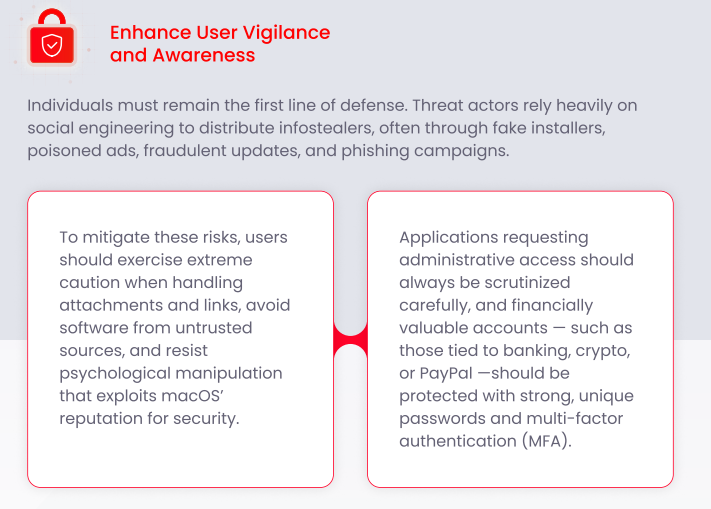

Kela предупредила, что похитители информации о вредоносном ПО часто полагаются на социальную инженерию, используя поддельные установщики, отравленную рекламу или фишинговые кампании, чтобы обмануть пользователей.

Связанный: Артур Хейс советует держателям Zcash выйти из CEX и «защитить» активы

«Чтобы оставаться в безопасности, пользователи должны быть предельно осторожны с вложениями и ссылками, избегать программного обеспечения из ненадежных источников и противостоять мошенничеству, которое использует репутацию macOS в области безопасности», — сказал Кела.

Фирма также подчеркнула важность надежных и уникальных паролей для финансовых приложений, обеспечивающих многофакторную аутентификацию и поддержание актуальности macOS и всех приложений, чтобы предотвратить кражу конфиденциальной информации вредоносными программами.