По словам аналитика по кибербезопасности, северокорейские ИТ-специалисты внедряются в криптовалютные компании и проекты децентрализованного финансирования уже как минимум семь лет.

«Многие ИТ-специалисты КНДР создавали протоколы, которые вы знаете и любите, еще во времена лета DeFi», — сказал в воскресенье разработчик MetaMask и исследователь безопасности Тейлор Монахан.

Монахан заявил, что над протоколами более 40 платформ DeFi, некоторые из которых хорошо известны, работали северокорейские ИТ-специалисты.

«Семилетний опыт разработки блокчейн» в их резюме — «не ложь», добавила она.

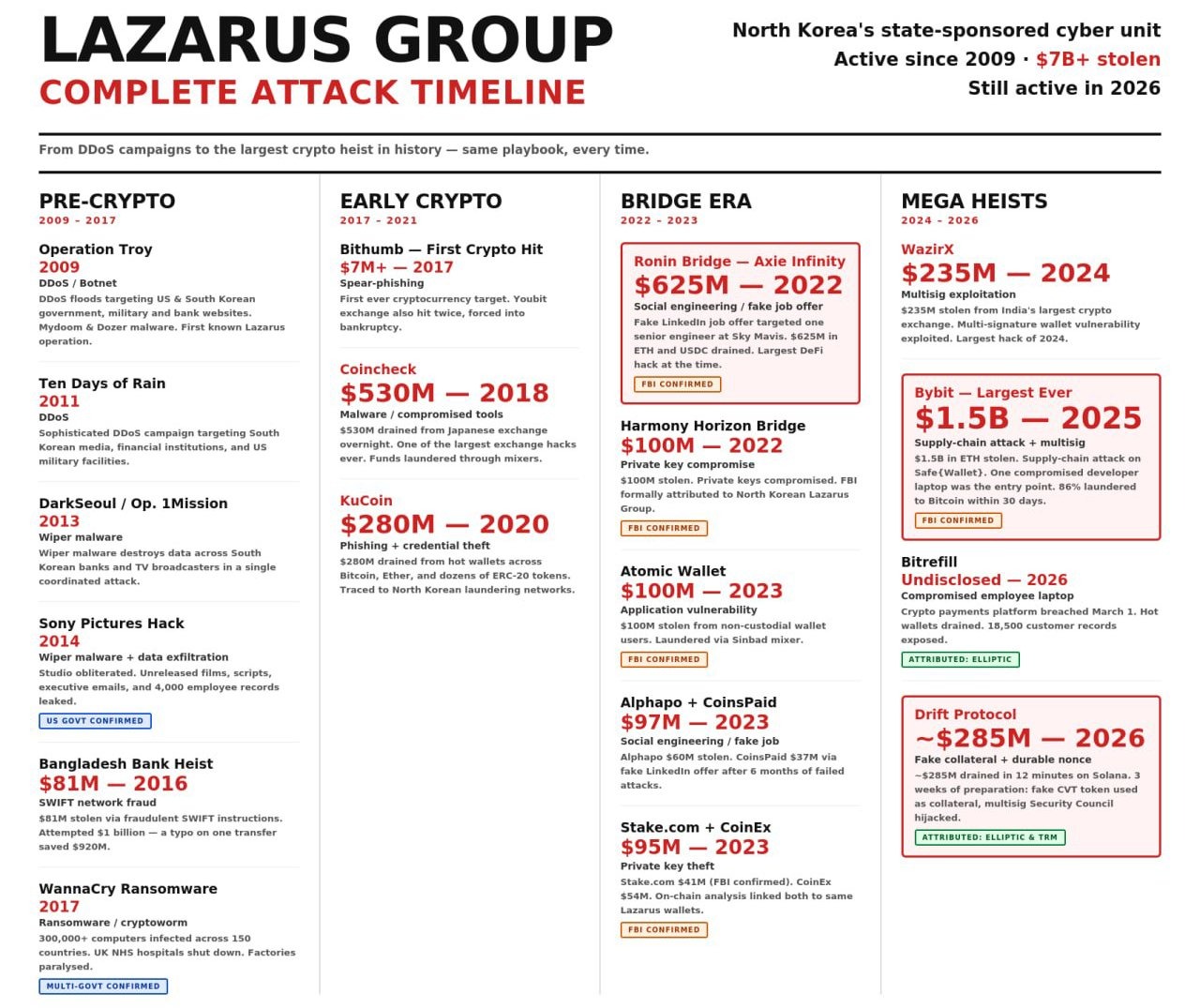

Lazarus Group — это хакерский коллектив, связанный с Северной Кореей, который с 2017 года украл криптовалюту на сумму около 7 миллиардов долларов, по данным аналитиков сети создателей R3ACH.

Он был связан с самыми громкими взломами в отрасли, включая эксплойт Ronin Bridge стоимостью 625 миллионов долларов в 2022 году, взлом WazirX на 235 миллионов долларов в 2024 году и ограбление Bybit на 1,4 миллиарда долларов в 2025 году.

Комментарии Монахана прозвучали всего через несколько часов после того, как в Drift Protocol заявили, что у него есть «средне-высокая уверенность» в том, что недавняя эксплойт против него стоимостью 280 миллионов долларов был осуществлен группой, связанной с государством Северной Кореи.

Руководители DeFi высказываются о попытках проникновения в КНДР

Тим Ахл, основатель Titan Exchange, агрегатора DEX в Солане, рассказал, что на предыдущей работе «мы взяли интервью у человека, который оказался сотрудником Lazarus».

Ахл сказал, что кандидат «вел видеозвонки и был чрезвычайно квалифицирован». Он отказался от личного интервью, и позже они обнаружили его имя в «информационной свалке» Лазаря.

У Управления по контролю за иностранными активами США есть веб-сайт, на котором компании, занимающиеся криптовалютой, могут проверять контрагентов на предмет соответствия обновленным санкционным спискам OFAC и отслеживать закономерности мошенничества со стороны ИТ-специалистов.

Протокол дрейфа стал объектом атаки сторонних посредников КНДР

Вскрытие Drift Protocol по эксплойту стоимостью 280 миллионов долларов, произошедшему на прошлой неделе, также указывает на хакеров, связанных с Северной Кореей, которые организовали атаку.

Однако в нем говорится, что личные встречи, которые в конечном итоге привели к эксплойту, проводились не с гражданами Северной Кореи, а скорее со «сторонними посредниками» с «полностью построенными личностями, включая историю трудоустройства, публичные полномочия и профессиональные связи».

«Прошло много лет, и кажется, что на Лазаря теперь работают не-НК [северокорейцы], которые лично обманывают людей», — сказал Ахл.

Угрозы через собеседования не являются изощренными

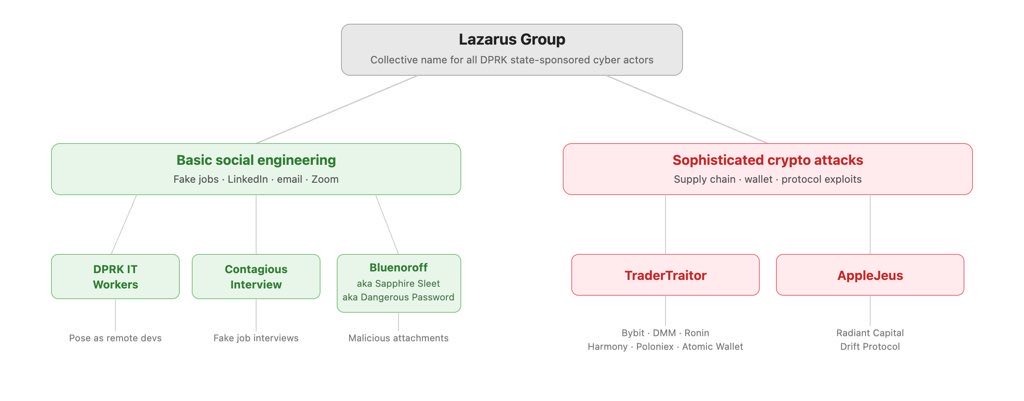

Lazarus Group — это собирательное название для «всех кибер-субъектов, спонсируемых государством КНДР», — объяснил в воскресенье специалист по блокчейну ZachXBT.

«Главная проблема в том, что все группируют их вместе, когда сложность угроз разная», — добавил он.

ZachXBT заявил, что угрозы через объявления о вакансиях, LinkedIn, электронную почту, Zoom или собеседования являются «простыми и ни в коей мере не сложными… единственное, что в них есть, это то, что они беспощадны».

«Если вы или ваша команда по-прежнему влюбитесь в них в 2026 году, вы, скорее всего, проявили халатность», — сказал он.