Північнокорейська хакерська група Lazarus Group використовує новий тип «складного» зловмисного програмного забезпечення як частину своїх фальшивих шахрайств із працевлаштуванням, яке, як попереджають дослідники, набагато складніше виявити, ніж його попередника.

Відповідно до публікації старшого дослідника зловмисного програмного забезпечення ESET Пітера Калнаї від 29 вересня, під час аналізу нещодавньої фальшивої атаки на іспанську аерокосмічну компанію дослідники ESET виявили публічно незадокументований бекдор під назвою LightlessCan.

#ESET researchers unveiled their findings about an attack by the North Korea-linked #APT group #Lazarus that took aim at an aerospace company in Spain.

▶️ Find out more in a #WeekinSecurity video with @TonyAtESET. pic.twitter.com/M94J200VQx

— ESET (@ESET) September 29, 2023

Шахрайство Lazarus Group з підробленими робочими місцями зазвичай передбачає обман жертви потенційною пропозицією роботи у відомій фірмі. Зловмисники спонукали жертв завантажити зловмисне корисне навантаження, замасковане під документи, щоб завдати будь-якої шкоди.

Проте Калнаї каже, що новий корисний навантажувач LightlessCan є «значним прогресом» порівняно з його попередником BlindingCan.

«LightlessCan імітує функціональність широкого спектру нативних команд Windows, уможливлюючи непомітне виконання в самій RAT замість галасливого виконання консолі».

«Цей підхід пропонує суттєву перевагу з точки зору непомітності, як для ухилення від рішень моніторингу в реальному часі, таких як EDR, так і для інструментів посмертної цифрової криміналістики», — сказав він.

️♂️ Beware of fake LinkedIn recruiters! Find out how Lazarus group exploited a Spanish aerospace company via trojanized coding challenge. Dive into the details of their cyberespionage campaign in our latest #WeLiveSecurity article. #ESET #ProgressProtected

— ESET (@ESET) September 29, 2023

Нове корисне навантаження також використовує те, що дослідник називає «запобіжними огорожами виконання» — гарантує, що корисне навантаження може бути розшифровано лише на призначеній машині жертви, таким чином уникаючи ненавмисного розшифрування дослідниками безпеки.

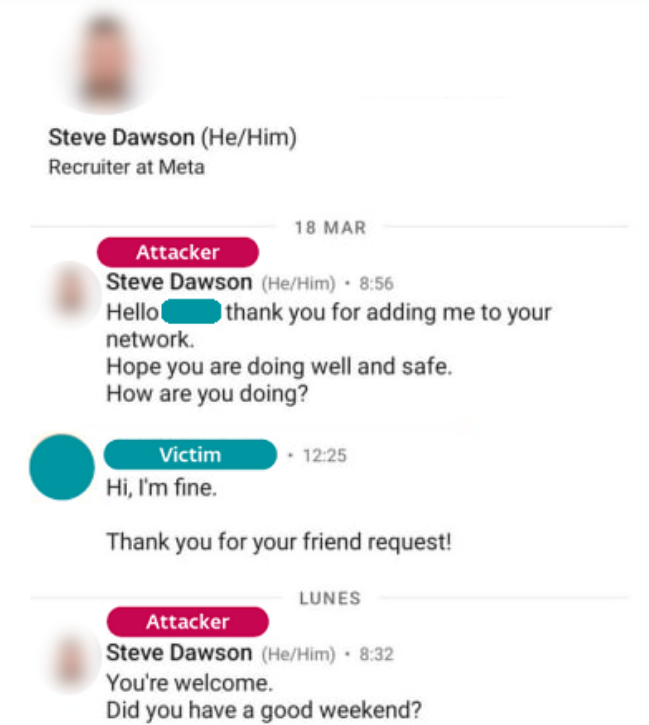

Калнаі сказав, що один випадок, пов’язаний із новим зловмисним програмним забезпеченням, стався в результаті атаки на іспанську аерокосмічну компанію, коли її співробітник отримав повідомлення від фальшивого рекрутера Meta на ім’я Стів Доусон у 2022 році.

Незабаром після цього хакери надіслали два простих тести на кодування, вбудовані в шкідливе програмне забезпечення.

Кібершпигунство було основною мотивацією атаки Lazarus Group на іспанську аерокосмічну компанію, додав він.

За темою: 3 кроки, які інвестори в криптовалюту можуть зробити, щоб уникнути злому з боку Lazarus Group

Відповідно до звіту криміналістичної компанії Chainalysis від 14 вересня, з 2016 року північнокорейські хакери вкрали приблизно 3,5 мільярда доларів із криптовалютних проектів.

У вересні 2022 року компанія з кібербезпеки SentinelOne попередила про фальшиве шахрайство з роботою на LinkedIn, пропонуючи потенційним жертвам роботу на Crypto.com у рамках кампанії під назвою «Операція «Вакансія мрії».

Тим часом Організація Об’єднаних Націй намагається обмежити тактику кіберзлочинності Північної Кореї на міжнародному рівні — оскільки відомо, що Північна Корея використовує вкрадені кошти для підтримки своєї ракетно-ядерної програми.