Drift Protocol, децентралізована біржа (DEX) на базі Solana, повідомила в п’ятницю, що відкрила онлайн-контакт із гаманцями, пов’язаними з коштами, вкраденими в результаті експлойту, які сторонні фірми оцінили приблизно в 280–286 мільйонів доларів США.

Drift повідомила на X, що ініціювала ончейн-контакт із гаманцями, що містять вкрадений ефір (ETH), намагаючись відкрити лінію зв’язку.

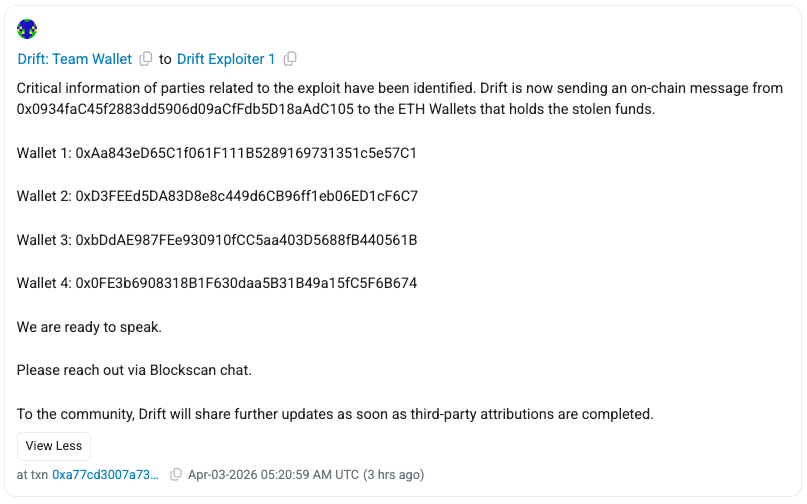

Команда надіслала onchain-повідомлення зі своєї адреси Ethereum (0x0934faC) на чотири гаманці, пов’язані з експлойтером на момент публікації, закликаючи зловмисника зв’язатися через чат Blockscan. «Ми готові говорити», — сказав Дрифт.

Обмін повідомленнями Onchain став поширеною тактикою у відповідь на експлойт, що дозволяє протоколам спілкуватися безпосередньо зі зловмисниками, зберігаючи анонімність. У минулих випадках, таких як злом Euler Finance, подібні заходи призводили до часткового повернення коштів.

Анонім намагається тиснути на зловмисника

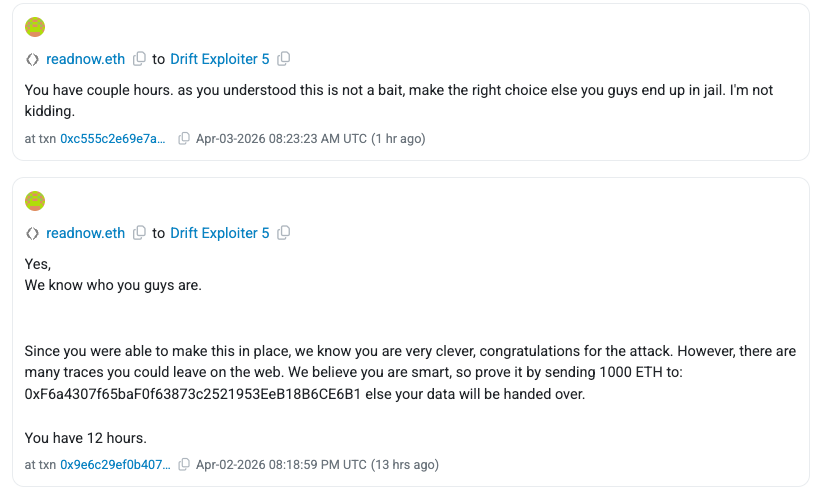

Повідомлення від Drift надійшло через кілька годин після того, як невідомий відправник, який використовує ім’я ENS readnow.eth, також звернувся до гаманців, пов’язаних із зловмисником, у четвер через повідомлення onchain.

Відправник заявив, що знає особи, що стоять за атакою, і вимагав виплати 1000 ETH в обмін на приховування інформації.

Твердження неможливо перевірити незалежно, і вони можуть являти собою спробу ввести в оману або натиснути на власника гаманця. Інцидент підкреслює, як поряд з офіційними повідомленнями неперевірені повідомлення можуть циркулювати в ланцюжку після експлойтів криптовалюти.

Солана продовжує поширюватися

За даними SolanaFloor, експлойт Drift наразі вплинув на щонайменше 20 протоколів Solana, включно з платформою децентралізованого фінансування (DeFi) Gauntlet, яка, за оцінками, постраждала в розмірі 6,4 мільйона доларів.

Платформа безпеки блокчейну Cyvers заявила, що станом на ранок п’ятниці вплив все ще поширювався, а кошти не були відновлені протягом 48 годин після атаки.

Сайверс сказав, що атака, ймовірно, була «тижневою поетапною операцією», зазначивши, що зловмисник встановив стійкі одноразові коди, функцію Solana, яка дозволяє користувачам попередньо підписувати транзакції для майбутнього виконання за кілька днів до експлойту.

«Це точно віддзеркалює злом Bybit, інша техніка, та ж основна проблема: підписанти несвідомо схвалюють зловмисні транзакції», — додав Сайверс.

Деякі галузеві спостерігачі, включно з головним технічним директором Ledger Чарльзом Гійме, припустили, що до експлойту можуть бути залучені актори, пов’язані з Північною Кореєю, хоча деталі залишаються непідтвердженими.