Платформа кредитування криптовалюти Euler Finance оголосила про результати 29 аудиторських звітів від 12 різних фірм з кібербезпеки щодо перезапуску версії 2. Згідно з повідомленням, звіти свідчать про те, що всі питання безпеки вирішено. Протокол також передбачав публічну премію в розмірі 1,2 мільйона доларів США за помилки після аудиту, які призвели до того, що не було виявлено проблем середнього або вищого ступеня.

Загалом на зміцнення безпеки Euler перед перезапуском було витрачено понад 4 мільйони доларів, йдеться в повідомленні.

Попередня версія Euler була використана за 195 мільйонів доларів під час атаки на отримання кредиту 13 березня 2023 року. Згодом зловмисник повернув усі кошти.

Згідно з оголошенням, нова версія Euler «пройшла один із найдорожчих і комплексних процесів безпеки для будь-якого протоколу DeFi на сьогоднішній день».

Децентралізована автономна організація Euler, EulerDAO, виділила понад 11 мільйонів доларів команді розробників для розробки v2, понад 4 мільйони з яких пішли на безпеку. За рахунок цих коштів команда найняла нових співробітників, які повинні були забезпечити відповідність протоколу стандартам ISO27001, які використовують банки та оборонні компанії.

Було залучено різних зовнішніх експертів, щоб розробити вектори атак і поставити під сумнів безпеку Euler v2. Серед цих експертів були два інженери безпеки з фірми безпеки Web3 Certora, співзасновник протоколу Yield Альберто Куеста Каньяда та дослідники безпеки Spearbit Cmichel і StErMi, серед інших.

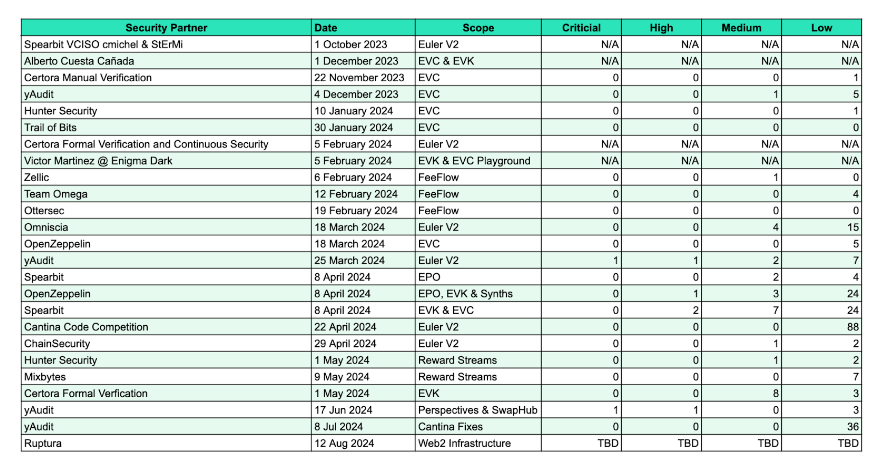

Після завершення коду команда найняла 12 фірм з кібербезпеки для перевірки кожного з модулів Euler, і на даний момент завершено 29 перевірок.

Серед аудиторів Spearbit, Certora, Hunter Security, Trail of Bits, Zellic, OpenZeppelin, Chain Security, Hunter Security, Omniscia, yAudit, Ruptura та інші. Аудитори виявили дві вразливості критичного рівня та п’ять уразливостей високого рівня, усі з яких згодом були усунені.

Коли сторонні перевірки були завершені, команда запустила конкурс винагород за помилки вартістю 1,25 мільйона доларів, щоб допомогти визначити, чи не пропустили аудитори якісь уразливості. Учасники баг-баунті не змогли знайти жодних критичних, високого або середнього ступеня тяжкості недоліки. Команда нагородила загалом 200 000 доларів учасникам, які знайшли вразливості низького рівня.

На додаток до цих удосконалень безпеки, v2 надасть нові функції, такі як настроювані сховища, синтетичні активи та механізм платного аукціону, згідно з публікацією в блозі, опублікованою командою 22 лютого.

За темою: Атака Euler Finance: як це сталося та що можна дізнатися

Оригінальна версія Euler була використана під час атаки флеш-позики в березні 2023 року. Зловмисник використовував два окремі облікові записи. Перший обліковий запис був запозичений у протоколу, а потім використав функцію «пожертвувати», щоб змусити себе замовчувати.

Після того, як він був дефолтним, другий обліковий запис зловмисника ліквідував перший. Завдяки щедрим знижкам, наданим ліквідаторам в Euler v1, зловмисник зміг отримати більшу вартість активів на другому обліковому записі, ніж вони втратили на першому, що дозволило йому отримати прибуток понад 195 мільйонів доларів.

Після атаки експлуататор повернув усі вкрадені кошти лише через 23 дні. Атака Euler стала найбільшою децентралізованою фінансовою атакою 2023 року.