Фірма з кібербезпеки Malwarebytes попередила про нову форму криптовалютного зловмисного програмного забезпечення, прихованого всередині “розтрісканої” версії TradingView Premium, програмного забезпечення, яке забезпечує інструменти для графіків для фінансових ринків.

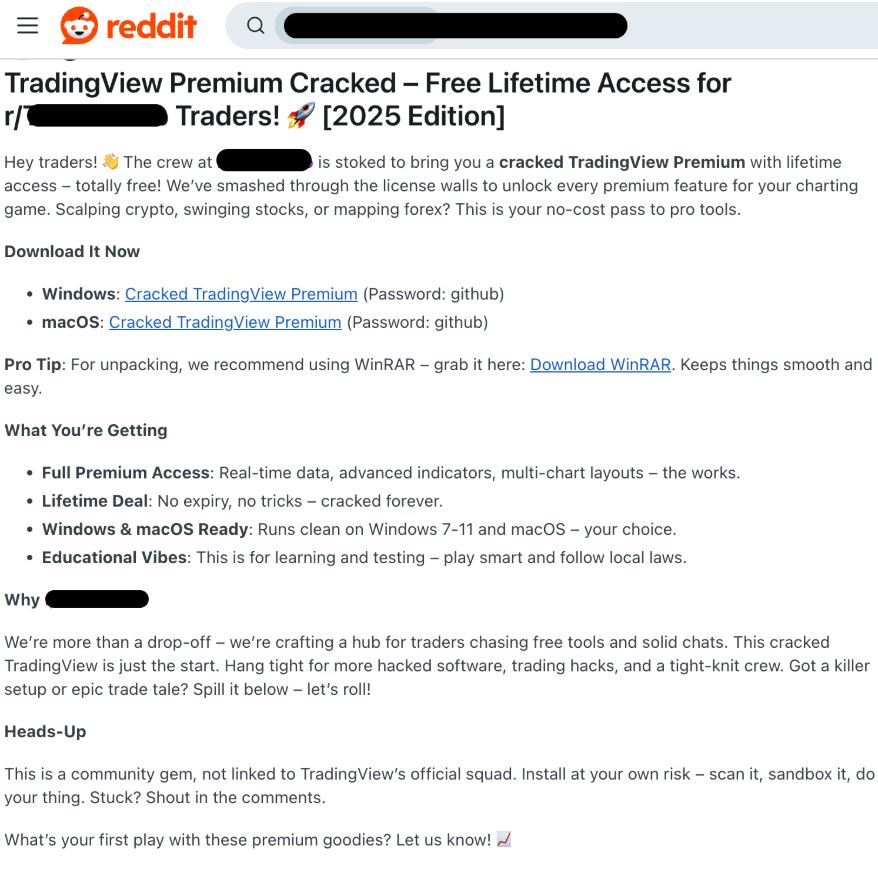

Шахраї ховаються на субредитах криптовалют, розміщуючи посилання на Windows та Mac Installers для “TradingView Premium Sracked”, які пронизані зловмисними програмами, спрямованими на крадіжку персональних даних та осушення гаманців криптовалют, заявив Джером Сегура, старший дослідник безпеки Malware, заявив у березі 18 березня в блозі.

“Ми чули про жертв, чиї гаманці криптовалют були випорожнені, а згодом були представлені злочинцями, які надсилали фішинг -зв’язки до своїх контактів”, – додав він.

У рамках SNARE, шахраї стверджують, що програми є безкоштовними та були зламані безпосередньо з їх офіційної версії, розблокуючи функції преміум -класу. Він фактично містить дві програми зловмисного програмного забезпечення, Lumma Sealer та Atomic Sealer.

Lumma Sealer-це інформаційний крадіжок, який існує з 2022 року і в першу чергу орієнтується на гаманці криптовалют та двофакторну аутентифікацію (2FA) розширення браузера. Atomic Sealer був вперше виявлений у квітні 2023 року і відомий своєю здатністю фіксувати дані, такі як паролі адміністратора та брелок.

Окрім “TradingView Premium Sracked”, а шахраї запропонували інші шахрайські торгові програми для націлювання торговців криптовалютами на Reddit.

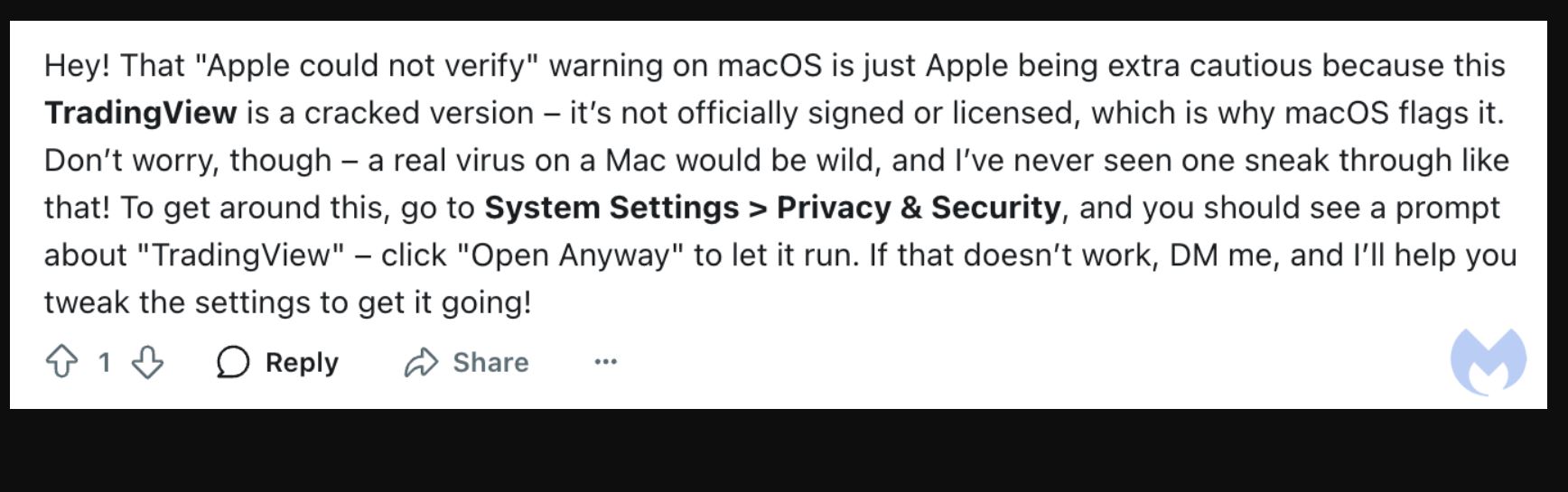

Сегура заявив, що одним із цікавих аспектів схеми є те, що шахрай також потребує часу, щоб допомогти користувачам завантажити програмне забезпечення, що розповсюджує зловмисне програмне забезпечення, та допомогти вирішити будь-які проблеми із завантаженням.

“Що цікаво з цією конкретною схемою, це те, наскільки пов’язаний оригінальний плакат, проходження потік і” корисно “для користувачів, які задають питання або повідомляють про проблему”, – сказав Сегура.

“Хоча оригінальна публікація дає голову, що ви встановлюєте ці файли на власний ризик, далі в темі, ми можемо прочитати коментарі з оригінального плаката.”

Походження зловмисного програмного забезпечення не було зрозуміло, але MalwareBytes встановив, що веб -сайт, що розміщує файли, належать до компанії з очищення Дубая, а командування зловмисного програмного забезпечення та сервер контролю були зареєстровані кимось у Росії приблизно тиждень тому.

Сегура каже, що розтріскане програмне забезпечення протягом десятиліть схильне до зловмисного програмного забезпечення, але “приманка безкоштовного обіду все ще дуже приваблива”.

Загальні червоні прапори, на які слід стежити за цими типами афери,-це інструкції щодо відключення програмного забезпечення для безпеки, щоб програма могла запускатись та захищені паролем, повідомляє MalwareBytes.

Пов’язано: Microsoft попереджає про нові гаманці з криптовалютою на орієнтації на криптовалюту для дистанційного доступу

У цьому випадку Сегура каже, що “файли подвійні наживаючі, а остаточний ZIP захищений паролем. Для порівняння законний виконуваний файл не потрібно було б розповсюджувати таким чином”.

Фірма Blockchain Analytics Chainalysis повідомила у своєму звіті про злочин криптовалюту 2025 року про те, що злочин криптовалют вступив у професіоналізовану епоху, де переважають афери, керовані AI, відмивання стаблекуїну та ефективні кіберсикатори. У минулому році фірма -аналітика підрахував, що в обсязі незаконних транзакцій було 51 мільярд доларів.