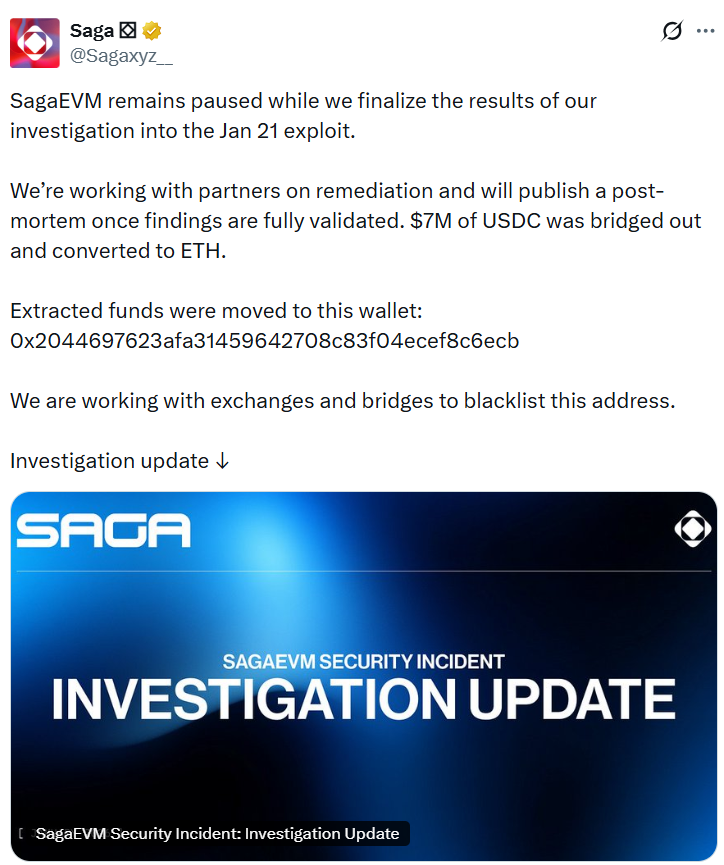

Протокол блокчейну рівня 1 Saga призупинив свій ланцюжок SagaEVM після того, як він постраждав від експлойту на 7 мільйонів доларів, через який неавторизовані кошти були переведені та конвертовані в ефір.

Команда Saga оголосила в публікації X у середу, що у відповідь на експлойт вона призупинила сумісний з Ethereum ланцюжок на висоті блоку 6 593 800.

У наступній публікації Medium команда повідомила, що в рамках поточного розслідування виявила, що інцидент із безпекою, схоже, «включав скоординовану послідовність розгортання контрактів, міжланцюгову діяльність і подальше вилучення ліквідності».

“Не було збою консенсусу, компрометації валідатора або витоку ключа підписувача. Більш широка мережа Saga залишається структурно надійною”, – сказали вони, додавши, що вона запустила додаткові заходи безпеки для запобігання подібним атакам.

Виявлено гаманець зловмисника, створюється чорний список

За даними Saga, разом із ланцюжком SagaEVM постраждали й інші стейблкойни платформи, Colt і Mustang. Ланцюжок залишатиметься призупиненим, доки інженери та служби безпеки не проведуть подальше розслідування та не опублікують повний висновок.

Тим часом команда Saga заявила, що вони визначили адресу, куди було надіслано кошти, і «працюють з біржами та мостами, щоб додати цю адресу до чорного списку».

Згідно з даними агрегатора криптовалютних даних CoinGecko, прив’язаний стейблкоїн Saga до долара США було скасовано в середу близько 22:16 UTC, коли ціна почала падати і досягла 0,75 долара.

Загальна заблокована вартість платформи (TVL) також впала. За оцінками DefiLlama, за останні 24 години TVL Saga знизився з понад 37 мільйонів доларів до 16 мільйонів доларів.

Гуру безпеки підозрює нескінченний монетний двір токенів

Команда Saga ще не опублікувала посмертний розтиск;однак гуру безпеки на X припустив, що експлойт міг бути залучений поганим актором, який використовував систему для карбування необмежених доларів Saga.

Володимир С, дослідник загроз, сказав, що зловмисник зміг видобути Saga Dollar «з повітря за допомогою допоміжного контракту, який зловживав механізмами IBC за допомогою спеціальних повідомлень».

«Завдяки створенню користувальницьких повідомлень або корисних навантажень контракт обійшов перевірку в логіці мосту попередньої компіляції, уможлививши нескінченне карбування токенів $D без забезпечення», — додав він.

Тим часом дослідник у ланцюжку під псевдонімом Spectre припустив, що це «є результат компрометації приватного ключа», хоча також визнав, що «небагато інформації».