Исследователь безопасности получил вознаграждение в размере 250 000 долларов за обнаружение уязвимости, которая исторически позволяла хакерам выводить миллионы долларов из протоколов криптовалюты.

Исследователь кибербезопасности под псевдонимом Марко Крок из Kupia Security обнаружил уязвимость повторного входа в протоколе децентрализованного финансирования (DeFi) Curve Finance.

В ветке X он объяснил, как эту ошибку можно использовать для манипулирования балансами и вывода средств из пулов ликвидности.

Curve Finance признала потенциальные недостатки безопасности и «признала серьезность уязвимости», объяснил Марко Крок. После тщательного расследования компания Curve Finance присудила Марко Кроку максимальную награду за обнаружение ошибок в размере 250 000 долларов США.

По данным Curve Finance, угроза была отнесена к категории «не столь опасной», и они полагали, что в таком случае смогут вернуть украденные средства.

Однако в протоколе говорится, что инцидент безопасности любого масштаба «мог бы вызвать серьезную панику, если бы он произошел».

По теме: Долг Curve Finance вызовет «еще один стресс-тест» в феврале — аналитик

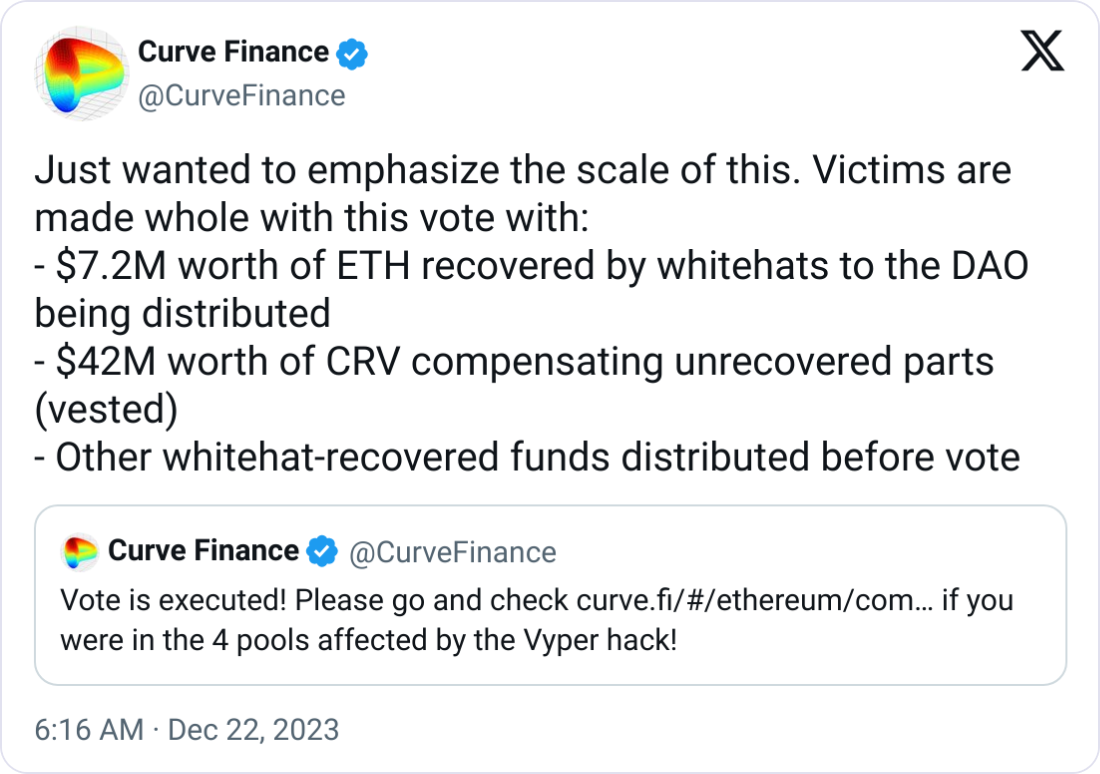

Curve Finance недавно оправилась от взлома в июле на сумму 62 миллиона долларов. В рамках возвращения к нормальной жизни протокол DeFi проголосовал за возмещение активов на сумму 49,2 миллиона долларов поставщикам ликвидности (LP).

Данные внутри цепочки подтверждают, что 94% держателей токенов одобрили выплату токенов на сумму более 49,2 миллиона долларов для покрытия убытков пулов Curve, JPEG (JPEG), Alchemix (ALCX) и Metronome (MET).

Согласно предложению Curve, фонд сообщества будет поставлять токены Curve DAO (CRV). Окончательная сумма также включает вычет за токены, восстановленные после инцидента.

«Общая сумма ETH для возврата была рассчитана как 5919,2226 ETH, CRV для восстановления была рассчитана как 34 733 171,51 CRV, а общая сумма для распределения была рассчитана как 55 544 782,73 CRV», — говорится в предложении.

Злоумышленник воспользовался уязвимостью в стабильных пулах, используя некоторые версии языка программирования Vyper. Эта ошибка сделала версии Vyper 0.2.15, 0.2.16 и 0.3.0 уязвимыми для повторных атак.