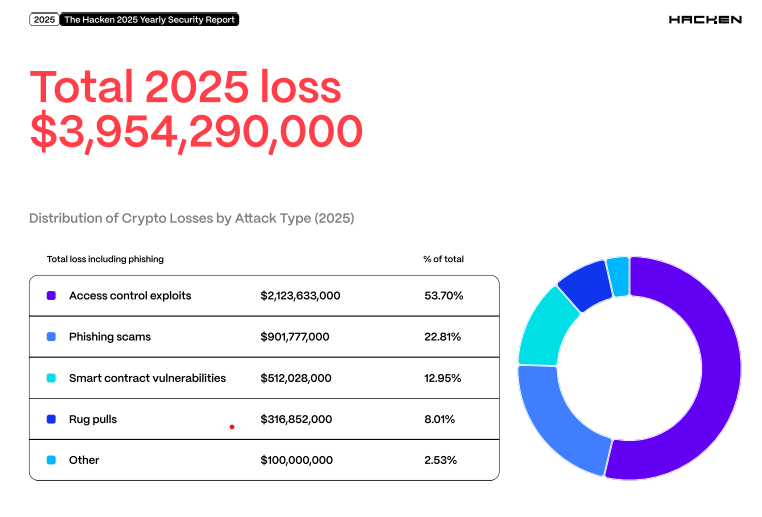

В ежегодном отчете по безопасности Hacken за 2025 год общие потери Web3 оцениваются примерно в 3,95 миллиарда долларов, что примерно на 1,1 миллиарда долларов больше, чем в 2024 году, причем чуть более половины этой суммы приходится на северокорейских злоумышленников.

Отчет, предоставленный Cointelegraph, показывает, что потери достигли пика в более чем 2 миллиарда долларов в первом квартале года, а затем упали примерно до 350 миллионов долларов к четвертому кварталу, но Хакен предупреждает, что эта закономерность по-прежнему указывает на системный операционный риск, а не на отдельные ошибки кодирования.

В докладе 2025 год описывается как год, когда цифры ухудшились, но основная история стала ясна. Ошибки в смарт-контрактах имеют значение, но самые большие и наименее возмещаемые потери по-прежнему происходят из-за слабых ключей, скомпрометированных подписантов и небрежного отключения.

Контроль доступа, а не код, приводит к потерям

По словам Хакена, сбои в управлении доступом и более широкие нарушения операционной безопасности составили около 2,12 миллиарда долларов, или почти 54% всех потерь 2025 года, по сравнению с примерно 512 миллионами долларов, вызванными уязвимостями смарт-контрактов.

Взлом Bybit, стоимость которого составила почти 1,5 миллиарда долларов, описывается как крупнейшая единичная кража за всю историю и основная причина, по которой на кластеры, связанные с Северной Кореей, приходится примерно 52% от общего объема украденных средств.

Регуляторы требуют контроля, отрасль отстает

Егор Рудистия, руководитель отдела криминалистики Hacken Extractor, рассказал Cointelegraph, что регулирующие органы в США, Европейском Союзе и других крупных юрисдикциях в режимах лицензирования все чаще разъясняют, как «хорошо» выглядит на бумаге, например, ролевой контроль доступа, ведение журнала, безопасная регистрация и проверка личности, хранение институционального уровня (модели аппаратной безопасности, многосторонние вычисления или мультиподпись и холодное хранение), а также непрерывный мониторинг и обнаружение аномалий.

Однако, «поскольку нормативные требования только становятся обязательными принципами, многие компании Web3 продолжали следовать небезопасным практикам на протяжении всего 2025 года».

Он указал на такие практики, как отказ от отзыва доступа разработчиков во время отключения, использование единого закрытого ключа для управления протоколом и отсутствие систем обнаружения и реагирования конечных точек.

«Среди наиболее важных из них — регулярные пен-тесты, моделирование инцидентов, проверки депозитарного контроля, а также независимые финансовые и контрольные проверки», — сказал Рудистия, добавив, что крупные биржи и кастодианы должны рассматривать эти меры как не подлежащие обсуждению в 2026 году.

От мягкого руководства к жестким требованиям

Хакен ожидает, что планка будет повышаться и дальше, поскольку надзорные органы переходят от указаний к жестким требованиям.

Евгения Брошеван, соучредитель и генеральный директор Hacken, рассказала Cointelegraph: «Мы видим значительную возможность для отрасли повысить базовый уровень безопасности, особенно в принятии четких протоколов для использования специального оборудования для подписи и внедрения необходимых инструментов мониторинга».

Он сказал, что ожидает улучшения общей безопасности в 2026 году благодаря нормативным требованиям и «наиболее безопасным стандартам», которые должны быть установлены для защиты средств пользователей.

Учитывая, что кластеры, связанные с Северной Кореей, повлекли за собой примерно половину всех убытков, по мнению Хакена, Рудистия заявил, что регулирующим органам и правоохранительным органам также необходимо относиться к схемам действий страны как к особой проблеме надзорного характера.

Он утверждал, что власти должны обязать обмениваться разведывательной информацией об угрозах в режиме реального времени по северокорейским показателям, требовать оценки рисков конкретных угроз, ориентированных на фишинговые атаки доступа, и сочетать это с «ступенчатыми штрафами за несоблюдение требований» и защитой «безопасной гавани» для платформ, которые в полной мере участвуют и поддерживают специфическую для Северной Кореи защиту.