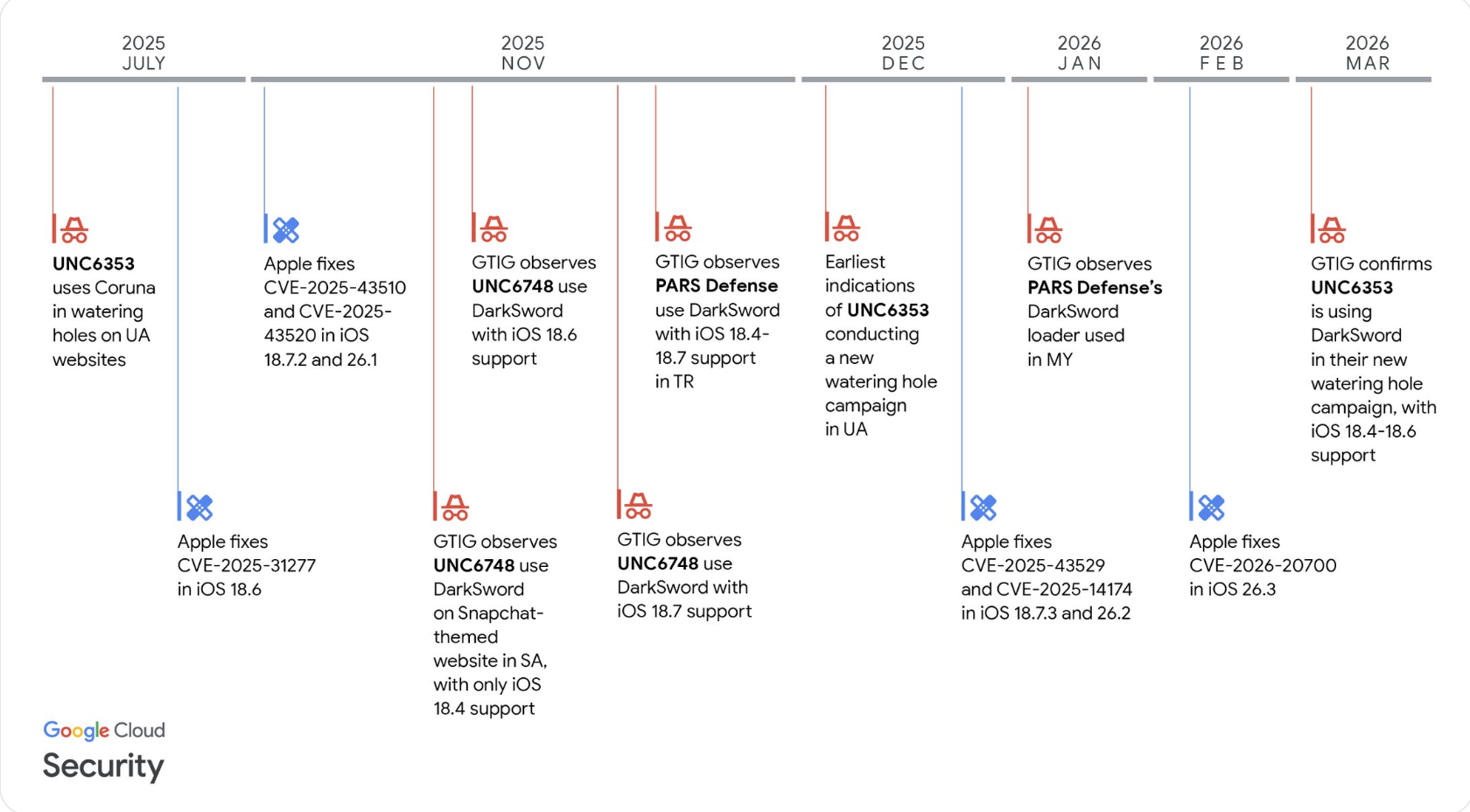

Google Threat Intelligence выявила новую форму вредоносного ПО для кражи криптовалют под названием «Ghostblade», которое поражает устройства Apple iOS и является частью набора браузерных вредоносных программ «DarkSword», предназначенных для кражи закрытых ключей и другой конфиденциальной информации.

Ghostblade написан на JavaScript и предназначен для быстрой кражи данных. По данным Google Threat Intelligence, вредоносное ПО для кражи криптовалют активируется, захватывает конфиденциальные данные со скомпрометированного устройства и передает их на вредоносные серверы.

Вредоносная программа Ghostblade не работает на взломанном устройстве круглосуточно, 7 дней в неделю, не требует для работы дополнительных плагинов и прекращает работу после извлечения данных, что затрудняет ее обнаружение, говорят исследователи угроз.

Вредоносное ПО также включает в себя код, который удаляет отчеты о сбоях со скомпрометированного устройства, не позволяя Apple получать их и отмечать вредоносное программное обеспечение.

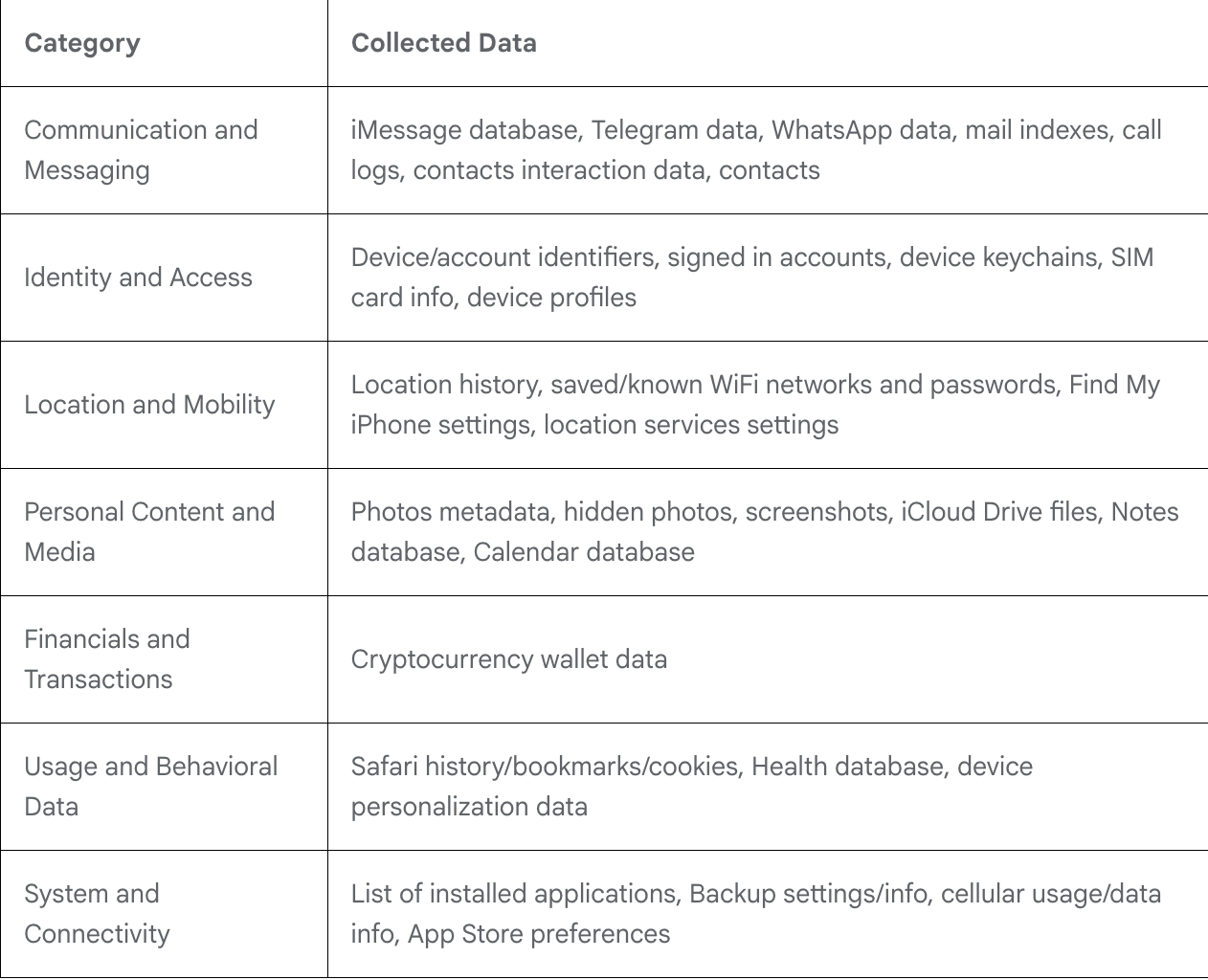

Ghostblade может получать доступ к данным сообщений и передавать их из приложения текстовых сообщений iMessage для устройств Apple, Telegram и WhatsApp.

Согласно отчету Google по кибербезопасности, вредоносное программное обеспечение также может похищать информацию о SIM-карте, идентификационные, мультимедийные данные и данные геолокации, а также получать доступ к настройкам системы.

DarkSword и его компоненты — одна из последних угроз кибербезопасности, выявленных исследователями Google Threat. Она проливает свет на развивающиеся методы, используемые злоумышленниками для кражи криптовалюты и других ценных данных у ничего не подозревающих пользователей.

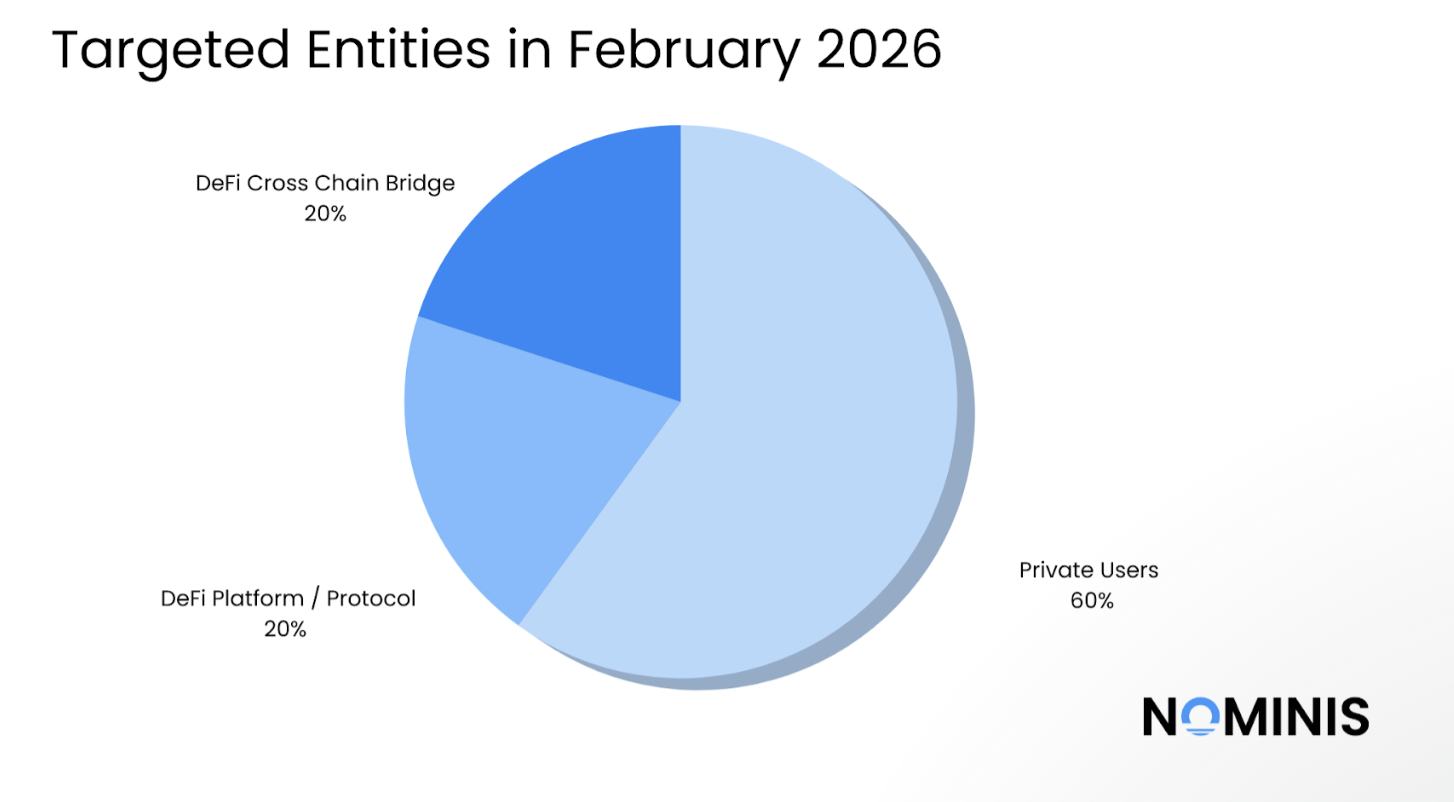

В феврале количество хакерских атак сократилось, поскольку злоумышленники стали использовать человеческие ошибки

По данным аналитической платформы блокчейна Nominis, потери от взломов криптовалют упали до $49 миллионов в феврале, что является резким снижением с $385 миллионов в январе.

Это снижение отражает переход от киберугроз на основе кода к попыткам фишинга криптовалюты, атакам с отравлением кошельков и другим векторам угроз, использующим человеческие ошибки, говорится в отчете Nominis.

При попытках фишинга обычно используются поддельные веб-сайты, которые выглядят как настоящие. Эти поддельные веб-сайты часто используют URL-адреса, которые почти идентичны URL-адресам законных сайтов, под которые они маскируются, обманным путем заставляя пользователей посещать их.

На эти сайты встроено вредоносное ПО, которое может украсть закрытые ключи криптовалюты и другие ценные данные, когда пользователь заходит на сайт или щелкает любой из его элементов.