Akira, річна група програм-вимагачів, зламала понад 250 організацій і отримала приблизно 42 мільйони доларів у вигляді програм-вимагачів, попередили провідні глобальні агентства з кібербезпеки.

Розслідування, проведене Федеральним бюро розслідувань США (ФБР), виявило, що програми-вимагачі Akira були націлені на підприємства та об’єкти критичної інфраструктури в Північній Америці, Європі та Австралії з березня 2023 року. Хоча спочатку програми-вимагачі були націлені на системи Windows, ФБР нещодавно знайшло Linux Akira. варіант також.

ФБР разом з Агентством кібербезпеки та безпеки інфраструктури (CISA), Європейським центром боротьби з кіберзлочинністю (EC3) Європолу та Національним центром кібербезпеки Нідерландів (NCSC-NL) опублікували спільне консультування з кібербезпеки (CSA) щодо «поширення» загрози. до мас.

Згідно з консультацією, Akira отримує початковий доступ через попередньо встановлені віртуальні приватні мережі (VPN), які не мають багатофакторної автентифікації (MFA). Потім програмне забезпечення-вимагач продовжує витягувати облікові дані та іншу конфіденційну інформацію, перш ніж заблокувати систему та відобразити повідомлення про викуп.

«Загрози Akira не залишають початкову вимогу викупу чи платіжні інструкції в скомпрометованих мережах і не передають цю інформацію, доки з ними не зв’яжеться жертва».

Група програм-вимагачів вимагає платежі в біткойнах (BTC) від організацій-жертв для відновлення доступу. Таке зловмисне програмне забезпечення часто вимикає програмне забезпечення безпеки після першого доступу, щоб уникнути виявлення.

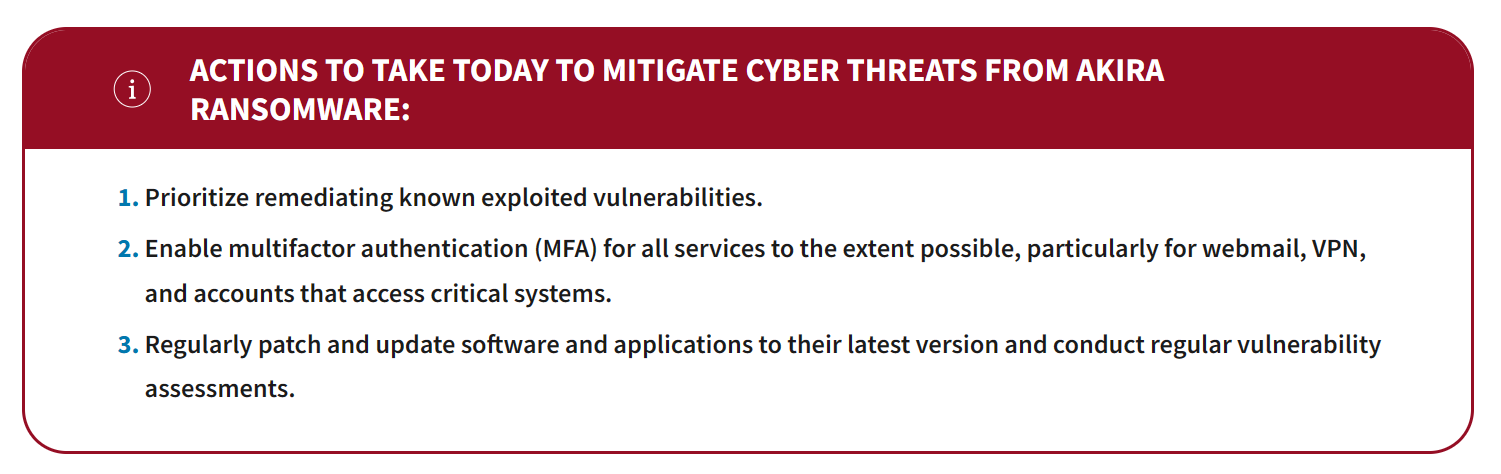

Деякі з методів пом’якшення загроз, рекомендованих у пораді, включають впровадження плану відновлення та багатофакторної автентифікації, фільтрацію мережевого трафіку, відключення невикористаних портів і гіперпосилань, а також загальносистемне шифрування.

«ФБР, CISA, EC3 і NCSC-NL рекомендують постійно тестувати вашу програму безпеки в масштабах у виробничому середовищі, щоб забезпечити оптимальну продуктивність проти методів MITRE ATT&CK, визначених у цій консультації», — підсумували агентства.

За темою: Таємниче зловмисне програмне забезпечення націлено на шахраїв Call of Duty, які крадуть їхні біткойни

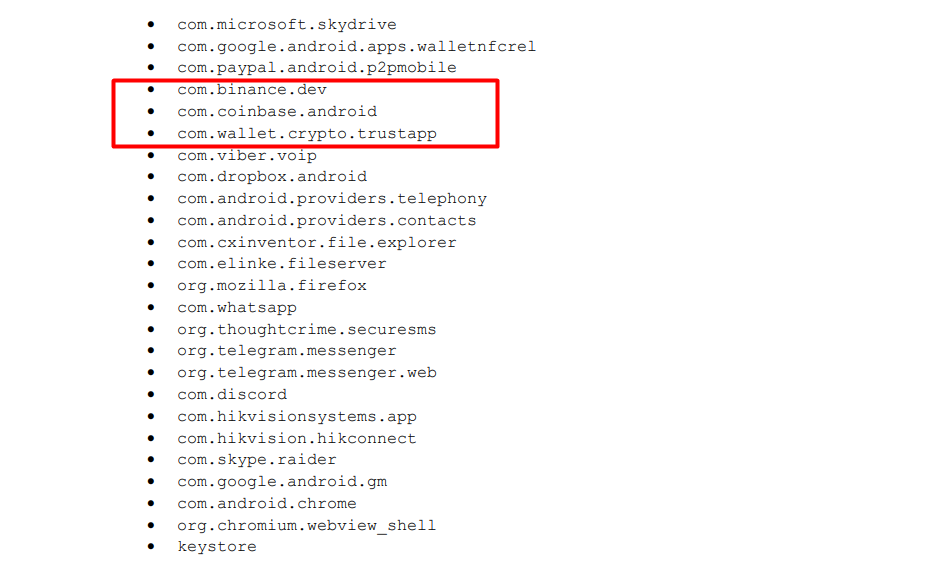

ФБР, CISA, NCSC і Агентство національної безпеки (NSA) раніше випустили попередження про зловмисне програмне забезпечення, яке використовується для націлювання на криптовалютні гаманці та біржі.

У звіті зазначається, що деякі дані, отримані зловмисним програмним забезпеченням, включали дані в каталогах додатків обміну Binance і Coinbase і програми Trust Wallet. Відповідно до звіту, кожен файл у перелічених каталогах викрадається незалежно від типу.