Як повідомляється, Scammers Social Engineering використовує підроблені пропозиції роботи та новий додаток, що підлягає зловмисному програмному забезпеченні, під назвою “Grasscall” для встановлення програмного забезпечення для крадіжки інформації, яке полює на гаманці криптовалют.

26 лютого BelepingComputer повідомив, що актори, що стоять за аферою, тепер відмовилися від схеми, а веб -сайти та облікові записи LinkedIn, пов’язані з аферою, знятими, коли виступили сотні людей, націлених – деякі, хто сказав, що їхні криптовалютні гаманці здійснили рейди після завантаження Grasscall.

Як повідомляється, російська група з кіберзлочинності “Crazy Evil” стоїть за афе, яка складається з фахівців з соціальної інженерії, загальновідомою як “команда торговців”, які зосереджуються на крадіжці криптовалют.

Фірма з кібербезпеки зафіксувала майбутнє в січні, що пов’язала “понад десять активних афери в соціальних мережах” з Crazy Evil, яке, як було сказано, “явно жертвує простір криптовалют із замовленими приманками”.

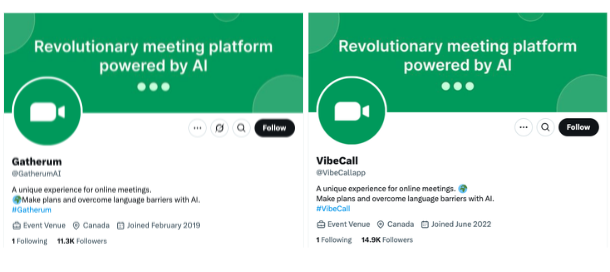

Одна з афери Crazy Evil під назвою Gatherum, здається, є більш ранньою ітерацією Grasscall, коли вона маскується як аналогічна програма зустрічей з тим самим логотипом та брендингом.

Cointelegraph знайшов x обліковий запис під назвою “vibecall” з тим самим логотипом та брендингом, як Gatherum та Grasscall. Здається, що рахунок став активним у середині лютого, незважаючи на дату створення червня 2022 року.

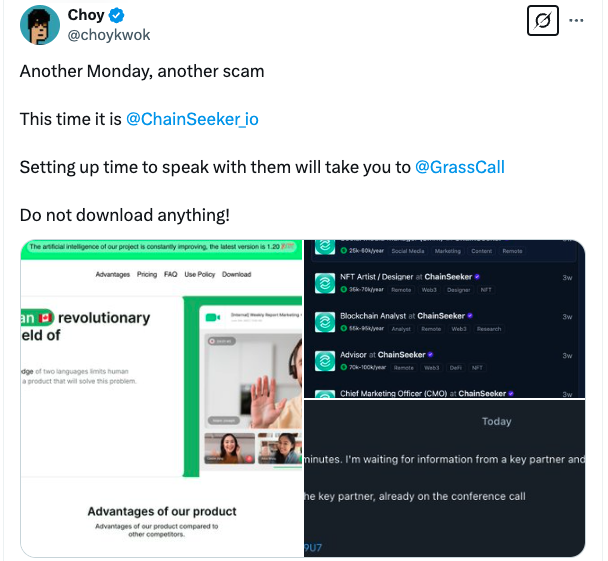

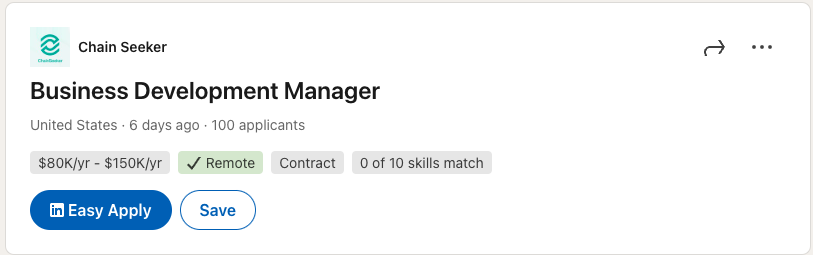

Остання схема Crazy Evil, як повідомляється, передбачала фальшиву фірму з криптовалют під назвою “Shooker Seeker”, яка мала різні акаунти в соціальних мережах, які створили списки роботи на LinkedIn та на популярних веб -сайтах пошуку роботи Cryptojobslist та Wellfound.

Тим, хто подав заявку на роботу, було надіслано електронною поштою від фірми з проханням зв’язатися з її начальником з маркетингу в Telegram, який потім попросить ціль завантажити зловмисний додаток Grasscall з веб -сайту під контролем групи, який зараз був вичищений.

Десятки пости X та LinkedIn від шукачів роботи, які бачать Cointelegraph, переказуються, що застосовують на роль у пошуку ланцюга лише для того, щоб надіслати шкідливе посилання.

“Ця афера була надзвичайно добре організованою-у них був веб-сайт, LinkedIn та X профілі, а також перелічені працівники”,-користувач LinkedIn Крістіан Гіта опублікував на платформі 26 лютого після подання заявки на роль у фірмі.

«Це виглядало законно майже з усіх кутів. Навіть інструмент відеоконференції мав майже правдоподібну присутність в Інтернеті »,-додала Гіта.

Пов’язано: хакери роблять фальшиві проекти Github для крадіжки криптовалют: Касперський

Оголошення про роботу, опубліковані мережею Seeker, здебільшого були зняті на різних сайтах дошки, за винятком того, що він ще активний на LinkedIn під час написання.

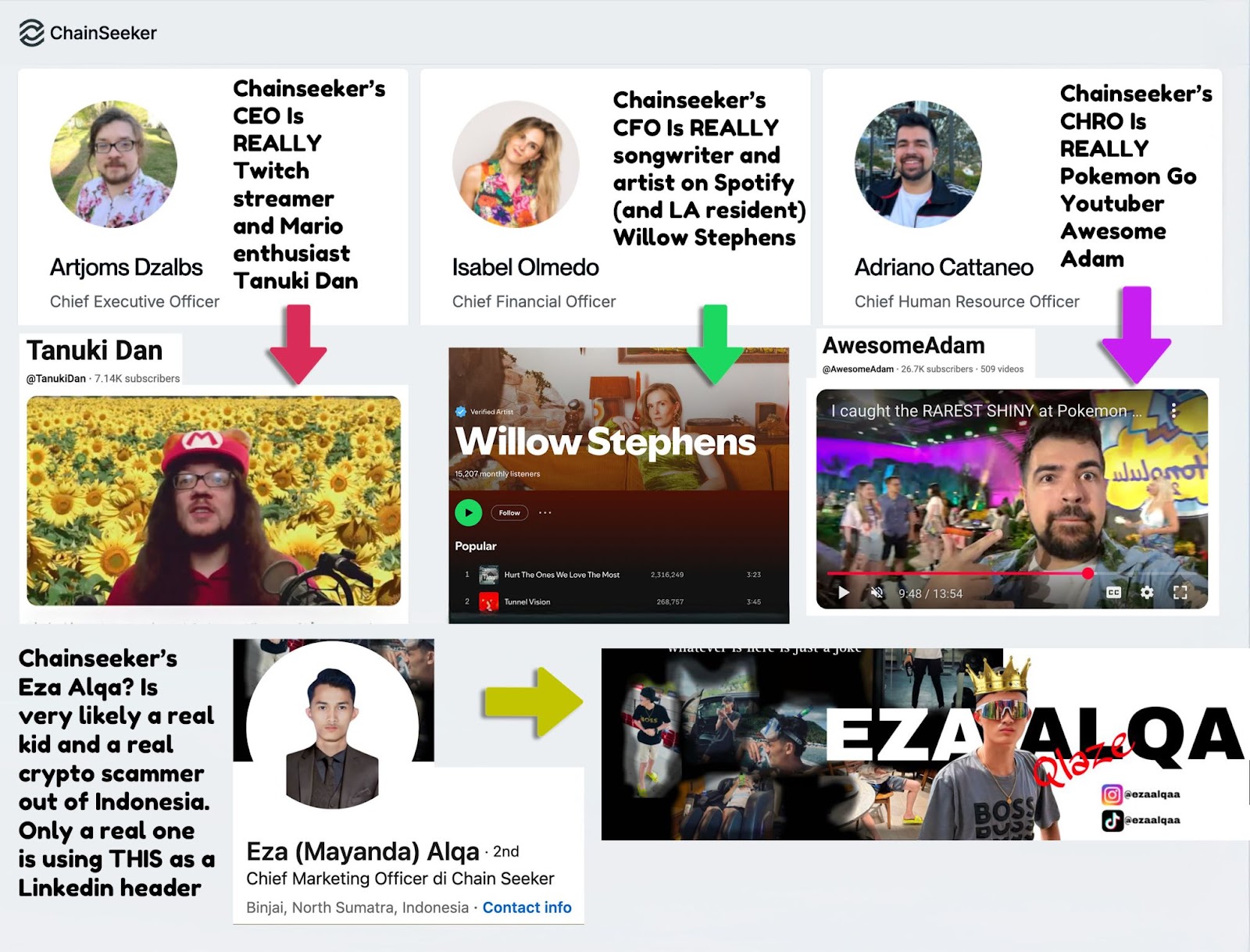

Веб -сайт для пошуку ланцюга перераховує головного фінансового директора під назвою Ізабель Олмедо та менеджер з персоналу під назвою Адріано Каттанео, обидві сторінки LinkedIn були витертих. Рахунок під назвою Artjoms Dzalbs все ще був активним і відзначив себе генеральним директором фірми.

У своєму звіті минулого місяця записали майбутні попередження криптовалюти та неперевершених торговців (NFT) та ігровими професіоналами “є основними цілями”.

Багато користувачів на X та LinkedIn порадили тим, хто вважає, що їм впливає зловмисне програмне забезпечення для використання неінфікованого пристрою для зміни паролів та переміщення їх криптовалюти на свіжі гаманці як застереження.