Зловмисна кампанія зафіксувала понад 1 мільйон доларів викраденої криптовалюти, використовуючи трифекта типів атаки за допомогою сотень розширень браузера, веб -сайтів та зловмисного програмного забезпечення, каже фірма з кібербезпеки KOI Security.

Дослідник безпеки KOI Туваль Адмід заявив у четвер, що зловмисна група, яку компанія отримала назву “Greedybear”, “переосмислила крадіжку криптовалют промисловості”.

“Більшість груп вибирають смугу – можливо, вони роблять розширення браузера, або вони зосереджуються на викуповій програмі, або вони запускають фішинг -сайти шахрайства – GreedyBear сказав:” Чому не всі три? “І це спрацювало.

Типи атак, здійснені GreedyBear, використовувались раніше, але звіт підкреслює, що кіберзлочинці зараз розгортають цілий ряд складних афери для націлювання на користувачів криптовалют, які, за словами, показує, що аферири перестали «мислити маленькими».

Понад 150 підроблених розширень браузера криптовалют

Як повідомляється, у користувачів криптовалют було викрадено понад 1 мільйон доларів із понад 650 шкідливих інструментів, зокрема, орієнтованих на користувачів гаманців криптовалюти, сказав Admenti.

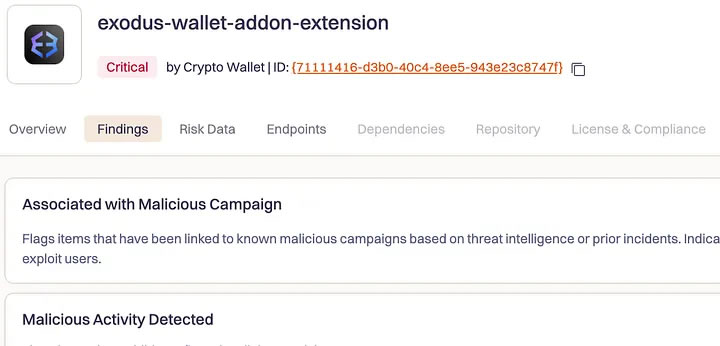

Група опублікувала понад 150 зловмисних розширень браузера на ринку браузера Firefox, кожна з яких розроблена для того, щоб представити популярні гаманці криптовалюти, такі як Metamask, Tronlink, Exodus та Rabby Wallet.

Зловмисні актори використовують техніку “розгинання”, спочатку створюючи законні розширення, щоб обійти перевірку ринкових майданчиків, щоб згодом зробити їх зловмисними.

Admenti пояснив, що шкідливі розширення безпосередньо фіксують облікові дані гаманця з полів введення користувачів в інтерфейсах підроблених гаманців.

“Цей підхід дозволяє GreedyBear обходити безпеку ринку, з’являючись законним під час первинного перегляду, а потім озброєні встановлені розширення, які вже мають довіру користувачів та позитивні рейтинги.”

Deddy Lavid, генеральний директор кібербезпечної фірми Cyvers, заявив Cointelegraph, що кампанія Greedybear “показує, як кіберзлочинці озброїть користувачів довіри в магазинах розширення браузера. Клонування популярних плагінів гаманця, надуває відгуки, а потім мовчки обміняючись зловмисним програмним забезпеченням”.

На початку липня Koi Security визначила 40 зловмисних розширень Firefox, підозрюючи російських суб’єктів загрози, що називаються кампанією “Foxy Wallet”.

Крипто-тематична зловмисне програмне забезпечення

Друга рука нападів групи зосереджена на крипто-тематичних зловмисних програмах, з яких Koi Security виявив майже 500 зразків.

Орієнтовні крадіжки, такі як Lummastealer, спеціально орієнтуються на інформацію про гаманець криптовалюти, тоді як варіанти викупного програмного забезпечення, такі як Luca Stealer, розроблені для того, щоб вимагати виплати криптовалют.

Більшість шкідливих програм розповсюджуються через російські веб -сайти, що пропонують розтріскане або піратське програмне забезпечення, сказав Адмені.

Мережа веб -сайтів афери

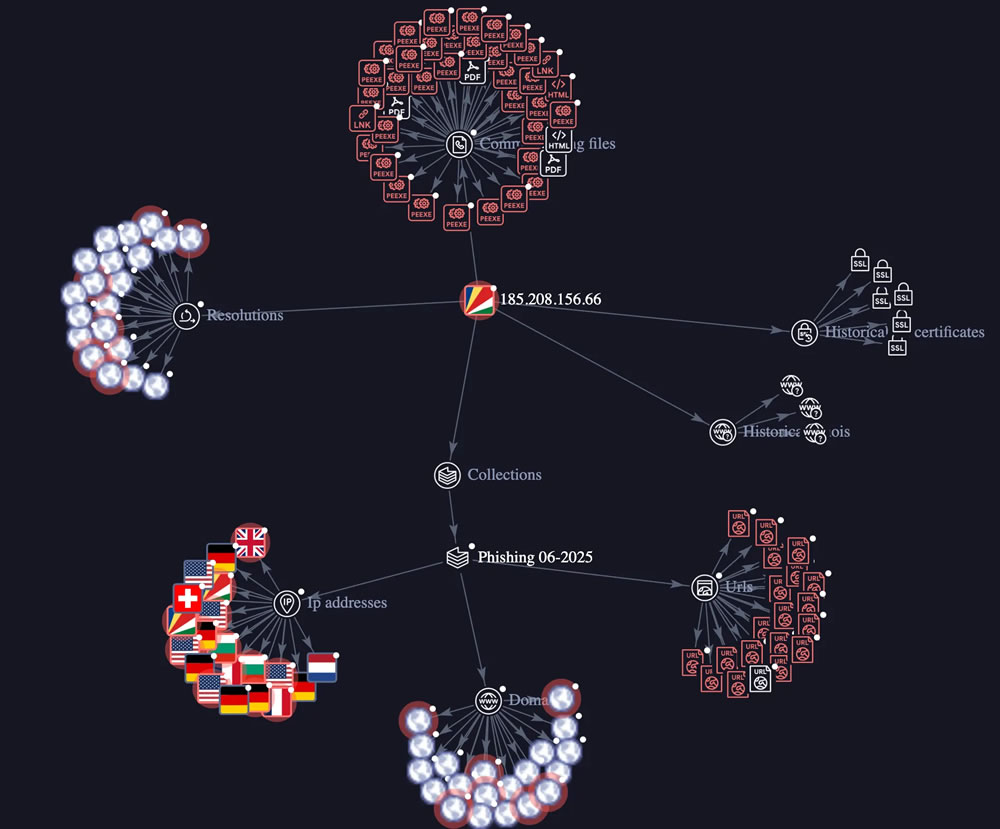

Третій вектор атаки в Trifecta-це мережа підроблених веб-сайтів, що представляють себе криптовалютними продуктами та послугами.

“Це не типові фішинг -сторінки, що імітують портали для входу – натомість вони виглядають як гладкі, фальшиві сторінки посадки на рекламу, рекламуючи цифрові гаманці, апаратні пристрої або послуги з ремонту гаманців”, – зазначив Адмоні.

Пов’язано: Північнокорейські хакери, орієнтовані на проекти криптовалют із незвичайним експлуатуванням MAC

За його словами, один сервер виступає центральним центром для командування та контролю, колекції облікових даних, координації викупів та аферистських веб-сайтів, “що дозволяє зловмисникам впорядкувати операції по декількох каналах”.

Кампанія також демонструє ознаки коду, що генерується AI, що дозволяє швидко масштабувати та диверсифікацію крипто-орієнтованих атак, що представляють нову еволюцію в кіберзлочинці, орієнтованій на криптовалюту.

“Це не тенденція, що проходить – це нова нормальна”, – попередив Адмоні.

“Ці атаки використовують очікування користувачів та обходять статичні захисні сили, вводячи зловмисну логіку безпосередньо в інтерфейс гаманця”, – сказав Лавід перед додаванням: “Це підкреслює необхідність більш сильної перевірки постачальників браузера, прозорості розробника та пильності користувачів”.