Drift Protocol, децентрализованная криптовалютная биржа (DEX), заявляет, что недавний эксплойт против платформы представлял собой хорошо скоординированную атаку, длившуюся шесть месяцев.

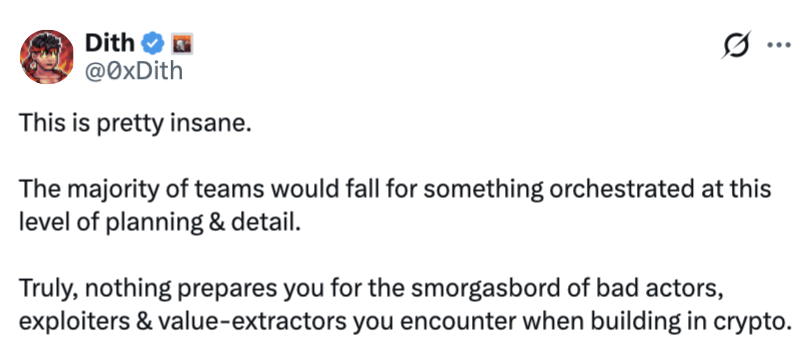

«Предварительное расследование показывает, что Дрифт провел структурированную разведывательную операцию, требующую организационной поддержки, значительных ресурсов и месяцев тщательной подготовки», — сообщил Дрифт в субботнем посте X.

В среду децентрализованная биржа была взломана, и, по внешним оценкам, убытки составили около 280 миллионов долларов.

Все началось на «крупной криптовалютной конференции»

По данным Drift, план атаки можно проследить примерно до октября 2025 года, когда злоумышленники, выдававшие себя за фирму, занимающуюся количественной торговлей, впервые обратились к участникам Drift на «крупной криптовалютной конференции», заявив, что они заинтересованы в интеграции с протоколом.

В течение следующих шести месяцев группа продолжала лично привлекать участников к участию в многочисленных отраслевых мероприятиях. «Теперь понятно, что это, похоже, целенаправленный подход, при котором люди из этой группы продолжали намеренно искать и привлекать конкретных участников Drift», — сказал Дрифт.

«Они свободно владели техническими знаниями, имели поддающийся проверке профессиональный опыт и были знакомы с тем, как работает Drift», — сказал Дрифт.

Получив доверие и доступ к Drift Protocol в течение шести месяцев, они использовали общие вредоносные ссылки и инструменты для компрометации устройств участников, выполнения эксплойта, а затем удалили свое присутствие сразу после атаки.

Этот инцидент служит напоминанием участникам криптовалютной индустрии о необходимости сохранять осторожность и скептицизм даже во время личного общения, поскольку конференции по криптовалютам могут стать главной мишенью для изощренных злоумышленников.

Drift отмечает высокую вероятность ссылки на взлом Radiant Capital

Дрифт заявил со «средне-высокой степенью уверенности», что эксплойт был осуществлен теми же участниками, которые стояли за взломом Radiant Capital в октябре 2024 года.

В декабре 2024 года компания Radiant Capital заявила, что эксплойт был осуществлен с помощью вредоносного ПО, отправленного через Telegram хакером, связанным с Северной Кореей, выдававшим себя за бывшего подрядчика.

«Этот ZIP-файл, переданный другим разработчикам для обратной связи, в конечном итоге предоставил вредоносное ПО, которое облегчило последующее вторжение», — заявили в Radiant Capital.

Дрифт сказал, что «важно отметить», что лица, появившиеся лично, «не были гражданами Северной Кореи».

«Известно, что субъекты угроз КНДР, действующие на этом уровне, используют сторонних посредников для налаживания личных отношений», — сказал Дрифт.

Дрифт заявил, что работает с правоохранительными органами и другими представителями криптовалютной индустрии, чтобы «создать полную картину того, что произошло во время атаки 1 апреля».