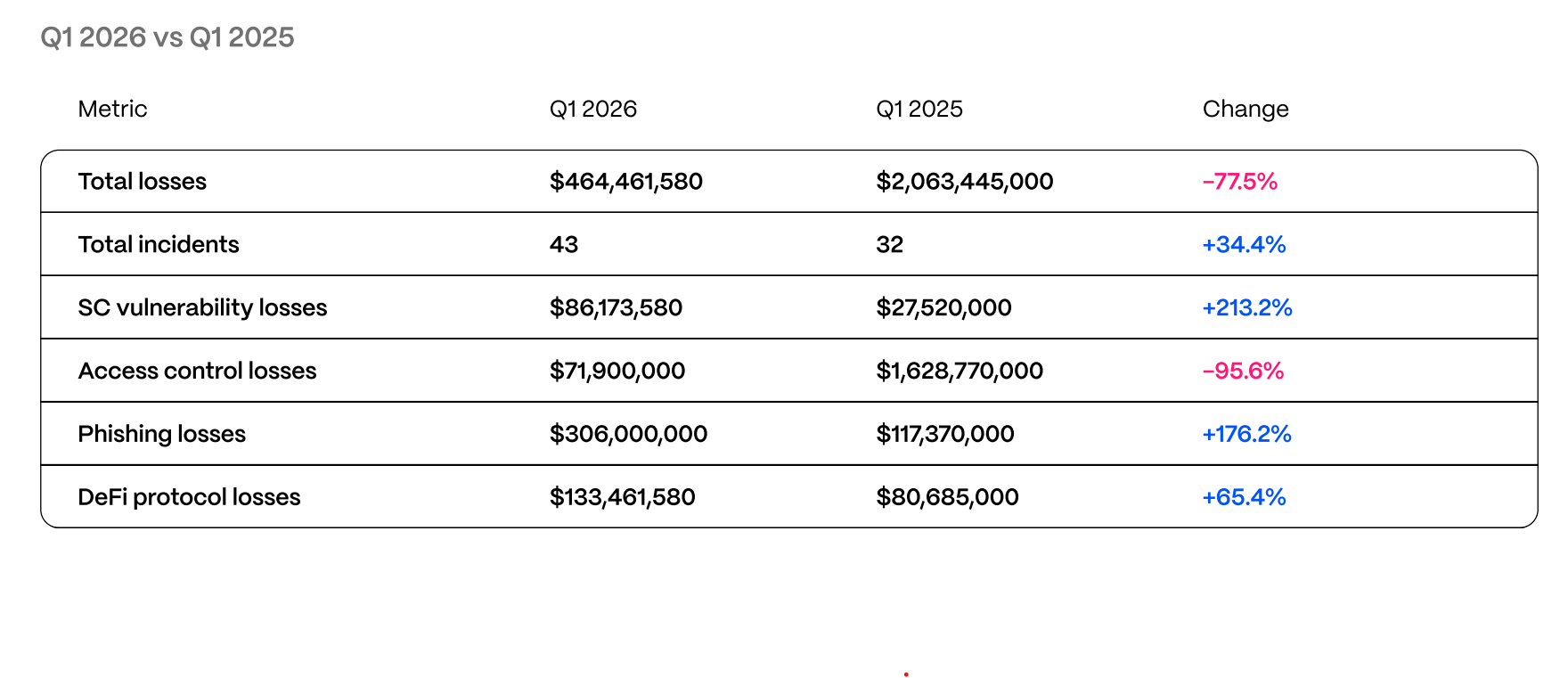

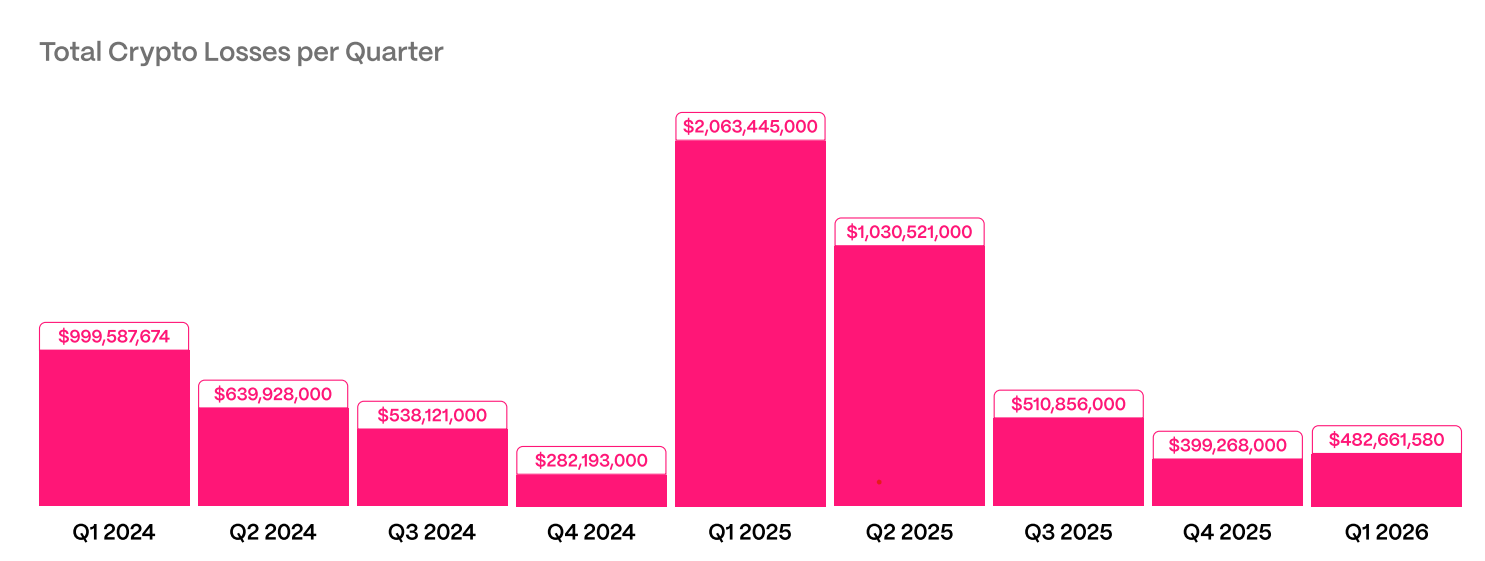

По данным компании Hacken, занимающейся безопасностью блокчейн, в первом квартале 2026 года проекты Web3 потеряли 464,5 миллиона долларов из-за взломов и мошенничества, а многомиллиардные «мега-взломы» уступили место большему количеству инцидентов среднего размера.

Согласно отчету Хакена за первый квартал 2026 года, в этом периоде преобладали фишинговые атаки и атаки социальной инженерии, на которые пришлось $306 миллионов убытков за квартал, в котором всего было зарегистрировано 43 инцидента. Одна-единственная афера с аппаратным кошельком на сумму 282 миллиона долларов в январе стала причиной 81% ущерба за квартал.

Общая сумма эксплойтов со смарт-контрактами составила 86,2 миллиона долларов, а сбои в управлении доступом, включая скомпрометированные ключи и облачные сервисы, привели к дополнительным потерям в 71,9 миллиона долларов.

Потери этого квартала являются вторым по величине первым кварталом с 2023 года, при этом не было ни одного мега-взлома такого масштаба, как Bybit, который потерял 1,46 миллиарда долларов в первом квартале 2025 года, что является основным фактором спада в годовом исчислении.

Картирование инцидентов Хакена показывает, что крупнейшие сбои все чаще происходят за пределами кода цепочки, на операционных и инфраструктурных уровнях, которые традиционные аудиты редко затрагивают. Ев Брошеван, генеральный директор и соучредитель Hacken, рассказал Cointelegraph, что самые дорогостоящие сбои «происходят полностью за пределами уровня кода».

По словам Хакена, этот сдвиг вызывает более пристальное внимание со стороны регулирующих органов и институциональных контрагентов, а такие механизмы, как регулирование рынков криптоактивов (MiCA) и Закон о цифровой операционной устойчивости (DORA) в Европейском Союзе, продвигаются дальше в обеспечении соблюдения требований и повышают ожидания в отношении непрерывного мониторинга безопасности и реагирования на инциденты.

Устаревший код, фальшивые звонки венчурным инвесторам и ключевые компромиссы

Брошеван указал на фишинг на сумму 306 миллионов долларов, фальшивый призыв венчурных капиталистов (ВК), связанных с Северной Кореей, на сумму 40 миллионов долларов против Step Finance и компрометацию службы управления ключами AWS на сумму 25 миллионов долларов в Resolv Labs. Даже там, где были виноваты смарт-контракты, самые дорогостоящие ошибки часто заключались в устаревших развертываниях и известных классах уязвимостей. Truebit потерял 26,4 миллиона долларов из-за ошибки в контракте Solidity, развернутом около пяти лет назад, а протокол Venus пострадал от схемы атаки с пожертвованиями, документированной с 2022 года.

Шесть проверенных проектов, включая Resolv с 18 аудитами и Venus с пятью отдельными фирмами, по-прежнему принесли убытки в размере 37,7 миллиона долларов. В среднем это больше, чем у их непроверенных аналогов, поскольку протоколы с более высокой общей стоимостью блокировки (TVL) привлекают более изощренных злоумышленников и эксплойтов.

Глобальные наблюдатели ужесточают ожидания реагирования на инциденты

В первом квартале MiCA и DORA в ЕС перешли к активному правоприменению, регулирующий орган Дубая, Управление по регулированию виртуальных активов, ужесточил ожидания в отношении своего свода правил в области технологий и информации, Сингапур ввел в действие правила, согласованные с Базелем, и правила уведомления об инцидентах за один час, а новое Управление рынка капитала Объединенных Арабских Эмиратов взяло на себя федеральный надзор за цифровыми активами с более широкими полномочиями и более высокими штрафами.

Hacken связывает эти режимы с новым эталоном для «готовых к регулирующим органам» стеков, который включает в себя подтверждения резервов, подкрепленные ежедневной внутренней сверкой, круглосуточный ончейн-мониторинг казначейских кошельков и привилегированных ролей, автоматические автоматические выключатели для функций чеканки и управления, а также часы для уведомлений об инцидентах, соответствующие самым строгим применимым стандартам.

В отчете указаны «реалистичные» цели по повышению осведомленности в течение 24 часов, маркировка в течение четырех часов и блокировка в течение 30 секунд, при этом «желательные» цели составляют всего 10 минут для обнаружения и 1 секунда для блокировки, основываясь на данных Global Ledger о гонке отмывания денег за 2025 год.

На человеческом уровне Хакен отмечает северокорейские кластеры как наиболее постоянную операционную угрозу: потеря Step Finance в размере 40 миллионов долларов и взлом инфраструктуры Bitrefill расширили список фейковых программ для венчурных инвесторов, вредоносных инструментов для видеозвонков и скомпрометированных конечных точек сотрудников, которые в 2025 году извлекли из сектора около 2,04 миллиарда долларов.