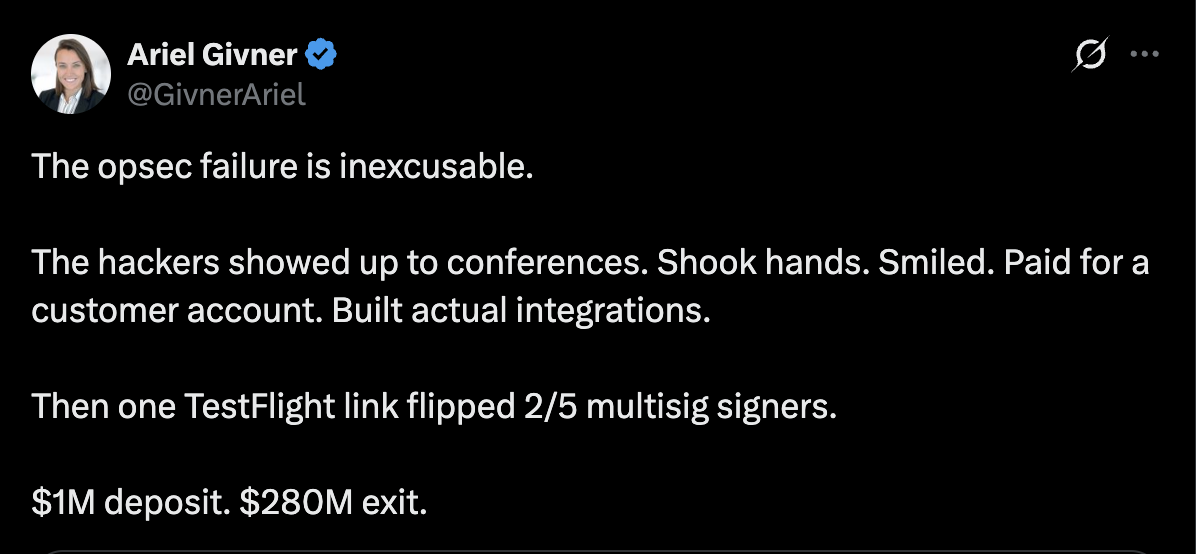

Злам платформи децентралізованих фінансів (DeFi) на базі Solana Drift Protocol можна було б запобігти, якби команда Drift дотримувалася стандартних операційних процедур безпеки, і, за словами адвоката Аріеля Гівнера, це може бути «цивільною недбалістю».

«Просто кажучи, цивільна недбалість означає, що вони не виконали свій основний обов’язок щодо захисту грошей, якими вони керували», — сказав Гівнер у відповідь на посмертне оновлення, надане командою Drift, і те, як вона впоралася з експлойтом у 280 мільйонів доларів у середу.

Команда Drift не дотримувалася «основних» процедур безпеки, включаючи зберігання ключів підпису в окремих системах із «розривом повітря», які ніколи не використовуються для роботи розробників, і проведення належної перевірки розробників блокчейну, з якими зустрічалися на галузевих конференціях.

“Кожен серйозний проект знає це. Drift не пішов за цим”, – сказала вона, додавши: “Вони знали, що криптовалюта повна хакерів, особливо державні команди Північної Кореї”. Гівнер продовжив:

«Проте їхня команда проводила місяці, спілкуючись у Telegram, зустрічаючи незнайомців на конференціях, відкриваючи схематичні сховища коду та завантажуючи підроблені програми на пристрої, пов’язані з елементами мультипідпису».

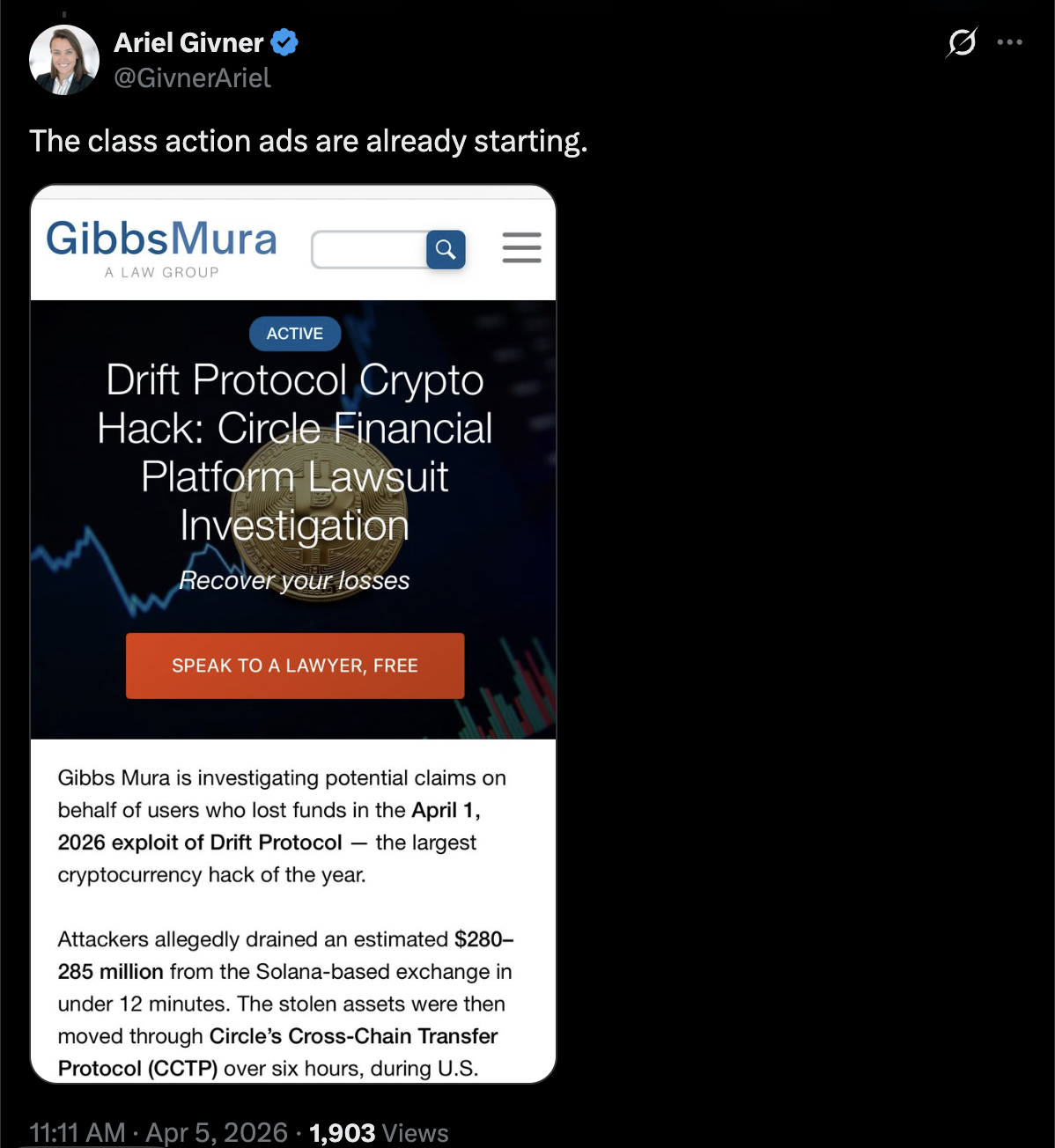

За її словами, вже циркулюють оголошення про колективні позови проти Drift Protocol. Cointelegraph звернувся до Drift Team, але не отримав відповіді до моменту публікації.

Цей інцидент є нагадуванням про те, що соціальна інженерія та проникнення в проекти зловмисниками є основними векторами атак для розробників криптовалюти, які можуть вичерпати кошти користувачів і назавжди підірвати довіру клієнтів до скомпрометованих платформ.

Drift Protocol каже, що атака зайняла «місяці» планування

Команда Drift Protocol опублікувала оновлення в суботу, в якому описується, як стався експлойт, і стверджується, що зловмисники планували атаку за шість місяців до виконання.

Зловмисники вперше звернулися до команди Drift на «великій» конференції індустрії криптовалют у жовтні 2025 року, висловивши інтерес до інтеграції протоколів і співпраці.

Протягом наступних шести місяців зловмисники продовжували налагоджувати стосунки з командою розробників Drift, і коли довіра була достатньою, вони почали надсилати команді Drift шкідливі посилання та вбудовувати зловмисне програмне забезпечення, яке скомпрометувало машини розробників. За даними команди Drift, ці особи, яких підозрюють у роботі на державних хакерів Північної Кореї та фізично підходили до розробників Drift, не були громадянами Північної Кореї.

Drift сказав із «середньо-високою впевненістю», що експлойт був здійснений тими самими особами, які стояли за хакерським хакерством Radiant Capital у жовтні 2024 року.

У грудні 2024 року Radiant Capital заявив, що експлойт було здійснено через шкідливе програмне забезпечення, надіслане через Telegram від хакера, пов’язаного з Північною Кореєю, який видавав себе за колишнього підрядника.