Користувачів криптовалюти попередили про нове шахрайство соціальної інженерії, яке обманом змушує жертв використовувати плагіни спільноти в додатку для створення нотаток Obsidian для несвідомого запуску шкідливого програмного забезпечення, яке може отримати контроль над їхніми пристроями.

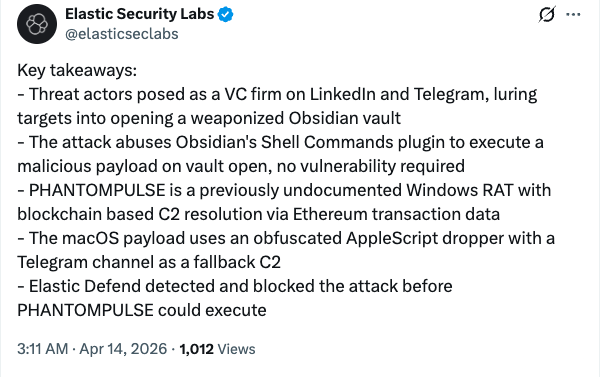

Elastic Security Labs повідомила у звіті у вівторок, що виявила нову кампанію, націлену на тих, хто займається криптовалютою та фінансами, використовуючи «продуману соціальну інженерію в LinkedIn і Telegram», щоб обманом змусити жертв запустити шкідливе, але, здавалося б, безпечне програмне забезпечення на своїх пристроях.

Зловмисники зловживають екосистемою плагінів спільноти на Obsidian, щоб «безшумно виконувати код, коли жертва відкриває спільне хмарне сховище», при цьому атаки працюють як на пристроях Windows, так і на macOS.

Це остання відома кампанія атаки, націлена на користувачів криптовалюти, популярну мішень для шахраїв, оскільки транзакції блокчейну неможливо скасувати. За даними Chainalysis, у 2025 році 713 мільйонів доларів було вкрадено через злами окремих гаманців криптовалюти.

Еластик сказав, що шахраї зв’язуються з жертвами в LinkedIn під виглядом компанії венчурного капіталу і врешті-решт направляють розмову на Telegram у дискусіях навколо «фінансових послуг, зокрема рішень ліквідності криптовалюти, створюючи правдоподібний бізнес-контекст».

Зловмисники просять свою ціль використовувати Obsidian, створюючи його як базу даних своєї фальшивої компанії для доступу до загальної Dashboard, а потенційна жертва отримує логін для підключення до хмарного сховища, яке контролюють зловмисники.

«Це сховище є початковим вектором доступу», — сказав Еластік.”Після відкриття в Obsidian ціль отримує вказівку ввімкнути синхронізацію плагінів спільноти. Після цього троянські плагіни мовчки виконують ланцюжок атак”.

Атаки дещо відрізняються для Windows і macOS, але обидві розгортають раніше незадокументований троян віддаленого доступу або RAT, який Elastic назвав «PHANTOMPULSE».

Зловмисне програмне забезпечення, яке маскується під законне програмне забезпечення, дає зловмисникам контроль над пристроєм жертви, а Elastic додає, що воно було «створено для прихованих, стійких і комплексного віддаленого доступу».

Elastic сказав, що PHANTOMPULSE використовує децентралізований механізм командування та контролю через принаймні три різні блокчейн-мережі, використовуючи дані транзакцій у ланцюжку, прив’язані до певного гаманця, для підключення до зловмисника та отримання інструкцій.

«Ця техніка надає оператору можливість обертання незалежно від інфраструктури», — сказав Еластік. «Оскільки блокчейн-транзакції є незмінними та загальнодоступними, зловмисне програмне забезпечення завжди може знайти свій C2 [командно-контрольний механізм], не покладаючись на централізовану інфраструктуру».

«Використання трьох незалежних ланцюжків додає резервування: навіть якщо провідник одного ланцюжка заблоковано або недоступний, решта два забезпечують альтернативні шляхи вирішення», — додається в документі.

У Elastic заявили, що змогли заблокувати атаку, але це свідчить про те, що зловмисники «продовжують знаходити креативні початкові вектори доступу», оскільки зловживання екосистемою плагінів спільноти Obsidian дозволило їм повністю обійти «традиційні засоби контролю безпеки, покладаючись на передбачену функціональність програми для виконання довільного коду».

Він додав, що фінансові та криптовалютні компанії «повинні усвідомлювати, що легітимні інструменти підвищення продуктивності можуть бути перетворені на вектори атак», а організації повинні застосовувати політику плагінів на рівні програми для захисту від подібних атак.