Исследователи безопасности связали новую кампанию вредоносного ПО для macOS с Lazarus Group, хакерской операцией, связанной с Северной Кореей, стоящей за некоторыми из крупнейших краж в криптовалютной индустрии.

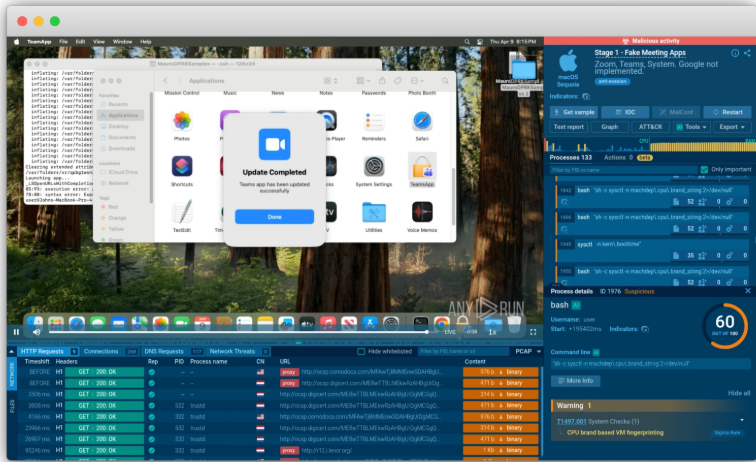

По словам Мауро Элдрича, эксперта по наступательной безопасности и основателя компании по анализу угроз BCA Ltd, отмеченный во вторник новый комплект вредоносного ПО «Mach-O Man» распространяется через схемы социальной инженерии «ClickFix» среди традиционных предприятий и криптовалютных компаний.

Жертвы заманиваются на фальшивый звонок в Zoom или Google Meet, где им предлагается выполнить команды, которые загружают вредоносное ПО в фоновом режиме, что позволяет злоумышленникам обойти традиционные средства контроля без обнаружения и получить доступ к учетным данным и корпоративным системам, сообщил исследователь безопасности в отчете во вторник.

Исследователи заявили, что кампания может привести к захвату учетных записей, несанкционированному доступу к инфраструктуре, финансовым потерям и раскрытию критически важных данных, подчеркивая, что Lazarus продолжает расширять свою ориентацию за пределы криптовалютных компаний.

Группа Lazarus является главным подозреваемым в некоторых крупнейших в истории взломах криптовалют, включая взлом биржи Bybit на сумму 1,4 миллиарда долларов в 2025 году, крупнейший на данный момент в отрасли.

Комплект «Mach-o Man» пытается внедрить скрытую вредоносную программу-воровку

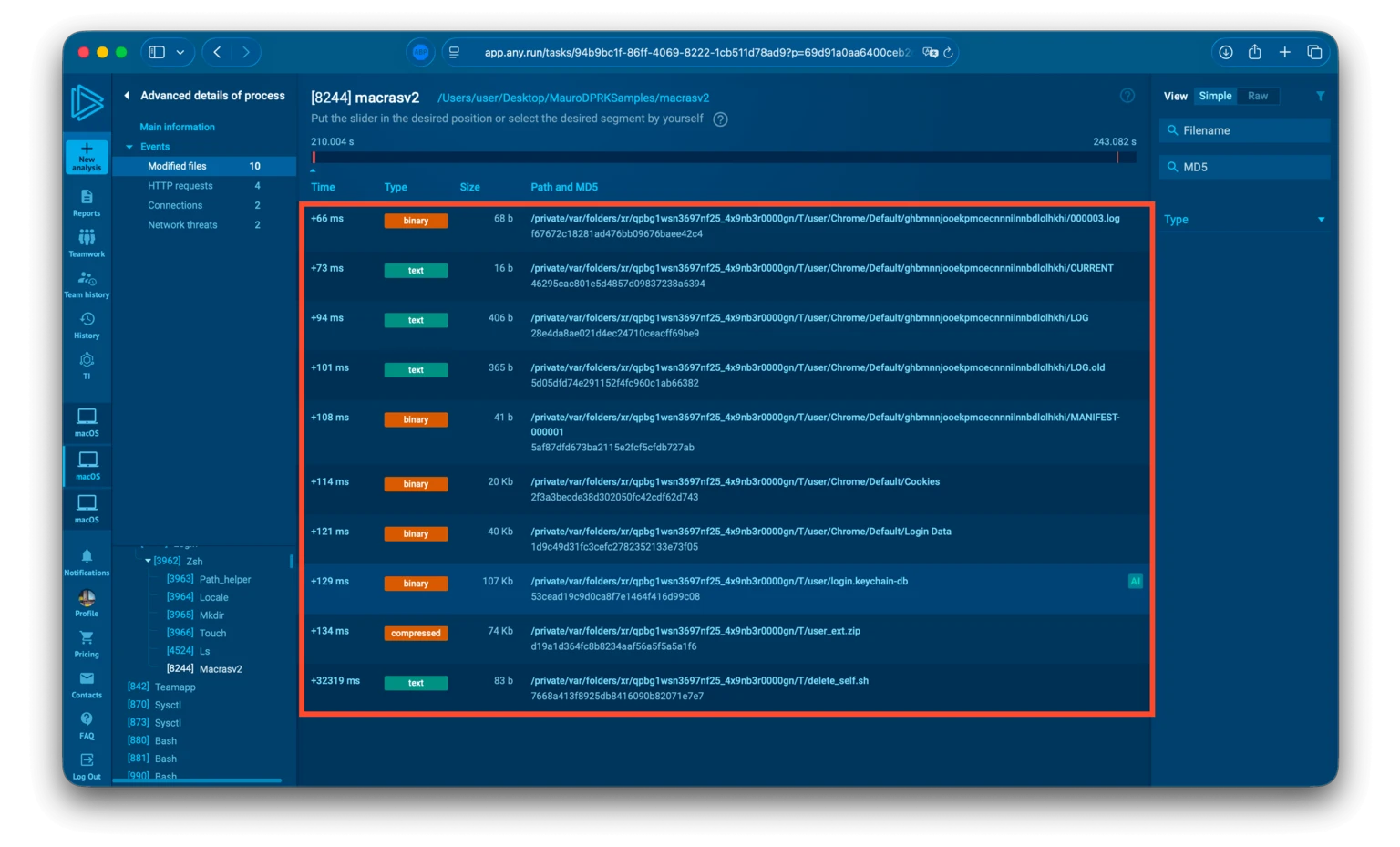

Завершающим этапом кампании является стайлер, предназначенный для извлечения данных расширений браузера, сохраненных учетных данных браузера, файлов cookie, записей связки ключей macOS и другой конфиденциальной информации с зараженных устройств.

После сбора данные архивируются в zip-файл и передаются через Telegram злоумышленникам. Наконец, скрипт самоудаления вредоносной программы удаляет весь комплект с помощью системной команды rm, которая обходит подтверждение и разрешения пользователя при удалении файлов.

Новый комплект вредоносного ПО был реконструирован экспертом по безопасности с помощью облачной песочницы вредоносного ПО Any.run с возможностями анализа macOS.

Ранее в апреле северокорейские хакеры использовали схемы социальной инженерии с поддержкой искусственного интеллекта, чтобы украсть средства на сумму около 100 000 долларов из криптовалютного кошелька Zerion после получения доступа к сеансам входа в систему некоторых членов команды, учетным данным и закрытым ключам компании, сообщил Cointelegraph 15 апреля.